[

{

"path": "README.md",

"content": "# 黑手册(DarkHandBook)\nUpdate by evilcos, for DarkHandBook.io\n\nBlockchain dark forest selfguard handbook

\n*Master these, master the security of your cryptocurrency.

*\n\n:fire:Website: https://darkhandbook.io/

\n:cn:中文版:[《区块链黑暗森林自救手册》](https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md)

\n\n## 扩展阅读,持续更新...\n\n这里会列一些我个人总结的、围绕黑手册的扩展阅读,基本都会是 Twitter Thread 形式。\n\n安全审计时总会 Spec Coding 一些辅助工具,这里开源 Storage Inspector

\nhttps://x.com/evilcos/status/1999720785485922457\n\n😈更新:区块链加密资产追踪手册 Crypto Asset Tracing Handbook

\nhttps://x.com/evilcos/status/1998364130466767058\n\n一笔钓鱼签名确认,Owner 被改,目标用户损失 300 万美金资产

\nhttps://x.com/evilcos/status/1996176649612882364\n\nGMGN 账号模式下的一些安全问题

\nhttps://x.com/evilcos/status/1983192656709857721

\nhttps://x.com/evilcos/status/1984589834615505181

\nhttps://x.com/evilcos/status/1984812963694526914

\nhttps://x.com/haze0x/status/1988217009335922861\n\nx402 支付协议小测试

\nhttps://x.com/evilcos/status/1982343697036677212\n\n扑克牌奇偶随机数生成助记词的安全性

\nhttps://x.com/evilcos/status/1980972155501453797\n\n漏洞小解析:Abracadabra(MIM) 工程管理混乱,条件判断里的关键变量被非预期覆盖

\nhttps://x.com/evilcos/status/1975438468219326502\n\n私钥风险:用 Google/Apple 方式登录 MetaMask,其助记词/私钥,包括之后导入的会被加密上传到 MetaMask 旗下的服务器里

\nhttps://x.com/evilcos/status/1974129285368840341\n\nPendle 大户“玩鹰被啄”,合约存在任意调用漏洞,导致授权资产被盗

\nhttps://x.com/evilcos/status/1973313212281135268\n\nSolana 钓鱼预执行欺骗,篡改用户账号 owner 地址

\nhttps://x.com/evilcos/status/1972539076097331346\n\n安全小考题:找出一个 Rug Pull 项目的一笔资金来源,与 Stargate/Layerzero 跨链细节有关

\nhttps://x.com/evilcos/status/1972272831078752421\n\n利用了 Safe Multi Send 机制 + 前端劫持完成对特定用户的授权钓鱼攻击

\nhttps://x.com/evilcos/status/1966327275902972126\n\n攻击 Venus 大户的黑客,假 Zoom + Venus 协议利用

\nhttps://x.com/evilcos/status/1963250077146776003

\nhttps://x.com/evilcos/status/1962834677871583256\n\nEIP-7702 delegate 恶意合约利用,玩家 $WLFI 被盗事件

\nhttps://x.com/evilcos/status/1962534941901902057\n\n100 万美金一笔被钓,涉及 5 个 token,原理是 EIP-7702 利用

\nhttps://x.com/evilcos/status/1958826172424626410\n\n😈区块链加密资产追踪手册 Crypto Asset Tracing Handbook

\nhttps://x.com/evilcos/status/1956219995014475906\n\nTelegram 盗号流程做得越来越方便用户被盗号了…

\nhttps://x.com/evilcos/status/1949705260752150998\n\n假 Zoom 会议钓鱼非常疯狂,好几个受害者上当都是因为感觉实在太像了,我们做了个 Unphishable 演练关卡

\nhttps://x.com/evilcos/status/1947852713309704687

\nhttps://unphishable.io/challenges/fake-zoom-meeting-phishing\n\n案例:一笔被钓 123 万美金资产,钓鱼利用了 Uniswap 的 multicall 机制

\nhttps://x.com/evilcos/status/1947290813874258343\n\n转账有一个坑是需要特别提的,比如你有 Aptos,不小心往你的 Sui 地址上转,那么这笔资金就没了

\nhttps://x.com/evilcos/status/1940986650638888996\n\nWeb3 钓鱼挑战平台 Unphishable 启动。我们将流行的钓鱼、社工、投毒等手法打造成一个个关卡

\nhttps://unphishable.io \n\n安全有关的一些灵魂拷问 1-7\n```\n现在还有人转账大额资金时不用钱包自带的地址白名单功能?\nhttps://x.com/evilcos/status/1940672407532142645\n\n现在还有人的钱包没备份助记词的?\nhttps://x.com/evilcos/status/1940022139761131672\n\n现在还有人会把明文助记词直接地乖乖地备份在密码管理器里?\nhttps://x.com/evilcos/status/1937527749159321631\n\n现在还有人截图助记词直接丢相册做备份的?\nhttps://x.com/evilcos/status/1937491587229188480\n\n一个月薪 $5K 的工程师保管着 $10M 资产,然后你相信他,是因为他不敢挪用,还是因为他没办法挪用?\nhttps://x.com/evilcos/status/1936367383029096497\n\n如果你的梯子程序没猫腻,但你配置的代理线路作恶,可以直接中间人攻击你的 Google/X/Binance/OKX 吗?\nhttps://x.com/evilcos/status/1934567520792711508\n\n公共 Wi-Fi 的危害是什么?怎么成功实施盗币攻击?有真实案例?\nhttps://x.com/evilcos/status/1931729027599044676\n```\n\n科普:假 Token 合约代码里的事件日志伪造及 TransferFrom 零转账机制

\nhttps://x.com/evilcos/status/1933718616702398798\n\n安卓风险:恶意 App 会通过 Accessibility 获取界面内容,并用正则表达式筛选出助记词/私钥信息回传给攻击者服务器

\nhttps://x.com/evilcos/status/1930169265384222934\n\n一个安全建议,如果你资金被盗了,钱包地址最好可以公示出来(担心隐私的话可以适当隐去中间一些字符)

\nhttps://x.com/evilcos/status/1929047909091438736\n\nInferno Drainer 利用 MetaMask: EIP-7702 Delegator 完成批量授权钓鱼

\nhttps://x.com/evilcos/status/1926479267078037607\n\n这款打印机官方驱动带后门代码…可以劫持用户剪切板里的钱包地址

\nhttps://x.com/evilcos/status/1924404082179269076\n\n假硬件钱包的一些攻击姿势

\nhttps://x.com/evilcos/status/1924267266327421371\n\nWeb3/Crypto 安全框架两张图

\nhttps://x.com/evilcos/status/1922666955091132633\n\n我们的 MistTrack MCP 上线测试中,链上风险及追踪分析将会变更更简单

\nhttps://x.com/evilcos/status/1922484992141361593\n\n经典案例:过于相信 Chrome 网址提醒机制导致被钓鱼

\nhttps://x.com/evilcos/status/1921392510548533620\n\nEIP-7702 钱包钓鱼风险提醒

\nhttps://x.com/evilcos/status/1920751740099653771

\nhttps://x.com/evilcos/status/1920426997903180126

\nhttps://x.com/SlowMist_Team/status/1920434566541816284\n\n假 Zoom 会议软件投毒攻击币圈有一定影响力的项目方或人士,有几个小细节会比较“猛”

\nhttps://x.com/evilcos/status/1920008072568963213\n\n警惕 AI 幻觉

\nhttps://x.com/evilcos/status/1918611567685562450\n\n慢雾的 AI 安全系列:恶意 MCP 解析:MCP 体系中的隐蔽投毒与操控

\nhttps://x.com/evilcos/status/1916793944006070721\n\n比特币的链上喊话指南

\nhttps://x.com/evilcos/status/1915019568570867778\n\nCursor + MCP 打造自己的安全辅助

\nhttps://x.com/evilcos/status/1913599335146872894\n\n看似来自 Google 官方的钓鱼邮件,欺骗你被执法盯上的钓鱼手法

\nhttps://x.com/evilcos/status/1913946026844758218\n\n发布了,MCP 安全检查清单:AI 工具生态系统安全指南/MCP Security Checklist: A Security Guide for the AI Tool Ecosystem

\nhttps://x.com/evilcos/status/1911693187812671608

\nhttps://github.com/slowmist/MCP-Security-Checklist\n\n开始关注上 AI Agent MCP 安全:)

\nhttps://x.com/evilcos/status/1907364251171446935

\nhttps://x.com/evilcos/status/1906905724032360594\n\n通过 Foundry cast sig 技巧及合约源码分析可疑 Input Data 的真实意图

\nhttps://x.com/evilcos/status/1901249396521754948\n\n如果你在用 Safe 多签或其他多签(不管什么技术模式),需要注意这几点

\nhttps://x.com/evilcos/status/1898332176535663067\n\n如果你的浏览器钱包钱包扩展突遭损坏,如何化险为夷?

\nhttps://x.com/evilcos/status/1897207307991441875

\nhttps://x.com/evilcos/status/1896465013394842049\n\n假 Safeguard 盗 Telegram 号宣传视频

\nhttps://x.com/evilcos/status/1895672560588820718\n\nBybit Safe 多签钱包近 15 亿美金被盗事件,攻击流程图,从左上到右下,从链下投毒到链上利用,步骤不复杂,攻击组合拳很清晰

\nhttps://x.com/evilcos/status/1894984173699637463\n\n一笔 EVM 交易数据/签名内容看不懂,怎么办?

\nhttps://x.com/evilcos/status/1892810506580423008\n\n一些恶意 App 通过 OCR 技巧从相册里相关截图中识别提取出带助记词等敏感信息

\nhttps://x.com/evilcos/status/1887399538819785129\n\n此文揭露了最近流行的一些伎俩如何盗走你的 Google 账号权限,很有料

\nhttps://x.com/evilcos/status/1885928489381142682\n\n基于 Privy 的钱包方案,一定要开启 2FA,否则以后可能存在被 1click 方式盗走这个钱包里所有资产的风险

\nhttps://x.com/evilcos/status/1885225071373140183\n\n喂价源欺骗造就了 Solana 上一堆 Spam MEME 的繁荣

\nhttps://x.com/evilcos/status/1883752381864915231\n\n团队安全分享:Web3 钓鱼手法解析

\nhttps://x.com/evilcos/status/1882384865829785922\n\nTelegram 假 Safeguard 骗局全解析及事后应对

\nhttps://x.com/evilcos/status/1880088469185417714\n\n针对 X 的双因素钓鱼攻击,以相关推文版权侵权为由进行恐吓式诱骗

\nhttps://x.com/evilcos/status/1878332470070055369\n\n一个貔貅盘小技巧,虽然合约是开源验证的,但在 _spendAllowance 做了点手脚,多了个没必要存在的 SafeMath.mod 操作

\nhttps://x.com/evilcos/status/1878092151969784274\n\n这个用户因为交易模拟欺骗被钓走 143.45 ETH...

\nhttps://x.com/evilcos/status/1877595988896133246\n\n安全小测试:一天天被黑,累了,现在有个安全脚本,可以提升你的安全能力

\nhttps://x.com/evilcos/status/1876944361843458172\n\nTwitter/X 被盗的一些原因(谈烂了...)

\nhttps://x.com/evilcos/status/1875222938607350103\n\nTelegram Safeguard 骗局引导运行 Powershell 恶意代码

\nhttps://x.com/evilcos/status/1866454053129269371\n\n@solana/web3.js 供应链投毒事件

\nhttps://x.com/evilcos/status/1864101006247907415\n\n又一个画蛇添足机制导致的被盗...Arbitrum WBTC 支持的 permit 机制被钓鱼利用...

\nhttps://x.com/evilcos/status/1862851691214983365\n\n又一起针对 Crypto 行业的 XSS 攻击,攻击者利用 Cointelegraph 网站的 XSS 漏洞,钓用户 X 账号权限

\nhttps://x.com/evilcos/status/1861938366541111372\n\nMac 电脑被投毒恶意代码(冒充假 VC 引用下载恶意的会议软件)后应该怎么办

\nhttps://x.com/evilcos/status/1861417641174552803\n\nAI 投毒攻击:用 GPT 给出的代码来写 bot,没想到 GPT 给的代码是带后门的,会将私钥发给钓鱼网站

\nhttps://x.com/evilcos/status/1859752658061623593\n\n安全小习惯:清除剪切板

\nhttps://x.com/evilcos/status/1855590656108007870\n\nLottie Player 模块投毒事件,前端引用第三方 js 的最佳安全实践

\nhttps://x.com/evilcos/status/1851795341710102694\n\n黑客偷走用户 Passkey 的可能方法

\nhttps://x.com/evilcos/status/1851646271200928225\n\n利用 ipfs[.]io 来托管的钓鱼工具 rocketDrainer

\nhttps://x.com/evilcos/status/1849093221609361415\n\n呼吁缓解或根除 permit/permit2 这类离线授权签名风险

\nhttps://x.com/evilcos/status/1844675640718745874

\nhttps://x.com/evilcos/status/1844593157654086115

\nhttps://x.com/evilcos/status/1844746404922831183

\nhttps://x.com/evilcos/status/1845631292169503005

\nhttps://x.com/evilcos/status/1845632816077480435

\nhttps://x.com/evilcos/status/1846732024536879605

\nhttps://x.com/evilcos/status/1850842001836740711\n\n注意 GMGN、DEXTools、DEX Screener 等平台的各种貔貅盘,除了第三方安全工具判断也可以结合 Claude/GPT 辅助,效果不错

\nhttps://x.com/evilcos/status/1838874085641859321\n\n用 Cursor 实现的 BIP39 Mnemonic Recovery Calculator

\nhttps://x.com/evilcos/status/1837001617482338631\n\n留意 Blast WETH 的可升级及 permit 离线授权签名钓鱼风险

\nhttps://x.com/evilcos/status/1836569696742838470\n\n上古技巧,永不落后...🤣钓鱼引诱你按说明执行了恶意代码

\nhttps://x.com/evilcos/status/1834497295049691576\n\n5547 万枚 DAI 被 Inferno Drainer 一笔钓走,受害者有关 DSProxy 合约的 owner 被钓鱼设置(SetOwner)成了钓鱼有关钱包地址。这个手法和当年搞 OpenSea Wyvern Protocol 类似

\nhttps://x.com/evilcos/status/1826129033324802433\n\nTX1z3qJy1MQcma7VMab2rMrB5JrFvpHCMM

\nTX1z3qJy1MQcma7VMab2rMrB5JrFvpHСММ

\n这两个地址最后三字符的区别是什么?

\nhttps://x.com/evilcos/status/1823216037325836323\n\n老伎俩,汇丰银行账面余额的坑(USD CLEARING CHEQUE)

\nhttps://x.com/evilcos/status/1822813334972096765\n\nX/Twitter 被盗了怎么办?

\nhttps://x.com/evilcos/status/1818809893907996676\n\n用魔法打败魔法:[ChatGPT] How AI helps me earn Ethereum 2,400$ Daily 骗局

\nhttps://x.com/evilcos/status/1816699668409262164\n\n关于 permit 离线授权机制争议的看法

\nhttps://x.com/evilcos/status/1816030237584703546\n\n案例:简单解析除了常见的授权钓鱼,还有什么姿势可以钓走你的资产

\nhttps://x.com/evilcos/status/1811622322375393613\n\n🕵️黑 U 泛滥,我们在 MistTrack 平台上上线了个小工具,方便查询你关心的钱包地址是否存在黑 U 风险

\nhttps://x.com/evilcos/status/1811412196691460530\n\nTON 钓鱼一键盗取用户 TON 钱包里的有关资产(包括 NFT,特别的如 Anonymous Telegram Numbers 等)

\nhttps://x.com/evilcos/status/1805478404382507305

\nhttps://x.com/evilcos/status/1805051980634857798\n\nChrome 恶意扩展如果有 Cookies 读写权限,危害

\nhttps://x.com/evilcos/status/1797639815917384080

\nhttps://x.com/evilcos/status/1797550276926411080\n\n是不是飘了?来来来,安全小考题又来了...下面哪个 token 没有 permit 离线授权钓鱼风险?

\nhttps://x.com/evilcos/status/1797219088085004391\n\n在 Crypto 行业,许多朋友还不清楚 approve/permit 的区别,虽然科普多次...🤖于是我问了 GPT 3 个问题,解析得还不错了

\nhttps://x.com/evilcos/status/1796136187125793260\n\nTON Tonkeeper 转账消息 comment 机制被钓鱼利用

\nhttps://x.com/evilcos/status/1788755896186880276\n\n如何防御首尾号钓鱼

\nhttps://x.com/evilcos/status/1786576421688660111\n\n首尾号被钓 1155 个 WBTC,价值近 7000 万美金。这个用户刚刚遭遇了首尾号相似钱包地址的钓鱼攻击

\nhttps://x.com/evilcos/status/1786385658002522293\n\n📓黑手册(区块链黑暗森林自救手册) v1.2 中文版发布,新增“那些工具”章节及更新“贡献者”、“那些官网”

\nhttps://x.com/evilcos/status/1783007122235736369\n\n写得非常好,图亮了😍,授权钓鱼的主要三种技巧的科普:approve/permit/permit2

\nhttps://x.com/evilcos/status/1781999083818992059\n\n带毒的挖矿工具 Ore.vbs

\nhttps://x.com/evilcos/status/1779356331381838157\n\n一个有趣问题:iPhone 安装个知名钱包,然后飞行模式,是否算是很好的硬件钱包?

\nhttps://x.com/evilcos/status/1775727351693037732\n\nX/Twitter 被黑发送钓鱼链接,被黑的几个主要原因

\nhttps://x.com/evilcos/status/1773912704635580559?s=20\n\n再科普 permit 离线授权签名

\nhttps://x.com/evilcos/status/1771350889808408780?s=20\n\n比特币钓鱼又来了,理论上一键可以钓走目标钱包地址里的所有 UTXO,其中包括铭文资产、Atomicals 资产等

\nhttps://x.com/evilcos/status/1767709209397956710?s=20\n\n反向钓鱼,揭露骗子团伙,利用 token 精度钓鱼的套路

\nhttps://x.com/evilcos/status/1767493811524206831?s=20\n\n想法:钱包用户交互的“冷静期”/“防火墙”机制

\nhttps://x.com/evilcos/status/1766390328360394907?s=20\n\n想法:有许多被盗是难以知道具体原因的,尤其助记词/私钥泄露这种

\nhttps://x.com/evilcos/status/1764528033556533730?s=20\n\n老钓鱼团伙 PinkDrainer 这样来偷目标地址上的 ETH

\nhttps://x.com/evilcos/status/1763914259262755123?s=20\n\n早上又一位 X 友被视频会议木马将数多个钱包洗劫一空,已知损失至少 15 万美金,需要注意的点

\nhttps://x.com/evilcos/status/1761252214369354040?s=20\n\n再披露:“假记者”骗 X 授权发钓鱼链接的套路

\nhttps://x.com/evilcos/status/1756240509969092745?s=20\n\n关于 ERC404 项目安全风险的一些观点

\nhttps://x.com/evilcos/status/1755777391778279525?s=20

\nhttps://x.com/evilcos/status/1755466102061351289?s=20\n\n推荐教程:私钥泄露的钱包地址如何抢救之后的空投资金或待解锁资金

\nhttps://x.com/evilcos/status/1754820371319300527?s=20\n\n关于 EVM/Solidity/ERC20/721 等等以太坊的这些玩意天生不安全的观点

\nhttps://x.com/evilcos/status/1753064430198526177?s=20\n\nAngel Drainer 针对 EigenLayer Strategy Manager 合约的 queueWithdrawal (0xf123991e) 函数的钓鱼利用

\nhttps://x.com/evilcos/status/1752875528070279623?s=20\n\n如何武装自己的钱包,避开钓鱼

\nhttps://x.com/evilcos/status/1752513050060763502?s=20\n\n一次失败的救援,渔翁最终获利超 470 万美金

\nhttps://x.com/evilcos/status/1749664598742155481?s=20\n\n关于授权的小考题

\nhttps://x.com/evilcos/status/1749644865464660416?s=20

\nhttps://x.com/evilcos/status/1746448070840402390?s=20\n\nSolana 钓鱼在页面上教用户 1->2->3 一步步关闭 Phantom 钱包的安全提醒

\nhttps://x.com/evilcos/status/1748622024748957952?s=20\n\n[UPDATE 20240119] Crypto 钓鱼常见手法

\nhttps://x.com/evilcos/status/1748284899453481221?s=20\n\nSolana 代币授权风险检查

\nhttps://x.com/evilcos/status/1746360655593226738?s=20\n\nMEV 套利陷阱合约:Easy to Use Arbitrage MEV Bot for Uniswap

\nhttps://x.com/evilcos/status/1745728599171457120?s=20\n\n骗子私信发来的链接为什么显示的是 calendly[.]com 这种真 Calendly 官方链接?

\nhttps://x.com/evilcos/status/1745274487569076354?s=20\n\n案例分享:定位两年多前留下的授权隐患

\nhttps://x.com/evilcos/status/1743842996498714831?s=20\n\nDDoS/CC 是非常典型的上古时代就开始流行的丛林法则

\nhttps://x.com/evilcos/status/1742123750185947188?s=20\n\n铭文 saʦ vs sats, raʦ vs rats 欺骗 MySQL 数据库解析导致恶意挂单

\nhttps://x.com/evilcos/status/1741064972975952098?s=20\n\n小心土狗铭文项目

\nhttps://x.com/evilcos/status/1740224294494580910?s=20\n\nAvascriptions 平台错误网络提醒机制不充分导致用户打错资产到其他 EVM 链(已解决)

\nhttps://x.com/evilcos/status/1739474148387385783?s=20\n\n小心 Solana 上的钓鱼:一笔签名可以几乎转走你目标钱包地址里的所有资产

\nhttps://x.com/evilcos/status/1739187245456961557?s=20\n\nAtomicals 资产燃烧风险

\nhttps://x.com/evilcos/status/1737738046265872455?s=20\n\n比特币低手续费霸占铭文等资产 PSBT 交易风险

\nhttps://x.com/evilcos/status/1735685957662441563?s=20\n\n使用 Passkey 认证机制的钱包,一种安全与体验平衡不错的方式

\nhttps://x.com/evilcos/status/1734137806015037631?s=20\n\n案例分享:经典授权钓鱼如何分析定位

\nhttps://x.com/evilcos/status/1732627608440115665?s=20\n\n细节是魔鬼👹,钱包 UI 对抗首尾号钓鱼技巧的建议

\nhttps://x.com/evilcos/status/1727940167649124627?s=20\n\n案例分享:钓鱼合约 create2 + permit 将离线授权签名在链上授权后转走 $ARB

\nhttps://x.com/evilcos/status/1730517667810083189?s=20\n\n比特币被盗的几种方式(注意下签名)

\nhttps://x.com/evilcos/status/1727940167649124627?s=20\n\n比特币生态 Atomicals 由于签名类型支持 SIGHASH_NONE,导致用户资产被盗

\nhttps://x.com/evilcos/status/1726992159436644708?s=20\n\nfriend.tech 用户被盗的一次成功追回

\nhttps://x.com/evilcos/status/1725148293502767404?s=20\n\n钓鱼用 Create2 来预创建资金接收地址,绕过钱包的安全检测机制

\nhttps://x.com/evilcos/status/1723642251853922595?s=20\n\n又一个设计感很好的链游木马

\nhttps://x.com/evilcos/status/1721847917152198914?s=20\n\n记住 approve 与 permit/permit2 授权的区别

\nhttps://x.com/evilcos/status/1721753572436738218?s=20\n\n硬件安全密钥(Security Key)是安全认证的标配之一了,在 2FA 场景下可以很好对抗钓鱼网站

\nhttps://x.com/evilcos/status/1721705293250461842?s=20\n\n貔貅盘一直很泛滥,谨慎对待“机扫安全数据”...

\nhttps://x.com/evilcos/status/1720311395512906196?s=20\n\n慢雾发布《智能合约安全审计技能树》

\nhttps://x.com/evilcos/status/1714893390800945587?s=20\n\n慎用围绕 friend.tech 做的各类工具

\nhttps://x.com/evilcos/status/1714178009291456602?s=20\n\n恶意书签盗取用户 friend.tech 资金

\nhttps://x.com/evilcos/status/1713164067358294293?s=20\n\nCrypto 钓鱼目前流行的手法大概分类(技术线)

\nhttps://x.com/evilcos/status/1709135646294671595?s=20\n\nfriend.tech 用户账号被黑资产被盗案例

\nhttps://x.com/evilcos/status/1709030582150381713?s=20\n\n钓鱼网站诱骗用户添加一个“新网络”,但 Chain ID 不变

\nhttps://x.com/evilcos/status/1707723997780344904?s=20\n\n陷阱合约:目标地址通过较隐蔽方式计算得出…

\nhttps://x.com/evilcos/status/1705156497481904519?s=20\n\nCoinbase Wallet 上的 Web3 消息网络协议钓鱼风险

\nhttps://x.com/evilcos/status/1704389310089453666?s=20\n\nfriend.tech code 遍历风险

\nhttps://x.com/evilcos/status/1702649514283381218?s=20\n\nVitalik 推特号被 SIM Swap 攻击

\nhttps://x.com/evilcos/status/1701413519798026676?s=20\n\nLido 的 LDO Token 假充值风险

\nhttps://x.com/evilcos/status/1700796470163841125?s=20

\n*注:假充值风险是我们 2018 年首提且一直在沉淀研究的细分安全方向,这种风险主要影响的是中心化平台,如果没正确对接相关公链或 Token,就可能导致被假充值。这种风险广泛存在。*\n\n一个安全考点:有朋友私信问我:不小心点了这种签名,是否有被盗币风险

\nhttps://x.com/evilcos/status/1699691438802620781?s=20\n\nDiscord 自定义靓号链接过期时被钓鱼团伙抢注风险

\nhttps://x.com/evilcos/status/1698259690000679049?s=20\n\n黑手册灵魂的安全建议就这两条:\n\n- 始终保持怀疑\n- 持续验证\n\n能真 get 这两点的,在 Crypto 行业也挺难踩大坑的…

\nhttps://twitter.com/evilcos/status/1694536755066875914?s=20\n\n警惕恶意合约放长线钓大鱼

\nhttps://twitter.com/evilcos/status/1693083229191114875?s=20\n\nfriend.tech 的一些安全风险

\nhttps://twitter.com/evilcos/status/1692780573507596585?s=20

\nhttps://twitter.com/evilcos/status/1693581053972402453?s=20\n\n在时间紧迫的场景下,当发现电脑疑似有“木马”,应当如何及时止损

\nhttps://twitter.com/evilcos/status/1691438131852312576?s=20\n\n一笔交易盗走用户可能所有有价值的 token

\nhttps://twitter.com/evilcos/status/1690202721260081153?s=20\n\n链上喊话指南

\nhttps://twitter.com/evilcos/status/1687452679625486337?s=20\n\n陷阱合约:隐蔽的 Rug Pull,合约存储引起的跑路盘

\nhttps://twitter.com/evilcos/status/1684126488910761985?s=20\n\n关于 Worldcoin 采集虹膜这件事

\nhttps://twitter.com/evilcos/status/1683484789674844167?s=20\n\n关于匿名货币

\nhttps://twitter.com/evilcos/status/1682044499143569409?s=20\n\n钱包地址缩写建议:0x0000ac61…eb000000

\nhttps://twitter.com/evilcos/status/1679367167215812608?s=20\n\n陷阱合约:以取消授权名义盗走用户过大的 Gas

\nhttps://twitter.com/evilcos/status/1677837819350495233?s=20\n\nBlur V2 挂单盲签风险

\nhttps://twitter.com/evilcos/status/1676899283914870784?s=20\n\nEmblem Vault 中心化风险

\nhttps://twitter.com/evilcos/status/1676385791269011456?s=20\n\nOPENDIME 这个超级大骰子,功能非常单一的类硬件钱包

\nhttps://twitter.com/evilcos/status/1674955233364185088?s=20\n\nMetaMask 安全沙盒机制 LavaMoat

\nhttps://twitter.com/evilcos/status/1674789379125178370?s=20\n\nMPC 与智能合约钱包的一点看法

\nhttps://twitter.com/evilcos/status/1674394959615754241?s=20\n\nHTML 铭文引入的安全风险

\nhttps://twitter.com/evilcos/status/1673316843501793282?s=20\n\nWeb3 安全入门(重点智能合约安全)

\nhttps://twitter.com/evilcos/status/1671088109591863296?s=20\n\n比特币铭文一键批量钓鱼

\nhttps://twitter.com/evilcos/status/1667389165804343297?s=20\n\n把以太坊 NFT 带到比特币的做法是有去无回的(BRC-721E)

\nhttps://twitter.com/evilcos/status/1666674623554129921?s=20\n\n别以为开启了 Discord 2FA 就万事大吉了

\nhttps://twitter.com/evilcos/status/1665673399731998720?s=20\n\n伪造事件的诈骗合约,再科普

\nhttps://twitter.com/evilcos/status/1664226365959446534?s=20\n\nTelegram 骗子伪造安全助手

\nhttps://twitter.com/evilcos/status/1663848225554706432?s=20\n\n歌曲:) 随风潜入夜、润物细无声

\nhttps://twitter.com/evilcos/status/1662274150319423489?s=20\n\nLedger Recovery 引起有关硬件钱包的一些安全话题

\nhttps://twitter.com/evilcos/status/1659724906609909761?s=20

\nhttps://twitter.com/evilcos/status/1659526623962755072?s=20

\nhttps://twitter.com/evilcos/status/1658400654195568641?s=20\n\n检查与取消与漏洞合约有关的授权

\nhttps://twitter.com/evilcos/status/1659236088979034113?s=20\n\n一个安全冷知识:连接陌生 Wi-Fi 的安全风险已经比数年前小了非常非常多

\nhttps://twitter.com/evilcos/status/1658817516599386112?s=20\n\n硬件钱包被高手替换了个有问题的固件

\nhttps://twitter.com/evilcos/status/1658341670105288704?s=20\n\n小心小应用拿走你 Twitter 账号的许多关键权限

\nhttps://twitter.com/evilcos/status/1657220098174889984?s=20\n\n慢雾:Web3 钱包 eth_sign 支持情况分析

\nhttps://twitter.com/evilcos/status/1656576468946915328?s=20\n\n流行的 Permit 签名钓鱼再解析

\nhttps://twitter.com/evilcos/status/1656543466707648514?s=20\n\nScam Sniffer 专门针对 Permit2 签名钓鱼出的安全检查和取消授权解决方案

\nhttps://twitter.com/evilcos/status/1655831186743394306?s=20\n\nRevokeCash 出的取消签名功能

\nhttps://twitter.com/evilcos/status/1655744296828694528?s=20\n\n比特币铭文(Ordinals)/BRC-20 风险提醒

\nhttps://twitter.com/evilcos/status/1654710328960364544?s=20

\nhttps://twitter.com/evilcos/status/1654408076605407232?s=20

\nhttps://twitter.com/evilcos/status/1653296237662334976?s=20\n\n钓鱼网页禁用开发者工具(DevTools)技巧

\nhttps://twitter.com/evilcos/status/1652873300534767616?s=20\n\n进化中的钱包地址首尾号钓鱼技术能力

\nhttps://twitter.com/evilcos/status/1652622264028766208?s=20\n\nCryptoPunks 一个漏洞导致的分叉文化

\nhttps://twitter.com/evilcos/status/1650014094920151041?s=20\n\nRevokeCash 的这篇关于 Crypto 钓鱼的几种方式的总结很赞

\nhttps://twitter.com/evilcos/status/1648697629453488128?s=20\n\n警惕 WalletConnect 使用不当可能存在的钓鱼风险

\nhttps://twitter.com/evilcos/status/1648306943583457280?s=20\n\n关于链游木马及浏览器扩展木马的安全提醒

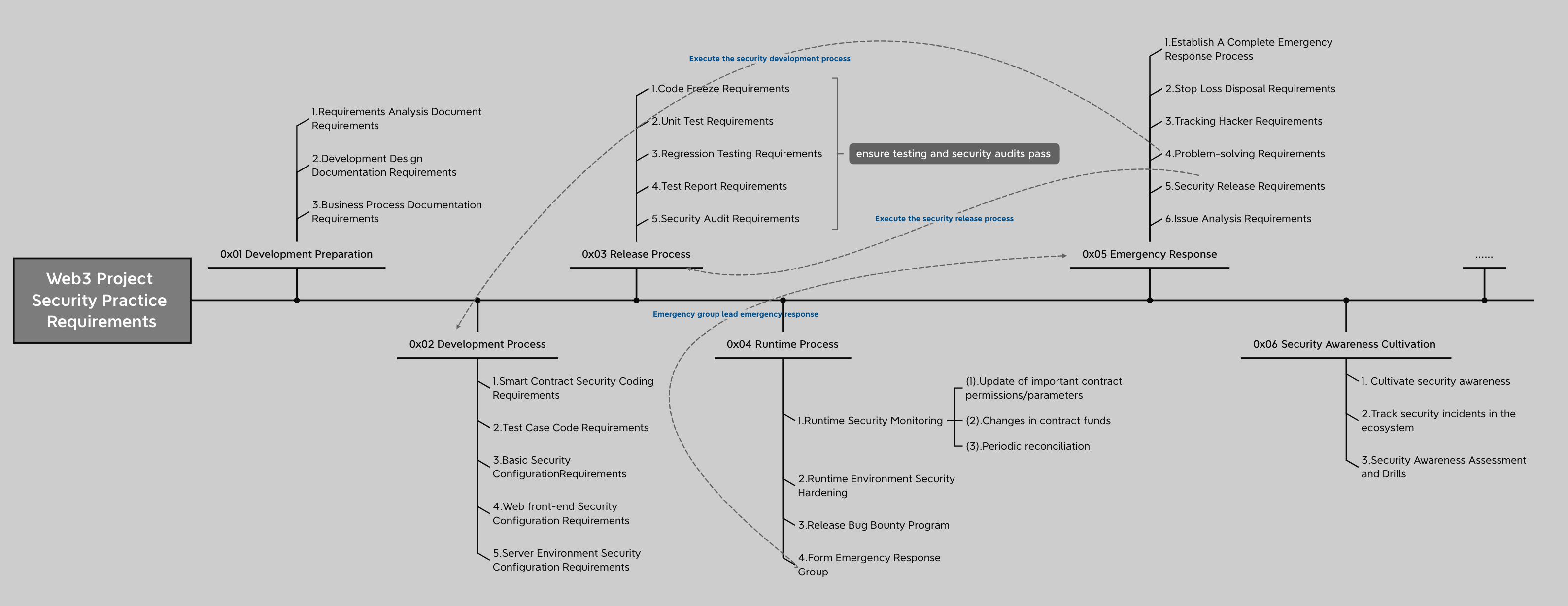

\nhttps://twitter.com/evilcos/status/1644551979618955265?s=20\n\n慢雾针对 Web3 项目的安全实践要求

\nhttps://twitter.com/evilcos/status/1644237107945414656?s=20\n\n\n呼吁钱包们禁用 eth_sign 这种盲签机制

\nhttps://twitter.com/evilcos/status/1643410971409670145?s=20\n\nMac 电脑中毒后的危害都有哪些

\nhttps://twitter.com/evilcos/status/1640935800195125248?s=20\n\n偷 Gas 的空投代币

\nhttps://twitter.com/evilcos/status/1640618513676263424?s=20\n\n小心你的钱包及相关账号被链游木马一窝端

\nhttps://twitter.com/evilcos/status/1640366330405883906?s=20\n\n钱包有关的事件伪造+首尾字符欺骗钓鱼

\nhttps://twitter.com/evilcos/status/1639125376285945857?s=20\n\n针对 Cloudflare 的静默劫持攻击

\nhttps://twitter.com/evilcos/status/1639122575229087744?s=20\n\n可升级智能合约偷梁换柱钓鱼盗币

\nhttps://twitter.com/evilcos/status/1639114967680159744?s=20\n\nMetaMask 支持 EIP-4361,钱包同源策略开始来了

\nhttps://twitter.com/evilcos/status/1639091781374717953?s=20\n\n针对 Blur 平台的 NFT “盲签”钓鱼

\nhttps://twitter.com/evilcos/status/1632712060114194433?s=20\n\n如下四种签名弹框,安全性如何?为什么?

\nhttps://twitter.com/evilcos/status/1632663595757760512?s=20\n\n闪电网络通道科普一例

\nhttps://twitter.com/evilcos/status/1628945985811660800?s=20\n\n如果你的 Discord token 被钓了,但被你及时发现,以下哪个做法并不能阻止黑客使用你的 Discord token 权限?

\nhttps://twitter.com/evilcos/status/1628018317893181440?s=20\n\n被钓鱼网站钓走钱包签名后,相关资产被盗了,这个钱包还安全吗?

\nhttps://twitter.com/evilcos/status/1625387330117992449?s=20\n\nTwitter 链接预览 User-Agent 欺骗钓鱼

\nhttps://twitter.com/evilcos/status/1624268782993821696?s=20\n\n闪电网络地址等有关科普

\nhttps://twitter.com/evilcos/status/1621380824867430400?s=20\n\nNFT 钓鱼 Apetainz 的 UI 伪装欺骗

\nhttps://twitter.com/evilcos/status/1619504230586535936?s=20\n\n删除 MetaMask 扩展时,私钥/助记词文件会如何?

\nhttps://twitter.com/evilcos/status/1615540204441591814?s=20\n\n当你电脑中相关木马后,木马是如何黑掉你的 MetaMask 的

\nhttps://twitter.com/evilcos/status/1615931120457220100?s=20\n\n为什么 WETH 一个签名就被钓走

\nhttps://twitter.com/evilcos/status/1615220059299000324?s=20\n\nWeb3 Cybersecurity Academy - Enhancing user asset security Lesson 1

\nhttps://twitter.com/1nf0s3cpt/status/1614612129671438343?s=20\n\nTelegram 盗号导致盗币

\nhttps://twitter.com/evilcos/status/1611541986120732672?s=20\n\nAPTOS 钓鱼

\nhttps://twitter.com/evilcos/status/1610910301934989313?s=20\n\n讨论钱包的一个关键安全点

\nhttps://twitter.com/evilcos/status/1607721007837769728?s=20\n\nSolana 钓鱼

\nhttps://twitter.com/evilcos/status/1607558572921217027?s=20\n\n警惕密码管理器永久删除风险

\nhttps://twitter.com/evilcos/status/1606889696436813825?s=20\n\n关于 LastPass 被黑

\nhttps://twitter.com/evilcos/status/1606615478277132289?s=20\n\n一个有趣的“被盗”案例

\nhttps://twitter.com/evilcos/status/1605826949850374144?s=20\n\nNFT 零元购技术解析

\nhttps://twitter.com/evilcos/status/1604067276265000960?s=20\n\nDiscord token 废弃方式,三选一:\n1. 主动登出账号,不是关闭页面;\n2. 修改密码;\n3. 添加 2FA 或修改 2FA。\n\nMetaMask CLAIM REWARDS 欺骗

\nhttps://twitter.com/evilcos/status/1600356939845640193?s=20\n\n看去像乱码的签名是否有风险

\nhttps://twitter.com/evilcos/status/1599258003798396929?s=20\n\n零转账骗局

\nhttps://twitter.com/evilcos/status/1598245354951974913?s=20\n\n钓鱼网页模仿 MetaMask 弹框

\nhttps://twitter.com/evilcos/status/1597813536323170304?s=20\n\n波场(Tron)多重签名骗局

\nhttps://twitter.com/evilcos/status/1596374505751924736?s=20\n\n突破钓鱼网页反调试

\nhttps://twitter.com/evilcos/status/1594514681401835520?s=20\n\nMetaMask Security Update 欺骗

\nhttps://twitter.com/evilcos/status/1593588745353060352?s=20\n\n当 Connect 一个钓鱼网站,会有安全风险吗?

\nhttps://twitter.com/evilcos/status/1593579289726709760?s=20\n\n钱包「签名」和「授权」的区别

\nhttps://twitter.com/evilcos/status/1592888608364511233?s=20\n\nUniswap swapExactTokensForTokens 钓鱼

\nhttps://twitter.com/evilcos/status/1591783549505511426?s=20\n\n假币安 App 钓鱼

\nhttps://twitter.com/evilcos/status/1589921365393805312?s=20\n\nOpenSea 签名认证请求

\nhttps://twitter.com/evilcos/status/1588722701669404672?s=20\n\nsignTypedData 用成“盲签”的感觉

\nhttps://twitter.com/evilcos/status/1588522243285716994?s=20\n\n双因素认证(2FA)安全的话题

\nhttps://twitter.com/evilcos/status/1587674436710584321?s=20\n\nOpenSea upgradeTo 钓鱼

\nhttps://twitter.com/evilcos/status/1585909695990022145?s=20\n\nDAI/USDC 等的 permit 签名钓鱼

\nhttps://twitter.com/evilcos/status/1581215108910309377?s=20\n\neth_sign 盲签钓鱼

\nhttps://twitter.com/evilcos/status/1579449487302725647?s=20\n\n几种签名钓鱼区别:eth_sign/personal_sign/signTypedData

\nhttps://twitter.com/evilcos/status/1578988023945269248?s=20\n\nOpenSea 空投假 Offer 骗局

\nhttps://twitter.com/evilcos/status/1576747276684259328?s=20\n\nPunycode 字符欺骗钓鱼

\nhttps://twitter.com/evilcos/status/1563739097893462016?s=20\n\nBGP 劫持案例与科普

\nhttps://twitter.com/evilcos/status/1560881728910426113?s=20\n\nDNS Hijacking(劫持)案例与科普

\nhttps://twitter.com/evilcos/status/1557222249958350848?s=20\n\n授权钓鱼识别技巧:0xa22cb465 即 setApprovalForAll

\nhttps://twitter.com/evilcos/status/1548581215648694273?s=20\n\n被盗了怎么办?

\nhttps://twitter.com/evilcos/status/1533288715065634817?s=20\n\n----------\n\n:smiling_imp:与其成为千奇百怪的猎物,不如成为特立独行的猎人。\n"

}

]