Showing preview only (236K chars total). Download the full file or copy to clipboard to get everything.

Repository: hoochanlon/fq-book

Branch: master

Commit: 1a34fc00ade0

Files: 92

Total size: 215.9 KB

Directory structure:

gitextract_ink11vuj/

├── .github/

│ ├── ISSUE_TEMPLATE/

│ │ ├── config.yml

│ │ ├── question-or-bug-report.md

│ │ └── question-or-bug-report.yml

│ ├── auto-comment.yml

│ └── test/

│ └── .gitattributes

├── README.md

├── docs/

│ ├── .nojekyll

│ ├── README.md

│ ├── _sidebar.md

│ ├── a123/

│ │ └── rst-syscall.md

│ ├── abc/

│ │ ├── 1190000011485579.md

│ │ ├── 3vm.md

│ │ ├── 4dns.md

│ │ ├── 4nat.md

│ │ ├── 4vpn.md

│ │ ├── connection.md

│ │ ├── darkweb.md

│ │ ├── dc_zhenshu.md

│ │ ├── gfw.md

│ │ ├── meek.md

│ │ ├── p7255364.md

│ │ ├── proxy-s-x.md

│ │ ├── pure.md

│ │ └── web-proxy-x.md

│ ├── append/

│ │ ├── 4zeronet.md

│ │ ├── android.md

│ │ ├── block-ip.md

│ │ ├── caoliu.md

│ │ ├── game.md

│ │ ├── guochan-sharuan.md

│ │ ├── none-vps.md

│ │ ├── srvurl.md

│ │ ├── ss-relay.md

│ │ ├── ss1130.md

│ │ ├── tcw.md

│ │ ├── vm.md

│ │ └── win7-wifi.md

│ ├── browse/

│ │ ├── chrome.md

│ │ ├── opera.md

│ │ ├── puffin.md

│ │ ├── tor-firefox.md

│ │ └── zeronet.md

│ ├── cnnic/

│ │ └── no-chn.md

│ ├── custom.css

│ ├── dns&hosts/

│ │ ├── dns.md

│ │ ├── dnscrypt.md

│ │ └── hosts.md

│ ├── doub/

│ │ ├── 6t3mypbm-5.md

│ │ ├── init_doub.md

│ │ └── wkcjzpyd-2.md

│ ├── fkca/

│ │ ├── apn.md

│ │ ├── apple-ssr.md

│ │ ├── esim.md

│ │ ├── fxxkcxxxa.md

│ │ ├── jianzhan.md

│ │ ├── mastercard.md

│ │ ├── ss-server.md

│ │ └── tag.md

│ ├── index.html

│ ├── ipfs/

│ │ ├── belief.md

│ │ ├── ipfs-use-naive.md

│ │ ├── ipfs.md

│ │ └── why.md

│ ├── look/

│ │ ├── 4gfw.md

│ │ ├── notice.md

│ │ └── nsfw.md

│ ├── method/

│ │ └── get-method.md

│ ├── only/

│ │ ├── barbaTunnel.md

│ │ ├── brook.md

│ │ ├── gatherproxy.md

│ │ ├── goagent.md

│ │ ├── qtgate.md

│ │ └── reqrypt.md

│ ├── postscript.md

│ ├── proxy/

│ │ ├── SSH-Tunnel.md

│ │ ├── privoxy.md

│ │ ├── proxifier.md

│ │ ├── ss-ssr.md

│ │ └── v2ray.md

│ ├── qintro/

│ │ └── quickstart.md

│ ├── reference/

│ │ └── literature.md

│ ├── vpn/

│ │ ├── betternet.md

│ │ ├── classical-vpn.md

│ │ └── wireguard.md

│ └── web/

│ ├── heroku-deploy.md

│ ├── searchtools.md

│ ├── ss-4-heroku.md

│ ├── use-blog.md

│ ├── v2ray-4-heroku.md

│ ├── web-archive.md

│ └── web-proxy.md

└── push.sh

================================================

FILE CONTENTS

================================================

================================================

FILE: .github/ISSUE_TEMPLATE/config.yml

================================================

blank_issues_enabled: false

contact_links:

- name: 常见问题 / FAQ

url: https://github.com/hoochanlon/fq-book#readme

about: 请优先阅读 README 与文档中的说明,大部分部署问题可在其中找到答案。

================================================

FILE: .github/ISSUE_TEMPLATE/question-or-bug-report.md

================================================

---

name: "问题反馈 / Question or Bug Report"

about: "提问或反馈问题前,请务必按要求填写,否则可能会被直接关闭。"

title: "[请简要概括你的问题,例如:本地部署后侧边栏为空]"

labels: ["question"]

assignees: []

---

> ⚠️ **发 issue 前请务必先确认以下事项:不按模板填写、信息严重不足的 issue 可能会被直接关闭。**

## 1. 这是哪一类问题?

- [ ] 本地部署 / docsify 配置问题

- [ ] Git / GitHub 相关问题(例如 fork、同步上游)

- [ ] 文档内容勘误或建议

- [ ] 其他(请简要说明):

## 2. 你已经做过的自查(全部勾选后再提交)

- [ ] 我已仔细阅读仓库根目录 `README.md` 和 `docs/README.md`

- [ ] 我已在已关闭 / 已开放的 issues 中搜索过,没有找到相同问题

- [ ] 我已检查浏览器缓存 / 更换浏览器重试

- [ ] 我已检查本地环境(Node、npm、网络、代理等)是否正常

> 若以上任意一项未完成,请先处理完再提 issue。

## 3. 复现步骤 / 操作过程(必填)

请尽量详细、按步骤描述你是如何操作的,例如:

1. 克隆 / fork 仓库到本地……

2. 在 `docs` 目录执行 `docsify serve .`……

3. 打开浏览器访问 `http://localhost:3000`……

## 4. 实际结果 vs 预期结果(必填)

**实际结果(What happened):**

(例如:侧边栏只有“前言”,其他目录不显示;页面报某某错误等)

**预期结果(What you expected):**

(例如:希望侧边栏正常显示全部章节)

## 5. 环境信息(必填)

- 操作系统及版本(例如:Windows 10 / macOS 14 / Ubuntu 22.04):

- 浏览器及版本(例如:Chrome 121 / Edge 120 等):

- Node 版本(`node -v` 输出):

- npm / pnpm / yarn 版本:

- 是否使用了代理 / VPN(是 / 否,如是请简要说明类型和软件):

## 6. 关键截图 / 日志(强烈建议提供)

- 如有浏览器控制台报错,请粘贴报错信息或截图

- 如有命令行报错,请粘贴完整命令及输出

(在此处附上)

---

> 提示:**简单一句“不能用”“挂了”这类描述属于无效 issue,会被机器人或维护者直接关闭。**

================================================

FILE: .github/ISSUE_TEMPLATE/question-or-bug-report.yml

================================================

name: "问题反馈 / Question or Bug Report"

description: "提问或反馈问题前,请务必按要求完整填写,否则可能会被直接关闭。"

title: "[简要概括你的问题,例如:本地部署后侧边栏为空]"

labels:

- question

body:

- type: markdown

attributes:

value: |

⚠️ **发 issue 前请务必先确认以下事项:不按模板填写、信息严重不足的 issue 可能会被直接关闭。**

- type: dropdown

id: category

attributes:

label: 这是哪一类问题?(必选)

options:

- 本地部署 / docsify 配置问题

- Git / GitHub 相关问题(例如 fork、同步上游)

- 文档内容勘误或建议

- 其他

multiple: false

validations:

required: true

- type: checkboxes

id: self-check

attributes:

label: 你已经做过的自查(全部勾选后再提交)

description: 若无法全部勾选,请先完成对应检查再提 issue。

options:

- label: 我已仔细阅读仓库根目录 README.md 和 docs/README.md

required: true

- label: 我已在已关闭 / 已开放的 issues 中搜索过,没有找到相同问题

required: true

- label: 我已检查浏览器缓存 / 更换浏览器重试

required: true

- label: 我已检查本地环境(Node、npm、网络、代理等)是否正常

required: true

- type: textarea

id: steps

attributes:

label: 复现步骤 / 操作过程(必填)

description: 请按步骤详细描述你是如何操作的,例如先做了什么、再做了什么,直至出现问题。

placeholder: |

1. 克隆 / fork 仓库到本地……

2. 在 docs 目录执行 docsify serve .……

3. 打开浏览器访问 http://localhost:3000 ……

validations:

required: true

- type: textarea

id: result-vs-expected

attributes:

label: 实际结果 vs 预期结果(必填)

description: 说明现在看到的行为,以及你期望的正确行为。

placeholder: |

实际结果:例如,侧边栏只有“前言”,其他目录不显示;页面报某某错误等。

预期结果:例如,希望侧边栏正常显示全部章节。

validations:

required: true

- type: input

id: os

attributes:

label: 操作系统及版本(必填)

placeholder: 例如:Windows 10 / macOS 14 / Ubuntu 22.04

validations:

required: true

- type: input

id: browser

attributes:

label: 浏览器及版本(必填)

placeholder: 例如:Chrome 121 / Edge 120 等

validations:

required: true

- type: input

id: node

attributes:

label: Node 版本(必填,执行 node -v)

placeholder: 例如:v18.19.0

validations:

required: true

- type: input

id: package-manager

attributes:

label: 包管理器及版本(可选)

description: 如使用 npm / pnpm / yarn,请告知版本。

placeholder: 例如:npm 10.2.0

- type: dropdown

id: proxy

attributes:

label: 是否使用了代理 / VPN?

options:

- 否

- 是(系统级代理)

- 是(浏览器插件)

- 是(VPN / 其他方式)

validations:

required: true

- type: textarea

id: logs

attributes:

label: 关键错误信息 / 日志 / 截图(建议提供)

description: 如有浏览器控制台报错、命令行报错或截图,请粘贴在此或上传附件。

- type: markdown

attributes:

value: |

---

提示:**简单一句“不能用”“挂了”这类描述属于无效 issue,会被机器人或维护者直接关闭。**

================================================

FILE: .github/auto-comment.yml

================================================

# Comment to a new issue.

issuesOpened: >

### 人工智障机器人 屌丝plus 提示:

关于本地部署后,侧边栏只有一项[前言],先检查js代码块字符是否正确,`loadSidebar:true`是否一致,浏览器缓存是否清理;或换个浏览器吧。

```

<script>

window.$docsify = {

name: '',

repo: '',

<!--此处-->

loadSidebar: true

}

</script>

```

**注意: `docsify init .` 会格式化(初始化)index.html 配置文件,直接`docsify serve`部署即可 ╮(╯▽╰)╭**

-- 超时空战士 屌丝plus 作者 by [hoochanlon](https://hoochanlon.github.io/)

issuesClosed: >

van分的有趣!

================================================

FILE: .github/test/.gitattributes

================================================

*.js linguist-language=ruby

*.css linguist-language=ruby

*.html linguist-language=ruby

================================================

FILE: README.md

================================================

# 《VPN及代理应用详解》

|[](http://creativecommons.org/licenses/by-nc/4.0/)|[](https://hoochanlon.github.io/fq-book)|[](https://hoochanlon.github.io/)|[](mailto:hoochanlon@outlook.com)|[](https://github.com/hoochanlon/fq-book)

|:-:|:-:|:-:|:-:|:-:|

## ***intro***

本书着重于上网的方式与获取信息的技巧,并对相关流行且典型的软件做简要的上手配置,以及原理的相关说明。

* [导读](docs/README.md)

* [目录](docs/_sidebar.md)

* [后记](docs/postscript.md)

**《这本书》示例的多数网址,以及更多资料收录在 [w3-goto-world](https://github.com/hoochanlon/w3-goto-world) ,书中的相关章节搭配存储库 `科学上网` 效果会更好!不得不说,这个免费梯子真厉害:[Pawdroid/Free-servers](https://github.com/Pawdroid/Free-servers),现在的代理软件都进化到实现VPN的功能了:[clash-verge-rev](https://github.com/clash-verge-rev/clash-verge-rev),以及千种配置 [mihomo_yamls](https://github.com/HenryChiao/mihomo_yamls) 太强了。**

<!--[](https://starchart.cc/hoochanlon/fq-book)-->

[](https://star-history.com/#hoochanlon/fq-book&Date)

## ***update***

《这本书能让你连接互联网》-> 《VPN及代理应用详解》的更新要点:

* 增加速成科学上网篇章

* 增加相关上网方式以及软件配置操作

* crx_header_invalid 解决方案的说明

* VPN连接上服务器却无法访问任何网页及其他网络的解决办法

* Windows 无法设置系统代理的问题

* 项目内置 probot 机器人,method 新增 战略家模式

* <details><summary>其他更新 click me! </summary>

* 增加对虚拟电话注册方案的说明

* 谷歌新账户注册方式

* 网页时光机以及查找相似站点

* 利用个人博客作为连接互联网的中转

</details>

此外,还精简了不必要的重复内容,图片采用 postimages 支持,项目由30M降低到144KB大小,非常方便在线部署及下载,欢迎 fork 《这本书》!

### ***NET::ERR_CERT_AUTHORITY_INVALID***

浏览器会额外提示:攻击者可能试图从 xxx.github.io 窃取你的信息,此服务器无法证明它是 xxx.github.io;你的计算机的操作系统不信任它的安全证书。这可能是由配置错误或者有攻击者截获你的连接而导致的。当继续访问时又会403。

解招!:更改为如下提供的百度、阿里、腾讯DNS,再用ipconfig/flushdns 刷新缓存。原因简述:ISP提供的DNS发送错误的根证书,换成能向访问网站提供正确证书的第三方DNS。

* 百度DNS:180.76.76.76

* 阿里DNS:223.5.5.5、223.6.6.6

* 腾讯DNS:119.29.29.29、182.254.116.116

## ***usage***

### 在线部署

1. fork 《这本书》 到你的 repo

2. 修改 docs/index.html 将`window.$docsify = {}` 的`repo` 修改成你的 repo

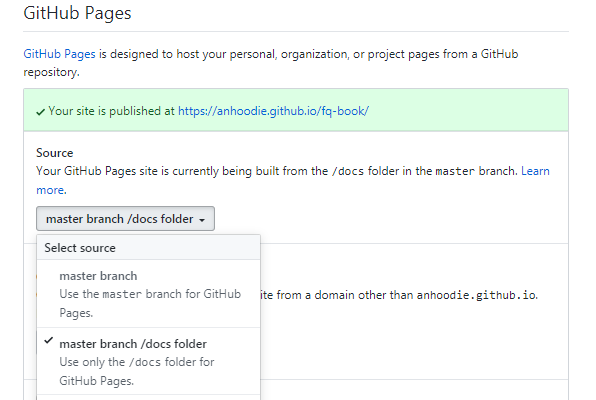

3. 在 settings 找到 GitHub Pages 并选择 `master brach/docs folder`

4. 访问 `https://你的GitHub用户名.github.io/fq-book` 即可看到效果

<details><summary>这里以 anhoodie 为示例 click me! </summary>

</details>

<!--<details><summary> click me! </summary></details>-->

预览

### 本地部署

所需环境:[git](https://git-scm.com/)、[node](https://nodejs.org/zh-cn);安装很简单一直 `下一步` 直到完成安装即可。

* 右击选择`git bash`在命令行中输入 `npm i docsify-cli -g`

* 点击`clone or download`下载`.zip` 并解压缩

* 进入到`fq-book-master/docs`目录

* 右击打开`git bash`输入`docsify init .`

* 使用`docsify serve`完成本地部署

* 在浏览器中输入`localhost:3000`即可看到效果 :joy:

关于更多详细,请看[docsify官网文档](https://docsify.js.org/)

使用[Offline Explorer](https://www.52pojie.cn/thread-790037-1-1.html)可将《这本书》的整个网页内容下载到本地,进行离线观看

当然,也可选择将该书docsify类型转换为gitbook生成格式,并用其自带的命令制作《这本书》的PDF

<!--

也可使用[wkhtmltopdf](https://github.com/wkhtmltopdf/wkhtmltopdf) 以及结合[tools.pdf24.org](https://tools.pdf24.org/zh/webpage-to-pdf)制作《这本书》的PDF

-->

### 获取更新

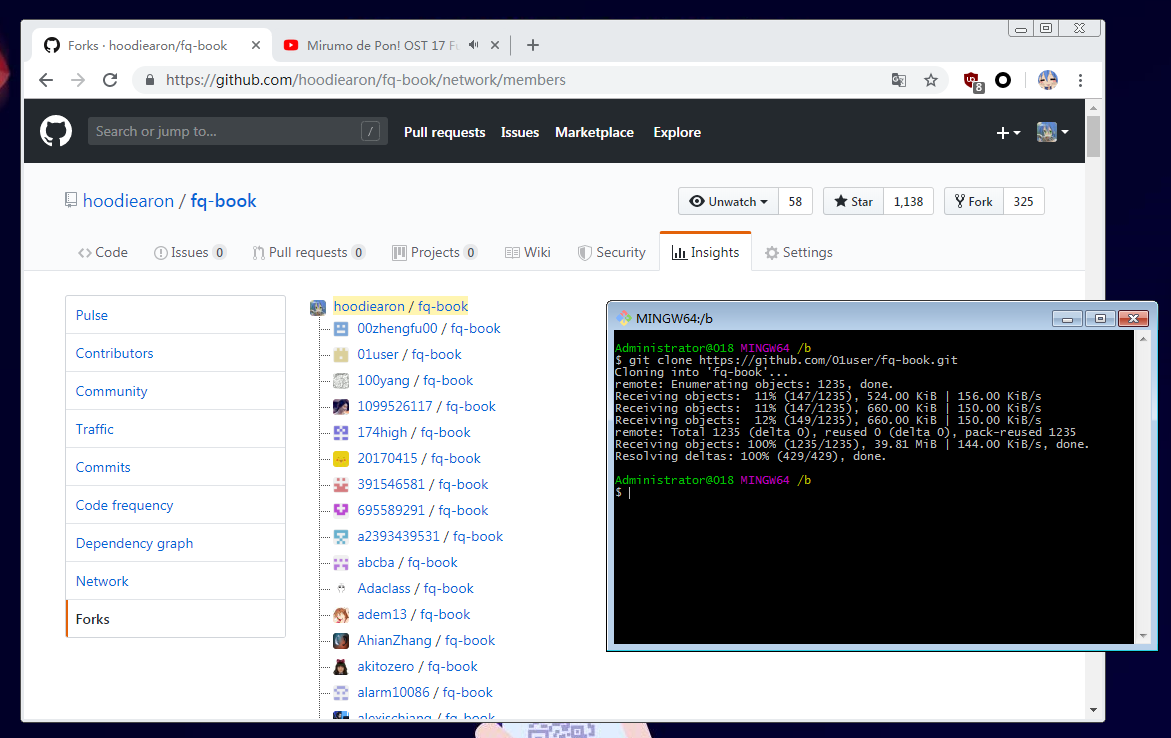

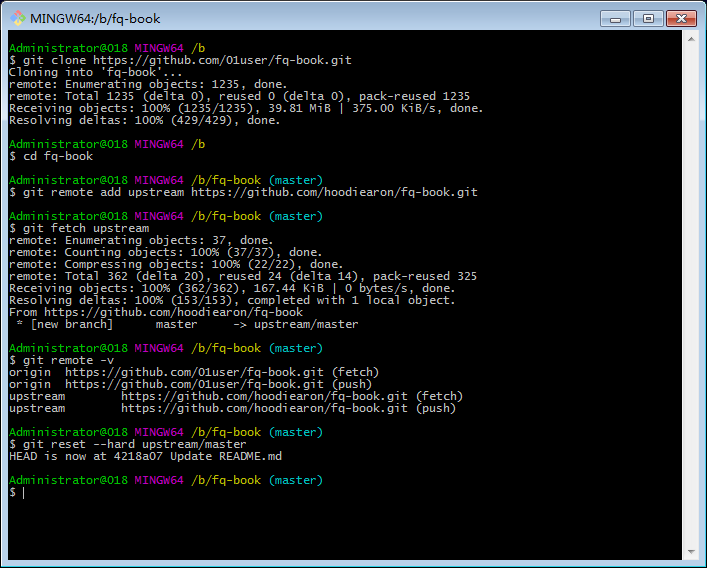

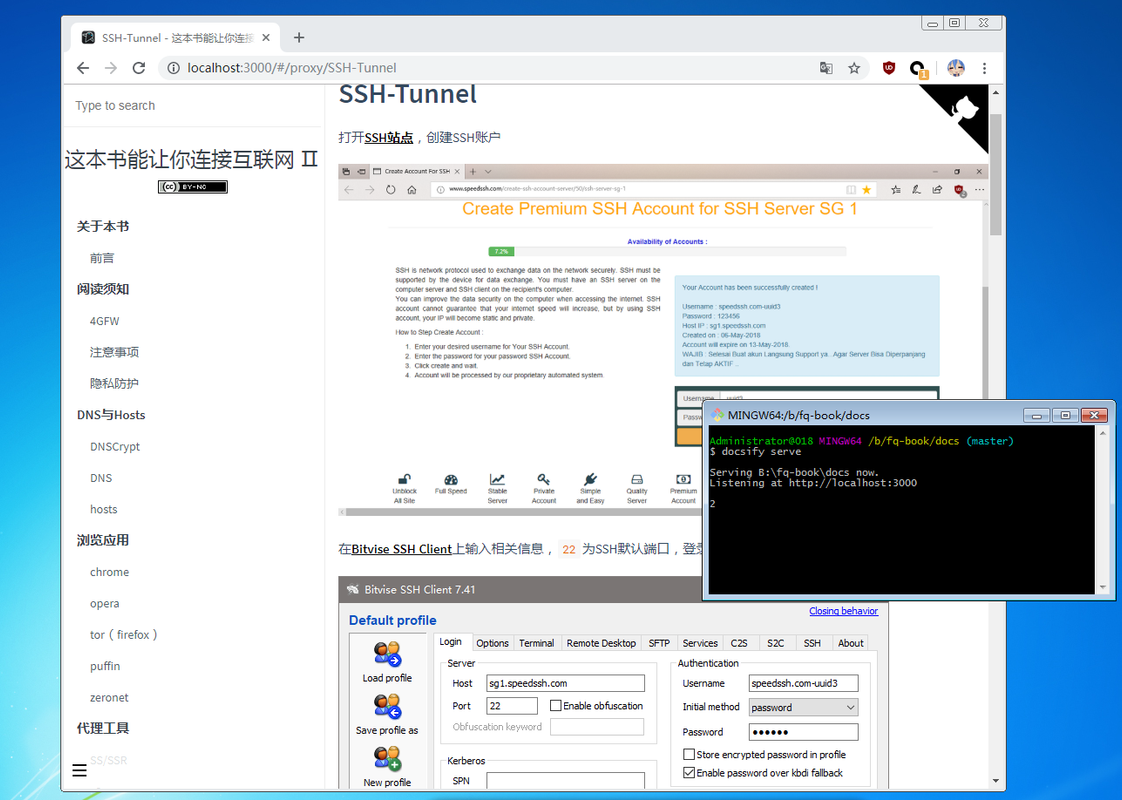

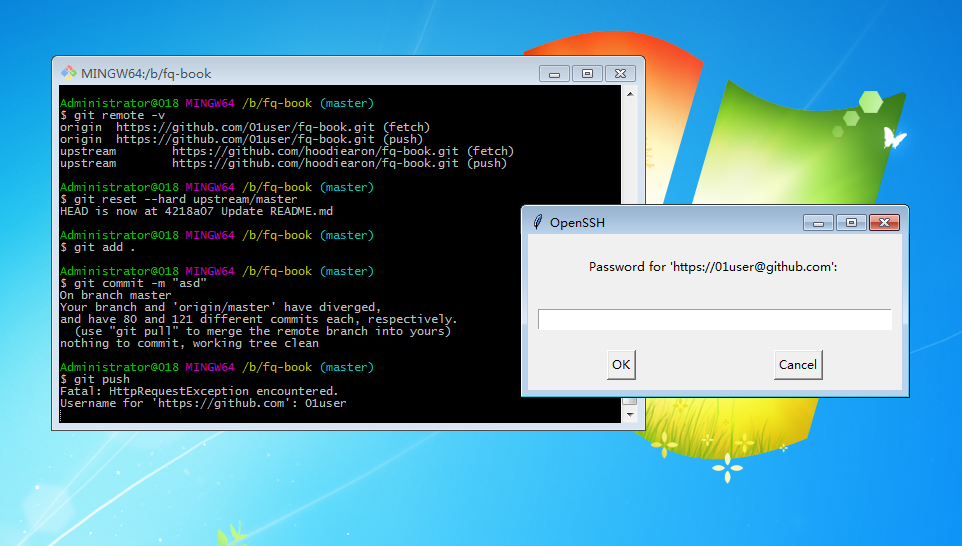

以01user为例,在本地部署时,旧版图链已经失效了,新版已经采用 postimage 支持;此时就需升级成 《这本书Ⅱ》,获取更新其实非常简单,在fork的基础上,执行以下指令

```

git clone https://github.com/你的github用户名/fq-book.git

cd fq-book

git remote add upstream https://github.com/hoochanlon/fq-book.git

# 若需必要的分支变更,还是使用合适: git fetch --all

git fetch upstream

# 对Git有所了解的话,建议还是使用:`git pull upstream master --allow-unrelated-histories` 以审查代码的形式更新

git reset --hard upstream/master

```

提交到自己的repo

```

git add .

git commit -m "test"

# 此指令只方便newbie或不得已的强制;会些Git还是推荐:git push -u --force-with-lease origin master

git push -u -f origin master

```

输入账号&密码即可上传到自己repo完成Github账户仓库远程更新。**更多作业指令操作说明,请看[Git 官方文档](https://git-scm.com/book/zh/v2)**,在特殊情况,有可能需要涉及到代理、镜像、浅克隆设置

<details><summary>更新图示 click me! </summary>

部署测试

提交到repo

</details>

### 代理设置

#### git代理

git客户端代理设置,以及取消代理

```

git config --global http.proxy 'socks5://127.0.0.1:1080' && \

git config --global https.proxy 'socks5://127.0.0.1:1080'

git config --global --unset https.proxy

git config --global --unset http.proxy

```

git clone 默认会下载项目的完整历史版本,若只关心最新的代码,而不关心之前的历史,网速差的朋友可以使用浅复制功能:

```

git clone --depth=1 https://github.com/你的用户名/你的repo.git

```

#### Mac终端

Mac终端的代理设置(http&https)以及取消代理

```

export ALL_PROXY=socks5://127.0.0.1:1080

unset ALL_PROXY"

```

代理软件即便是开全局模式,终端也不会走代理的,需另设。此外,Mac终端设置了代理git是可以不用在设置了。这个可用 `curl cip.cc` 来判断软件是否走了代理通道

#### ssh

```

## github ssh 配置

### https://help.github.com/articles/using-ssh-over-the-https-port/

## HTTP 代理

ProxyCommand socat - PROXY:127.0.0.1:%h:%p,proxyport=8848

## socks5 代理

ProxyCommand nc -v -x 127.0.0.1:1080 %h %p

```

更多代理设置见:[SunSeekerX's Notebook-代理设置大全](https://doc.yoouu.cn/basic/proxy.html),相关问题见:[v2ex-为什么全局代理后,CMD依然Ping不通Google?](https://www.v2ex.com/t/877527) (2024.1.12)

## ***essays***

设置HOSTS、DNS的软件,推荐:[Ip Switch](https://github.com/hoochanlon/Ip-Switch)(导入GitHub hosts可参考[ineo6/hosts](https://github.com/ineo6/hosts))、[DNSCrypt](https://github.com/DNSCrypt/dnscrypt-proxy) ,我觉得不管代理、vpn怎么变(技术迭代,换来换去),反正这两个设置软件总是要的。VPN、proxy软件又出来个新玩意什么,[clashios](https://clashios.com/about-me/)提及到的软件也是可以参考的咯。

下载组件方面,一些喜欢折腾环境配置的人也自然总结了一些经验写着项目里,例如:[homebrew-install](https://github.com/ineo6/homebrew-install)、[Thanks-Mirror](https://github.com/eryajf/Thanks-Mirror)、[package-manager-proxy-settings](https://github.com/comwrg/package-manager-proxy-settings)。

[SteamTools](https://github.com/BeyondDimension/SteamTools)游戏加速器,满足steam基本的社区商店、社区消息浏览,还行吧,毕竟是免费的。[dogfight360](https://www.dogfight360.com/blog/475/#comment-25207)写的UsbEAm Hosts Editor在进入游戏anti-cheat(反外挂插件)加速上也还好。以及apex英雄(iOS/iPadOS版)虽然锁区,但挂个小火箭,其实也能玩。

## ***mind you***

本书允许演绎及共享但禁止商用,科学上网仅为研究需要,以下是免责声明:

* 本书面向海外华人用户且仅供科研与学习,切勿用于其他用途

* 中国居民请自觉关闭本书并24小时内删掉与此相关的所有内容,否则出现一切后果本书作者概不负责

© 2019 [hoochanlon](https://github.com/hoochanlon)

================================================

FILE: docs/.nojekyll

================================================

================================================

FILE: docs/README.md

================================================

# 前言

本书着重于上网的方式与获取网站信息的技巧,并对相关流行且主要且典型的软件做简要的上手配置,以及原理的相关说明。

VPN、Proxy不时也会出现新应用,操作方式多数基本也大同小异;当然,随着长城的升级或是自身服务器等问题导致甚至较长期间无法使用,甚至服务商跑路造成完全失效,实在没必要每个软件操作都面面俱到;但只要把步骤方法要点及原理讲明白,其实这些都是触类旁通的。掌握了书中这些技巧与方法,以后面对新事物也是可以快速上手的,如有疑难可以在本书项目中发起相关issues。

相关技术资料过于繁杂而且各种封锁手段的程度也较为严重,自搭使用免费云又需要限制条件很高visa信用卡;不过可以办一张中国银行的银联卡,买美元转账到visa借记卡;但这对于平常的普通网民来说,实在太过于麻烦了。

此书针对的受众是追求自由免费地互联网且有意向了解计算机专业的相关人群等,不过也因本人知识水平有限,同时也避免重复的“造轮子”,对细节原理等方面需要参考维基或转载及演绎其他作者的一些相关文章,因此允许演绎该作及共享但禁止商用。

由于需要使用jakarta各项相关产品与内容等等;仅此,科学上网只是为研究需要,以下是免责声明:

* 本书面向海外华人用户且仅供科研与学习,切勿用于其他用途

* 中国居民请自觉关闭本书并24小时内删掉与此相关的所有内容,否则出现一切后果本书作者概不负责

此书献给热爱互联网的人们,以上...

***[About Me(关于作者)](https://hoochanlon.github.io/home)***

================================================

FILE: docs/_sidebar.md

================================================

* 关于本书

* [前言](README.md)

* 阅读须知

* [4GFW](look/4gfw.md)

* [注意事项](look/notice.md)

* [隐私防护](look/nsfw.md)

* 快速开始

* [快速入手](qintro/quickstart.md)

* DNS、Hosts

* [DNSCrypt](dns&hosts/dnscrypt.md)

* [DNS](dns&hosts/dns.md)

* [hosts](dns&hosts/hosts.md)

* 浏览应用

* [chrome](browse/chrome.md)

* [opera](browse/opera.md)

* [tor(firefox)](browse/tor-firefox.md)

* [puffin](browse/puffin.md)

* [zeronet](browse/zeronet.md)

* 代理工具

* [SS/SSR](proxy/ss-ssr.md)

* [v2ray](proxy/v2ray.md)

* [proxifier](proxy/proxifier.md)

* [privoxy](proxy/privoxy.md)

* [SSH-Tunnel](proxy/SSH-Tunnel.md)

* VPN软件

* [Betternet](vpn/betternet.md)

* [典型VPN概览](vpn/classical-vpn.md)

* [wireguard](vpn/wireguard.md)

* 使用网站

* [搜索站点](web/searchtools.md)

* [网页时光机](web/web-archive.md)

* [利用个人博客及视频平台](web/use-blog.md)

* [网页代理的使用](web/web-proxy.md)

* [heroku搭建ss服务器](web/ss-4-heroku.md)

* [heroku搭建v2ray服务器](web/v2ray-4-heroku.md)

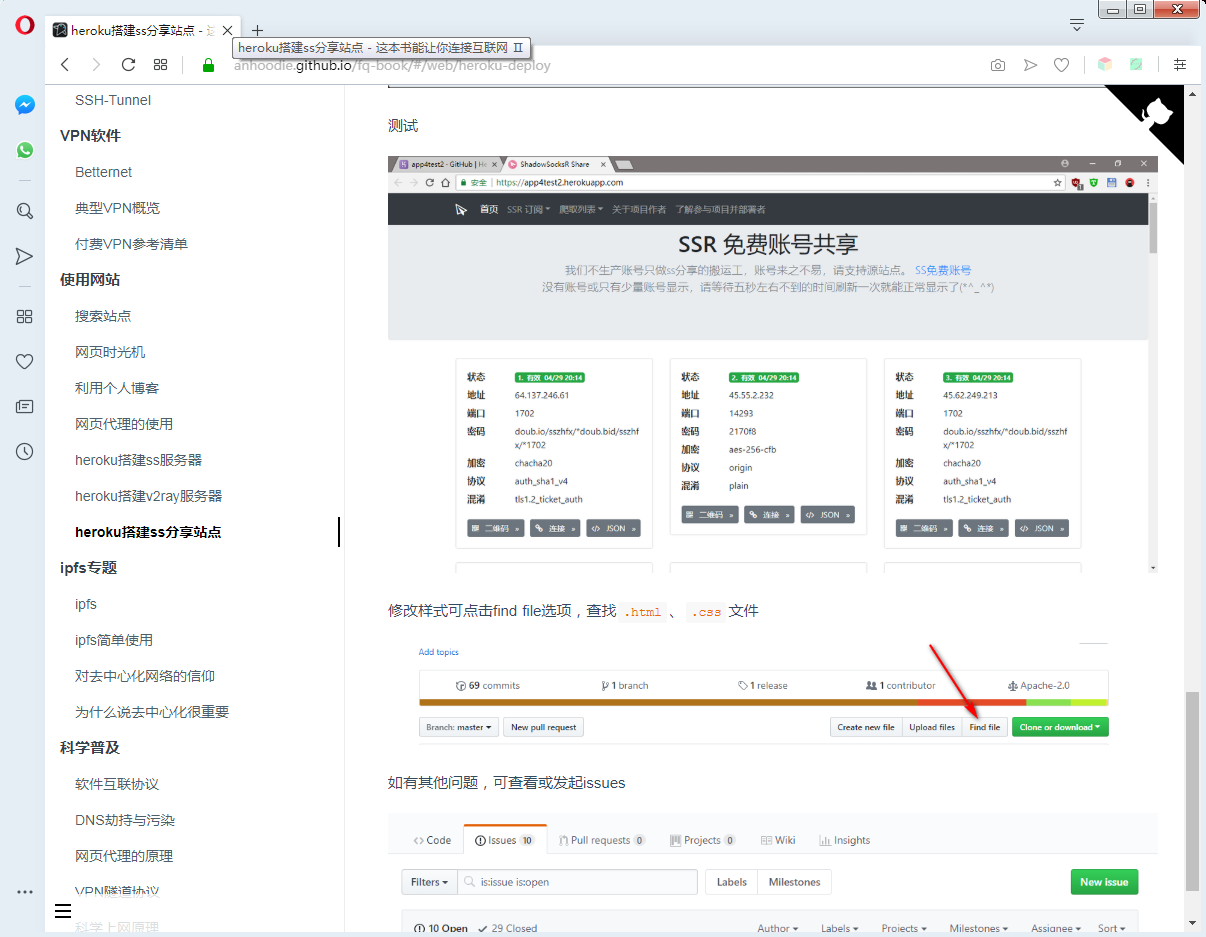

* [heroku搭建ss分享站点](web/heroku-deploy.md)

* ipfs专题

* [ipfs](ipfs/ipfs.md)

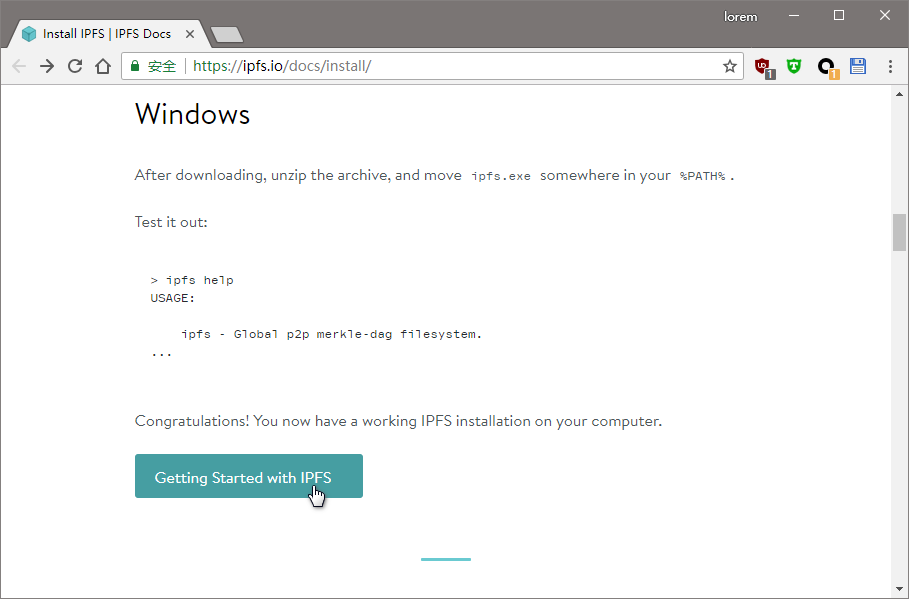

* [ipfs简单使用](ipfs/ipfs-use-naive.md)

* [对去中心化网络的信仰](ipfs/belief.md)

* [为什么说去中心化很重要](ipfs/why.md)

* 科学普及

* [软件互联协议](abc/connection.md)

* [DNS劫持与污染](abc/4dns.md)

* [数字证书攻防概述](abc/dc_zhenshu.md)

* [代理上网准入检测实验](abc/web-proxy-x.md)

* [VPN隧道协议](abc/4vpn.md)

* [科学上网原理](abc/1190000011485579.md)

* [GFW原理和封锁技术](abc/gfw.md)

* [meek网桥的技术原理](abc/meek.md)

* [VMware的3种网络模式](abc/3vm.md)

* [nat类型科普以及提升方法](abc/4nat.md)

* [浅析正向、反向、透明代理](abc/proxy-s-x.md)

* [深网和暗网的区别及基础扫盲](abc/darkweb.md)

* [为什么纯净IP这么重要?](abc/pure.md)

* [集群、分布式、负载均衡区别](abc/p7255364.md)

* [为什么翻了墙,也无法访问某网站?](a123/rst-syscall.md)

* 仅作了解

* [accesser](cnnic/no-chn.md)

* [goagent](only/goagent.md)

* [gatherproxy](only/gatherproxy.md)

* [CoNET](only/qtgate.md)

* [brook](only/brook.md)

* [reqrypt](only/reqrypt.md)

* [barbaTunnel](only/barbaTunnel.md)

* 细节补充

* [ss#1130](append/ss1130.md)

* [难封锁的草榴](append/caoliu.md)

* [简谈杀毒软件](append/guochan-sharuan.md)

* [谈谈手机的选择及使用](append/android.md)

* [关于封锁IP的认为](append/block-ip.md)

* [对于校园网的解读](append/tcw.md)

* [论及游戏的看法](append/game.md)

* [对零网的简要补充说明](append/4zeronet.md)

* [宿主机使用VM的代理](append/vm.md)

* [SS二级(前置)代理设置](append/ss-relay.md)

* [ss、ssr、v2ray链接解析](append/srvurl.md)

* [用Win7,电脑就是路由器](append/win7-wifi.md)

* 逗比

* [逗比rip](doub/init_doub.md)

* [关于目前 GFW(墙) 的封锁方式TCP封锁(阻断)猜想](doub/wkcjzpyd-2.md)

* [浅谈HTTP劫持、DNS污染的影响及解决办法](doub/6t3mypbm-5.md)

* 方法论

* [获取梯子上网的方式](method/get-method.md)

* 特别篇(Chikatetsu Teikou Shugi)

* [获取国外手机号码](fkca/esim.md)

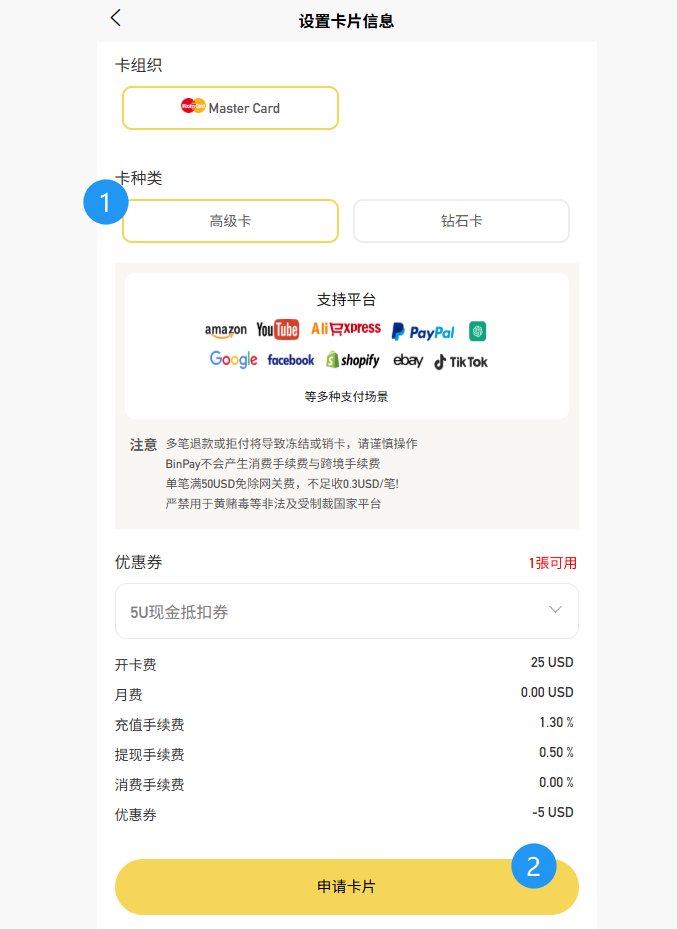

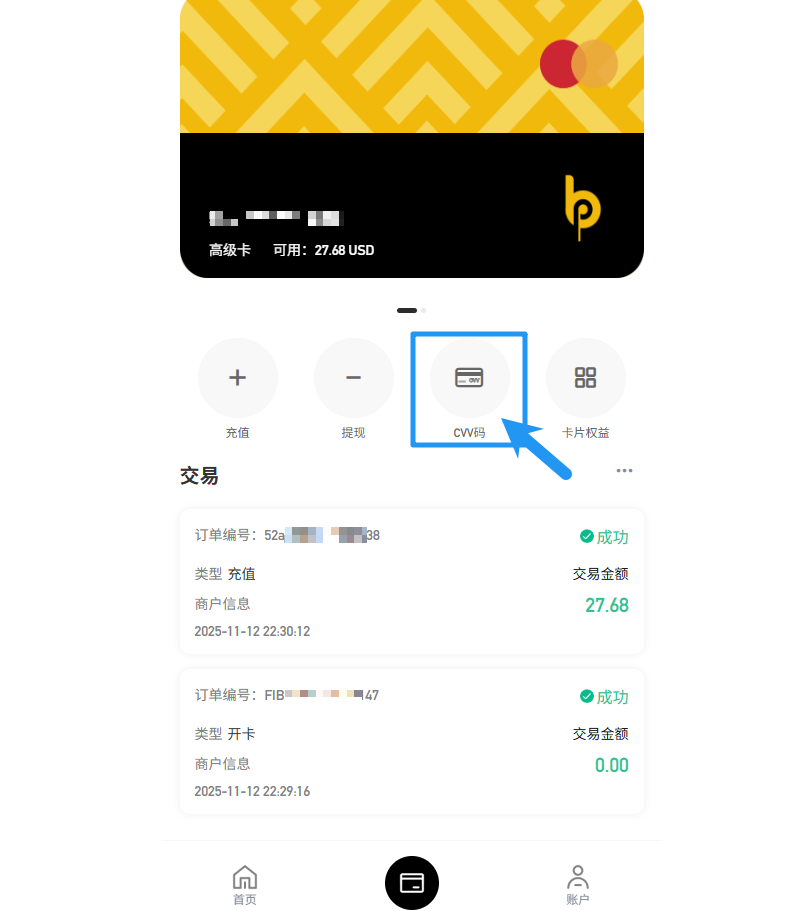

* [开通虚拟信用卡摸索历程](fkca/mastercard.md)

* [美区ID购买小火箭](fkca/apple-ssr.md)

* [国外云服务器自搭梯子示例](fkca/ss-server.md)

* [通过代理IP结合指纹浏览器上网](fkca/fxxkcxxxa.md)

* [初次搭建网站多次失败后的成功记录](fkca/jianzhan.md)

* [不止于探索APN](fkca/apn.md)

* [最后的Tag](fkca/tag.md)

* 此书后记

* [后记](postscript.md)

* 参考文献

* [文献列表](reference/literature.md)

================================================

FILE: docs/a123/rst-syscall.md

================================================

# GitHub RST与Git SSL_ERR_SYSCALL综合分析

* 杜绝主观情绪化因素

* 多方面考虑原因(多种可能)

* 查找及建立两者关联(共同点)

主观情绪化会失去客观分析判断能力,正确率几乎忽略不计,必须杜绝主观情绪化再去分析!

### RST

网络封锁重置、hosts IP-DNS映射指向问题

### SSL_ERR_SYSCALL

调用传输层自行设置的代理套接字,出现的无法访问的问题。可能存在代理配置或是网址有问题,网址问题则涉及到hosts映射设定内容。

### 汇总

RST与SSL_ERR_SYSCALL有一个共同的问题:hosts IP-DNS映射

应用层的Hosts通过IP-DNS映射,网址解析被指向特定IP地址。而代理只是转达客户端这特定指向访问IP请求,并不会对IP进行路径转换。若Hosts映射IP、DNS任一方不存在,则会造成即使翻墙配置了代理也无法进行访问的情况。所以代理也被称作[应用网关](https://baike.baidu.com/item/%E5%BA%94%E7%94%A8%E7%BD%91%E5%85%B3/6324513),也是有原因的。

由于Hosts比远程的DNS优先级高,主机最先进入Hosts查询DNS映射,只有在hosts中没查到该条访问映射才进行远程DNS服务器查询,VPN方面虽建立一条专用隧道进行外部服务器访问,但主机给到外部服务器解析的DNS映射还是错误的,所以还是会造成主机不可达,依旧无法访问。

有时就算进行Host设定重定向也能短时间内也正常访问站点,这与keep-alive、浏览器及系统DNS缓存有关,参考 [小胡子哥-修改Hosts为何不生效,是DNS缓存?](https://www.cnblogs.com/hustskyking/p/hosts-modify.html)

#### 小插曲

对GitHub进行ping测试,发现虽然ping不通,但还是能访问。处于网络安全的考量,应该是网站禁用了ICMP回应或者开启了ICMP过滤。

参考 [kunlunmountain-为什么有些网站PING不通但又能访问.](https://www.cnblogs.com/kunlunmountain/p/5945756.html)

由此从ping转向curl测试,因为该工具也提供了很直观的信息。

================================================

FILE: docs/abc/1190000011485579.md

================================================

# 科学上网原理

> 原文:[科学上网原理](https://segmentfault.com/a/1190000011485579) 作者:[Pines_Cheng](https://segmentfault.com/u/pines_cheng)

## 背景

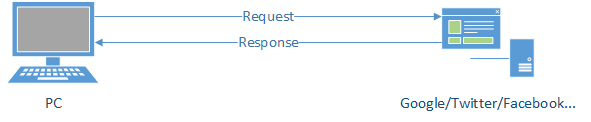

在很久很久以前,我们访问各种网站都是简单而直接的,用户的请求通过互联网发送到服务提供方,服务提供方直接将信息反馈给用户。

<!--  -->

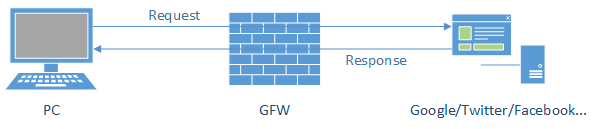

后来,[GFW](https://zh.wikipedia.org/wiki/%E9%98%B2%E7%81%AB%E9%95%BF%E5%9F%8E) 就出现了,他像一个收过路费的强盗一样夹在了在用户和服务之间,每当用户需要获取信息,都经过了 GFW,GFW将它不喜欢的内容统统过滤掉,于是客户当触发 GFW 的过滤规则的时候,就会收到 `Connection Reset` 这样的响应内容,而无法接收到正常的内容。

<!--  -->

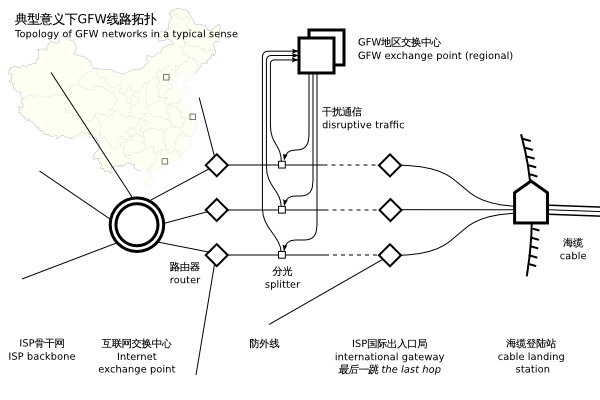

GFW 内部结构:

<!--  -->

GFW 列表可以参考这里:[gfwlist](https://github.com/gfwlist/gfwlist)

<!--  -->

聪明的人们想到了利用境外服务器代理的方法来绕过 GFW 的过滤,其中包含了各种HTTP代理服务、Socks服务、VPN服务等。

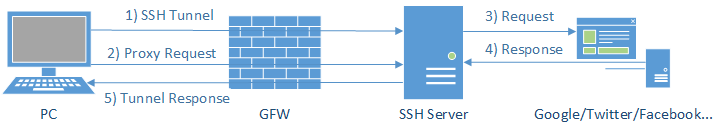

## SSH Tunnel

SSH(Secure Shell)是一个提供数据通信安全、远程登录、远程指令执行等功能的安全网络协议,由芬兰赫尔辛基大学研究员Tatu Ylönen,于1995年提出,其目的是用于替代非安全的Telnet、rsh、rexec等远程Shell协议。之后SSH发展了两个大版本SSH-1和SSH-2。

想深入了解SSH的原理,可以查看 O‘RELLY的 [《SSH: The Secure Shell - The Definitive Guide》](http://openyoudao.org/_media/ssh_second_edition.pdf),这是一本非常不错的书。

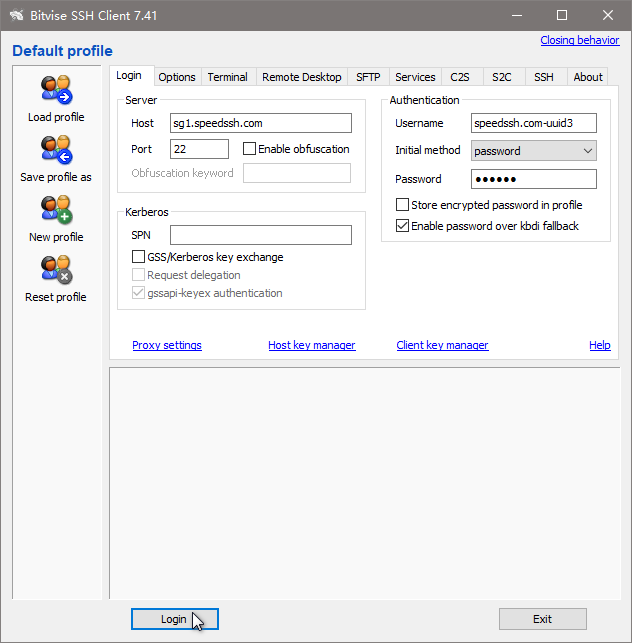

那么我们来看看搭建一个SSH隧道翻墙,究竟有多简单。首先你需要有一台支持SSH的墙外服务器,此服务器啥都不需要,只要能SSH连接即可。

客户端SSH执行如下命令:

```text

ssh -D 7001 username@remote-host

```

上述命令中-D表示动态绑定,7001表示本地SOCKS代理的侦听端口,可以改成别的,后面的 `username@remote-host`就是你登录远程服务器的用户名和主机。当然,这个命令后会提示输入密码,就是username这个用户的密码(除非你配置了SSH公钥认证,可以不输入密码),这样隧道就打通了。

<!--  -->

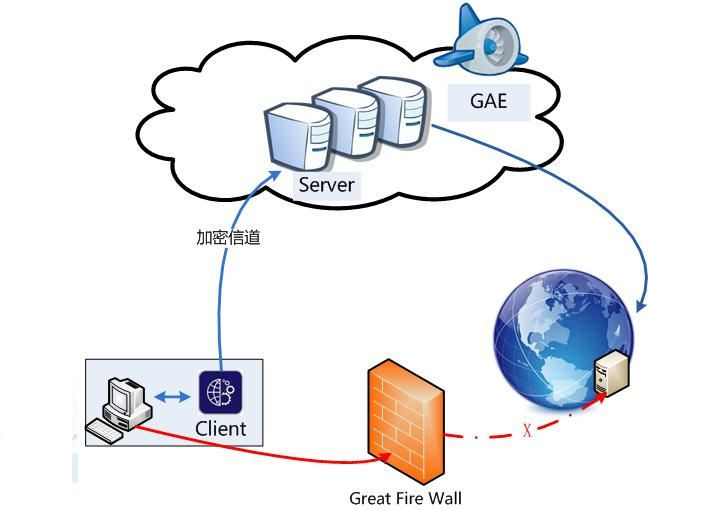

1. 首先用户和境外服务器基于 ssh 建立起一条加密的通道 \(1\)

2. 用户通过建立起的隧道进行代理,通过 ssh server 向真实的服务发起请求 \(2-3\)

3. 服务通过 ssh server,再通过创建好的隧道返回给用户 \(4-5\)

由于 ssh 本身就是基于 [RSA 加密技术](https://zh.wikipedia.org/wiki/RSA%E5%8A%A0%E5%AF%86%E6%BC%94%E7%AE%97%E6%B3%95),所以 GFW 无法从数据传输的过程中的加密数据内容进行关键词分析,避免了被重置链接的问题,但由于创建隧道和数据传输的过程中,ssh 本身的特征是明显的,所以 GFW 一度通过分析连接的特征进行干扰,导致 ssh 存在被定向进行干扰的问题。

至于干扰的原理,shadowsocks的作者 [@clowwindy](https://github.com/clowwindy) 认为:

> 从[校长](https://zh.wikipedia.org/wiki/%E6%96%B9%E6%BB%A8%E5%85%B4)最近的论文上上看,GFW 最近弄的是先检测首部特征判断 SSL 和 SSH,然后统计包长度和方向,用实现训练好的模型去判断承载的流量是否为 HTTP。如果你用 SSH 翻墙,或者你的操作行为发的数据包过于接近 HTTP,就会被 reset。反过来,如果你想用 SSH 翻墙,只要在用来翻墙的那个 ssh 连接里做些别的操作(比如反复 tail 一个长文件,这样会不停的输出;或者用管道不停的往 ssh 里写命令,这样会不停的输入),就可以让这个模型失效,从而不会被判定为翻墙。

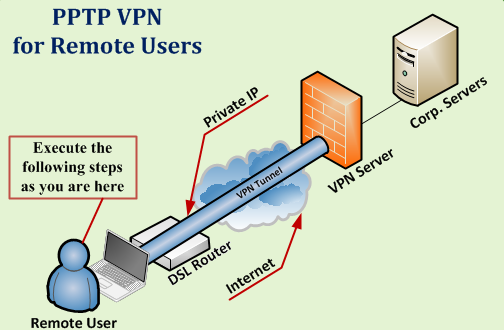

## VPN

随着时代的发展以及企业规模的发展壮大,企业网络也在不断发生变化。例如,一家总部设在北京的企业,可能会在上海、广州和深圳等地都设有分支机构,因此需要把各个分支机构连接在一起,以便共享资源、协同工作,提高工作效率。但传统的专线联网方式价格昂贵,一般中小企业难以负担。这时低成本的VPN技术就孕育而生了。`VPN(Virtual Private Network)`即`虚拟专用网络`,它可以利用廉价接入的公共网络(主要使用Inter-net)来传输私有数据,相较于传统的专线连网方式具有成本优势,因此被很多企业和电信运营商采用。

VPN 比shadowsocks更加底层,它通过操作系统的接口直接虚拟出一张网卡,后续整个操作系统的网络通讯都将通过这张虚拟的网卡进行收发。这和任何一个代理的实现思路都差不多,应用层并不知道网卡是虚拟的,这样vpn虚拟网卡将以中间人的身份对数据进行加工,从而实现各种神奇的效果。具体来说,vpn是通过编写一套网卡驱动并注册到操作系统实现的虚拟网卡,这样数据只要经过网卡收发就可以进行拦截处理。

<!--  -->

VPN和SSH隧道翻墙有如下区别:

* VPN的设置是全局的,即电脑一旦挂上VPN,所有的联网程序都将自动使用VPN;而建立好SSH隧道后,需要程序设定使用隧道才会使用隧道联网。

* 如果使用商用的VPN一般要花钱,如果自己搭,VPN的搭建难度大于SSH隧道。因为SSH隧道只要一台可以SSH的服务器即可,根本不需要在服务器上配置任何东西。

* vpn在IP层工作,而shadowsocks在TCP层工作。

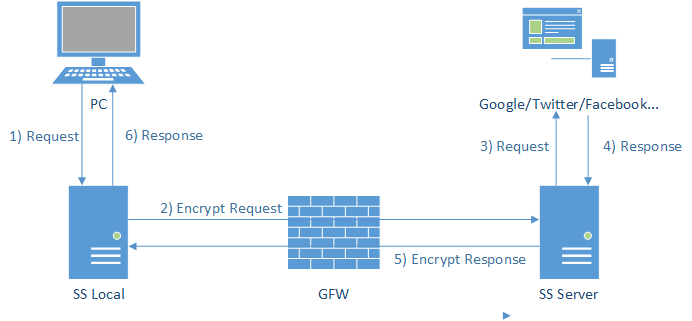

## shadowsocks

简单理解的话,shadowsocks 是将原来 ssh 创建的 Socks5 协议拆开成 server 端和 client 端,所以下面这个原理图基本上和利用 ssh tunnel 大致类似。

<!--  -->

* 1、6\) 客户端发出的请求基于 Socks5 协议跟 ss-local 端进行通讯,由于这个 ss-local 一般是本机或路由器或局域网的其他机器,不经过 GFW,所以解决了上面被 GFW 通过特征分析进行干扰的问题

* 2、5\) ss-local 和 ss-server 两端通过多种可选的加密方法进行通讯,经过 GFW 的时候是常规的TCP包,没有明显的特征码而且 GFW 也无法对通讯数据进行解密

* 3、4\) ss-server 将收到的加密数据进行解密,还原原来的请求,再发送到用户需要访问的服务,获取响应原路返回

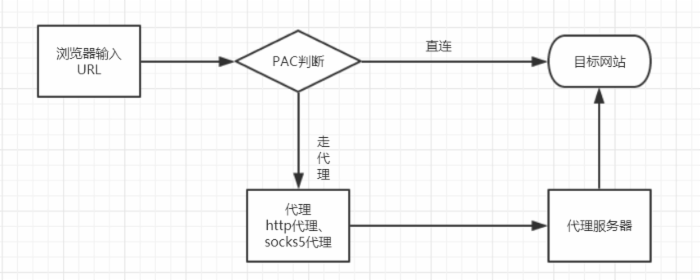

## PAC

`代理自动配置(Proxy auto-config,简称PAC)` 是一种网页浏览器技术,用于定义浏览器该如何自动选择适当的代理服务器来访问一个网址。

一个PAC文件包含一个JavaScript形式的函数 `FindProxyForURL(url, host)`。这个函数返回一个包含一个或多个访问规则的字符串。用户代理根据这些规则适用一个特定的代理其或者直接访问。当一个代理服务器无法响应的时候,多个访问规则提供了其他的后备访问方法。浏览器在访问其他页面以前,首先访问这个PAC文件。PAC文件中的URL可能是手工配置的,也可能是是通过网页的 `网络代理自发现协议(Web Proxy Autodiscovery Protocol)` 自动配置的。

上面是从维基百科摘录的关于PAC的解释,我做了一个简单的图片解释什么是PAC:

<!--  -->

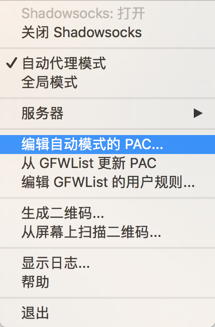

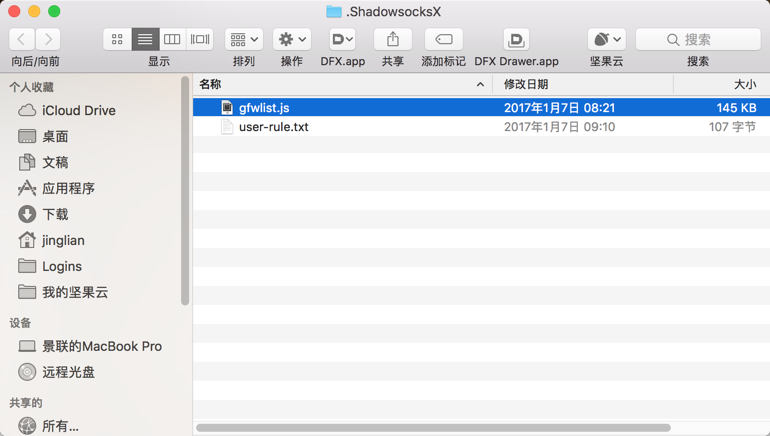

简单的讲,PAC就是一种配置,它能让你的浏览器智能判断哪些网站走代理,哪些不需要走代理。点击 Shadowsocks 的菜单,选择 `编辑自动模式的 PAC`,如下图

<!--  -->

<!--  -->

在上面的目录下有两个文件,一个是 gfwlist.js,还有一个是

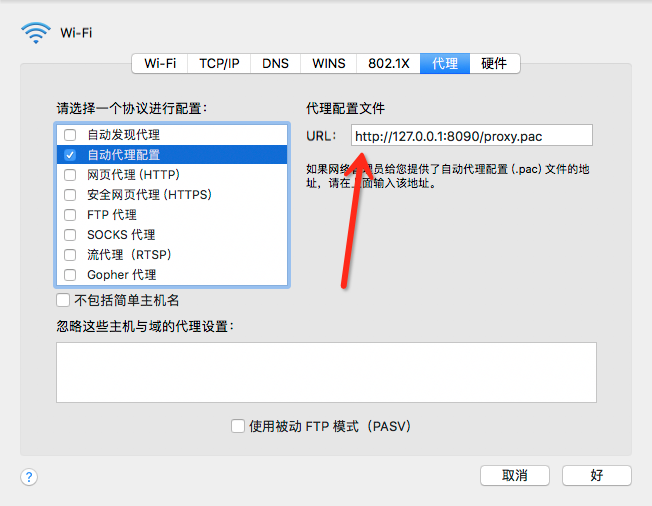

user-rule.txt,确保当前的模式为自动代理模式,打开系统设置-->网络,点击高级,查看代理选项卡,如下图

<!--  -->

## SS全局模式与PAC模式的区别

Shadowsocks 的全局模式,是设置你的系统代理的代理服务器,使你的所有http/socks数据经过代理服务器的转发送出。而只有支持 socks 5或者使用系统代理的软件才能使用 Shadowsocks(一般的浏览器都是默认使用系统代理)。

而PAC模式就是会在你连接网站的时候读取PAC文件里的规则,来确定你访问的网站有没有被墙,如果符合,那就会使用代理服务器连接网站,而PAC列表一般都是从 GFWList 更新的。GFWList 定期会更新被墙的网站(不过一般挺慢的)。

简单地说,在全局模式下,所有网站默认走代理。而PAC模式是只有被墙的才会走代理,推荐PAC模式,如果PAC模式无法访问一些网站,就换全局模式试试,一般是因为PAC更新不及时(也可能是GFWList更新不及时)导致的。

还有,说一下Chrome不需要 `Proxy SwitchyOmega` 和 `Proxy SwitchySharp` 插件,这两个插件的作用就是,快速切换代理,判断网站需不需要使用某个代理的(shadowsocks已经有pac模式了,所以不需要这个)。如果你只用shadowsocks的话,就不需要这个插件了!

经过代理服务器的IP会被更换。连接 Shadowsocks 需要知道IP、端口、账号密码和加密方式。但是Shadowsocks因为可以自由换端口,所以定期换端口就可以有效避免IP被封!

## Socks代理和http代理的区别

**Socks代理**

本地浏览器SOCKS服务器通常是用来做代理的,它通过TCP连接把目标主机和客户端连接在一起, 并转发所有的流量。SOCKS代理能在任何端口,任何协议下运行(额,好想有点不对, 这货是运行在session层,所以在他之下的层他就无法代理了)。SOCKS V4只支持 TCP连接,而SOCKS V5在其基础上增加了安全认证以及对UDP协议的支持(也就是说, SOCKS5支持密码认证以及转发UDP流量,注意,HTTP是不支持转发UDP的)。

SOCKS代理在任何情况下都不会中断server与client之间的数据(这是由这种协议的 特性决定的,毕竟非明文,但是在SOCKS代理服务器上还是可以还原出TCP和UDP的原始 流量的),当你的防火墙不允许你上网的时候,你就可以通过SOCKS代理来上网(这里的 意思是,如果GFW把google屏蔽了,你就可以通过一台海外的SOCKS代理服务器上谷歌)。

大多数的浏览器都支持SOCKS代理(这篇文章是三年前的,抱歉,谷歌第一条就是它)。( 浏览器上网的时候需要与目标主机建立TCP连接,这个时候浏览器就会告诉SOCKS代理,它想 与目标主机进行通讯,然后SOCKS代理就会转发浏览器的数据,并向目标主机发出请求,然 后再把返回的数据转发回来。)(关于shadowsocks的一点题外话:虽然github上的源码 没了,但是耐不住民间私货多呀。shadowsocks有server端和client端,这两个都是用 来转发数据的,但是由于其所处的位置不同,所以功能也不同,client即本地运行的程序, 监听1080端口,并将数据转发到远在他乡的SOCKS服务器,由于这种转发是加密的,在会话层, 所以GFW过滤的难度很大,所以才派人巴拉巴拉让作者删除源码,嗯,一定是这样的。然后server 那边收到数据后,会原原本本的把数据再向目标请求,收到反馈后再返回给本地client的1080端口, 这样,我们向本地的1080请求资源,本地向SOCKS服务器请求资源,SOCKS服务器向目标请求资源, 这一条TCP连接就这样建立起来了。)但是,但是,但是,SOCKS代理原则上是可以还原真实数据的, 所以,第三方的代理也许不是很可靠。

**HTTP代理**

HTTP代理跟上面原理类似,用处也基本相同,都是让处于防火墙下的主机与外界建立连接,但是它与SOCKS代理不同的是,HTTP代理可以中断连接(即在中间截断数据流),因为HTTP代理是以HTTP请求为基础的 而这些请求大多以明文形式存在,所以HTTP代理可以在Client和下游服务器中间窃听,修改数据。但也正 由于HTTP代理只能处理HTTP请求,所以它对HTTP请求的处理也是很舒服的(原文中是smart)。而也由于 HTTP代理可以获取你的HTTP请求,所以HTTP代理服务器那边就可以根据你提交的数据来把那些资源缓存下来,提升访问的速度(用户亲密度+1)。有好多ISP都用HTTP代理,而不管用户那边的浏览器是怎样配置的,因为不管用户们怎么配置,他们总是要访问80端口,而这些80端口们又掌握在ISP们的手中。(原文完全不是这样说的= =。原文是说,互联网提供商们把流量都通过了HTTP代理,这样代理服务器中就有了缓存,访问的速度会快一些。)

(我来举个栗子:假如你的HTTP代理是Goagent,监听本地127.0.0.1:8080,此刻假设你已经把浏览器 的代理设置为:127.0.0.1:8080,那么你在浏览器中,所有的POST,GET,以及其他的请求,都会通过 本地的代理转发给远程的服务器,然后再通过远程的服务器去请求你所请求的这些资源,大家知道,HTTP协议是通过明文传输的,无论是在本地还是远程的服务器上,都是可以监听到这些流量的,所以才会有GFW的存在……HTTP协议属于应用层,而SOCKS协议属于**传输层**,ps:传输层在网络层之下,这就决定了两者的能力大小。)

## 参考

* [shadowsocks 源码阅读](https://0x01.io/2016/02/28/shadowsocks-%E6%BA%90%E7%A0%81%E9%98%85%E8%AF%BB/)

* [Shadowsocks 源码分析——协议与结构](https://loggerhead.me/posts/shadowsocks-yuan-ma-fen-xi-xie-yi-yu-jie-gou.html)

* [写给非专业人士看的 Shadowsocks 简介](https://vc2tea.com/whats-shadowsocks/)

* [SSH原理简介](http://erik-2-blog.logdown.com/posts/74081-ssh-principle)

* [RSA算法原理(一)](http://www.ruanyifeng.com/blog/2013/06/rsa_algorithm_part_one.html)

* [详解代理自动配置 PAC](http://www.barretlee.com/blog/2016/08/25/pac-file/)

* [科学上网漫游指南](https://lvii.gitbooks.io/outman/content/)

* [Socks代理和http代理的区别](https://wrfly.kfd.me/SOCKS%E4%BB%A3%E7%90%86%E5%92%8CHTTP%E4%BB%A3%E7%90%86%E7%9A%84%E5%8C%BA%E5%88%AB/)

================================================

FILE: docs/abc/3vm.md

================================================

# VMware的3种网络模式

> 原文:[根本区别在哪里 VMware的3种网络模式](http://net.zol.com.cn/115/1158058.html) 作者:孙鹏

## 桥接模式

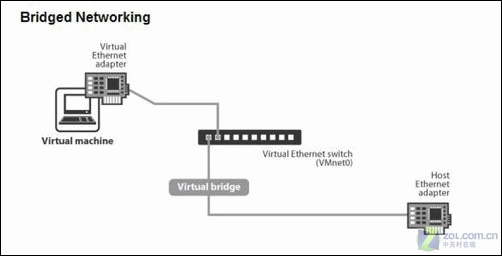

桥接网络是指本地物理网卡和虚拟网卡通过VMnet0虚拟交换机进行桥接,物理网卡和虚拟网卡在拓扑图上处于同等地位(虚拟网卡既不是Adepter VMnet1也不是Adepter VMnet8)。

桥接网络拓扑图

<!--  -->

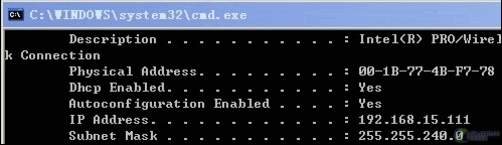

那么物理网卡和虚拟网卡就相当于处于同一个网段,虚拟交换机就相当于一台现实网络中的交换机。所以两个网卡的IP地址也要设置为同一网段。

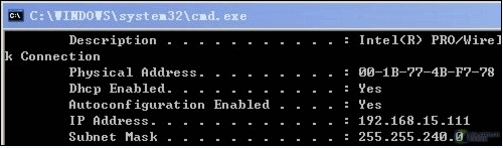

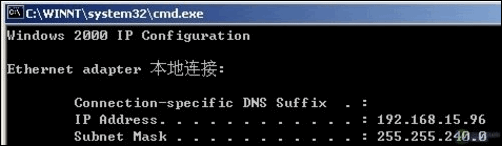

物理网卡IP地址

<!--  -->

虚拟网卡IP地址

<!--  -->

我们看到,物理网卡和虚拟网卡的IP地址处于同一个网段,子网掩码、网关、DNS等参数都相同。两个网卡在拓扑结构中是相对独立的。

ping结果

<!--  -->

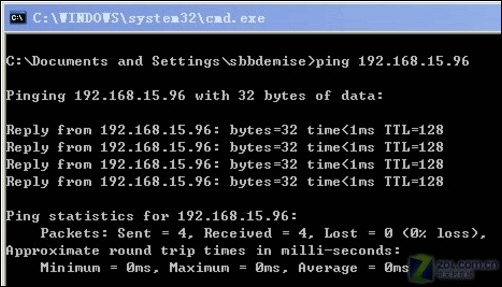

我们在192.168.15.111上ping192.168.15.96,结果显示两个网卡能够互相通信。如果在网络中存在DHCP服务器,那么虚拟网卡同样可以从DHCP服务器上获取IP地址。所以桥接网络模式是VMware虚拟机中最简单直接的模式。安装虚拟机时它为默认选项。

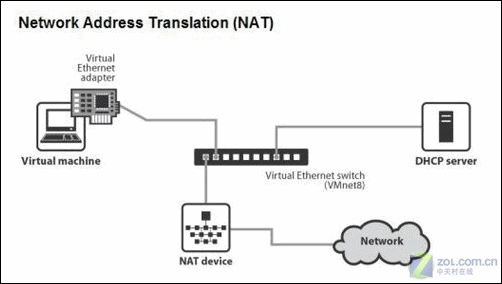

## NAT模式

在NAT网络中,会用到VMware Network Adepter VMnet8虚拟网卡,主机上的VMware Network Adepter VMnet8虚拟网卡被直接连接到VMnet8虚拟交换机上与虚拟网卡进行通信。

NAT网络模式拓扑图

<!--  -->

VMware Network Adepter VMnet8虚拟网卡的作用仅限于和VMnet8网段进行通信,它不给VMnet8网段提供路由功能,所以虚拟机虚拟一个NAT服务器,使虚拟网卡可以连接到Internet。在这种情况下,我们就可以使用端口映射功能,让访问主机80端口的请求映射到虚拟机的80端口上。

VMware Network Adepter VMnet8虚拟网卡的IP地址是在安装VMware时由系统指定生成的,我们不要修改这个数值,否则会使主机和虚拟机无法通信。

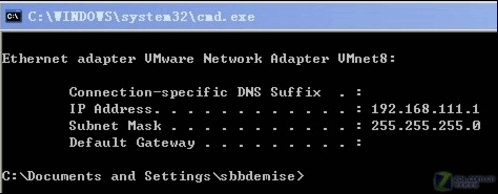

NAT虚拟网卡IP地址

<!--  -->

物理网卡IP地址

<!--  -->

虚拟出来的网段和NAT模式虚拟网卡的网段是一样的,都为192.168.111.X,包括NAT服务器的IP地址也是这个网段。在安装VMware之后同样会生成一个虚拟DHCP服务器,为NAT服务器分配IP地址。

当主机和虚拟机进行通信的时候就会调用VMware Network Adepter VMnet8虚拟网卡,因为他们都在一个网段,所以通信就不成问题了。

实际上,VMware Network Adepter VMnet8虚拟网卡的作用就是为主机和虚拟机的通信提供一个接口,即使主机的物理网卡被关闭,虚拟机仍然可以连接到Internet,但是主机和虚拟机之间就不能互访了。

## 仅主机模式

在Host-Only模式下,虚拟网络是一个全封闭的网络,它唯一能够访问的就是主机。其实Host-Only网络和NAT网络很相似,不同的地方就是Host-Only网络没有NAT服务,所以虚拟网络不能连接到Internet。主机和虚拟机之间的通信是通过VMware Network Adepter VMnet1虚拟网卡来实现的。

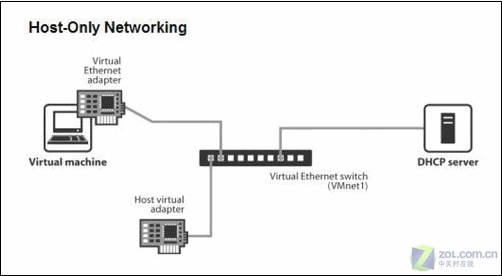

host-only模式拓扑图

<!--  -->

同NAT一样,VMware Network Adepter VMnet1虚拟网卡的IP地址也是VMware系统指定的,同时生成的虚拟DHCP服务器和虚拟网卡的IP地址位于同一网段,但和物理网卡的IP地址不在同一网段。

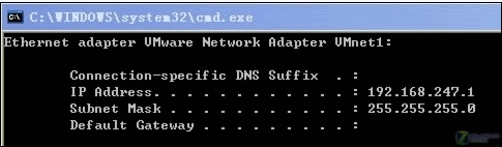

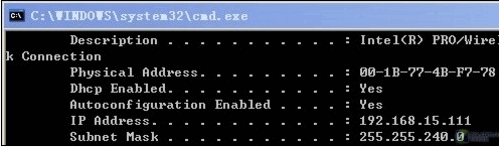

Host-Only虚拟网卡IP地址

<!--  -->

物理网卡IP地址

<!--  -->

Host-Only的宗旨就是建立一个与外界隔绝的内部网络,来提高内网的安全性。这个功能或许对普通用户来说没有多大意义,但大型服务商会常常利用这个功能。如果你想为VMnet1网段提供路由功能,那就需要使用RRAS,而不能使用XP或2000的ICS,因为ICS会把内网的IP地址改为192.168.0.1,但虚拟机是不会给VMnet1虚拟网卡分配这个地址的,那么主机和虚拟机之间就不能通信了。

## 综述

在VMware的3中网络模式中,NAT模式是最简单的,基本不需要手动配置IP地址等相关参数。至于桥接模式则需要额外的IP地址,如果是在内网环境中还很容易,如果是ADSL宽带就比较麻烦,ISP一般是不会大方地多提供一个公网IP的。

================================================

FILE: docs/abc/4dns.md

================================================

# 域名劫持与污染

## DNS

域名是Internet上某一台计算机或计算机组的名称,用于数据传输时标识计算机的电子方位,有时也指地理位置。域名是由一串用点分隔的名字组成的,通常包含组织名,而且始终包括两到三个字母的后缀,以指明组织的类型或该域所在的国家或地区。

DNS是计算机域名系统 \(Domain Name System 或Domain Name Service\) 的缩写,它是由域名解析器和域名服务器组成的。域名服务器是指保存有该网络中所有主机的域名和对应IP地址,并具有将域名转换为IP地址功能的服务器。其中域名必须对应一个IP地址,一个IP地址可以有多个域名,而IP地址不一定有域名。域名系统采用类似目录树的等级结构。

域名服务器通常为客户机/服务器模式中的服务器方,它主要有两种形式:

* 主服务器和转发服务器

* 将域名映射为IP地址的过程就称为“域名解析”

## DNS劫持

通过劫持DNS服务器,通过某些手段取得某域名的解析记录控制权,进而修改此域名的解析结果,导致对该域名的访问由原IP地址转入到修改后的指定IP,其结果就是对特定的网址不能访问或访问的是假网址,从而实现窃取资料或者破坏原有正常服务的目的。DNS劫持通过篡改DNS服务器上的数据返回给用户一个错误的查询结果来实现的;[具体详情请参考此搜索链接](https://www.google.com/search?newwindow=1&ei=dljzWqzhDNCYsAfUwKewAQ&q=%E5%8A%9F%E5%A4%AB%E7%BD%91%E5%8E%9F%E7%90%86%E4%B8%8D%E9%9D%A0%E8%B0%B1%E7%9A%84DNS&oq=%E5%8A%9F%E5%A4%AB%E7%BD%91%E5%8E%9F%E7%90%86%E4%B8%8D%E9%9D%A0%E8%B0%B1%E7%9A%84DNS&gs_l=psy-ab.3...76416.76416.0.76712.1.1.0.0.0.0.0.0..0.0....0...1c.1.64.psy-ab..1.0.0....0.vXslcuUhfQQ)。

综上所述,因此手动修改DNS是能实现防止域名劫持的。

## DNS污染

通常的DNS查询没有任何认证机制,而且DNS查询通常基于的UDP是无连接不可靠的协议,非常容易被篡改,通过对UDP端口53上的DNS查询进行入侵检测,GFW发现与关键词相匹配的请求则立即伪装成目标域名的解析服务器给查询者返回虚假结果。因此也被称为DNS欺骗或叫投毒。由于巨量的IP请求被GFW的DNS污染分别指向各个不同IP让其各项资源快速耗尽,导致正常用户无法访问,致使部分网站屏蔽中国IP而防止这种DDoS攻击。从DNS服务器端投毒,所以手动改了DNS也没用,也有例外情况如下文。

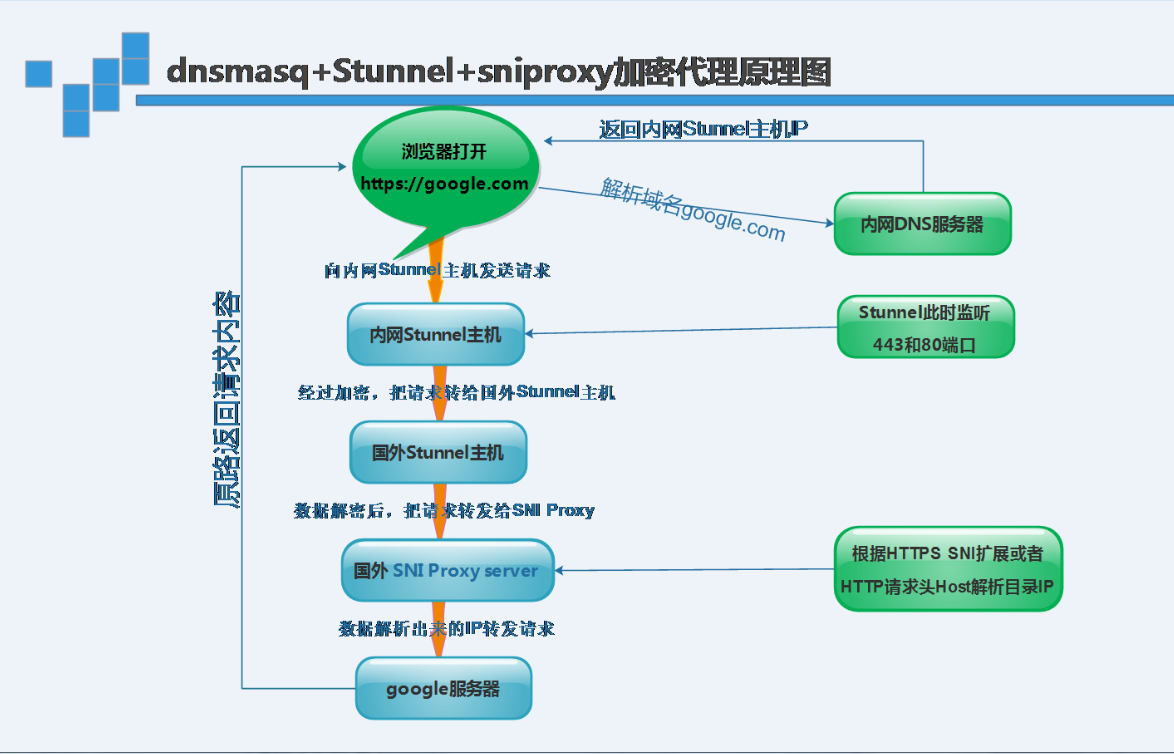

通常情况下无论使用设置在中国大陆的DNS服务还是使用设置在外国的DNS服务,因为解析结果都需要穿过GFW,所以都会被GFW污染。但是仍有一些设置在中国大陆的小型DNS使用dnsmasq+stunnel+sniproxy等技术手段回避GFW的污染或是封IP并提供正常的结果。

[原理图来源](http://www.cnblogs.com/yanxinjiang/p/7486314.html)

<!--  -->

## Host

Hosts是负责将主机名映射到相应的IP地址的文件,通常用于补充或取代网络中DNS的功能;与DNS不同,计算机的用户可以直接对hosts文件进行控制指定IP访问的网址。

Hosts文件本来是用来提高解析效率的。在进行DNS请求以前,系统会先检查自己的Hosts文件中是否有这个地址映射关系,如果有则调用这个IP地址映射,如果没有再向已知的DNS服务器提出域名解析。也就是说Hosts的请求级别比DNS高。当你的Hosts文件里面有对应的IP时,它就会直接访问那个IP,而不用通过DNS。

所以,当我们直接将SS分享之类的站点IP放入Hosts文件后,就可以跳过DNS的解析这一步直接就行,IP访问不受GFW的DNS污染干扰了,但封IP那就没辙了;如果是[CDN](https://baike.baidu.com/item/CDN) 的IP被封的话,则需要站点站长提供主IP地址,也可以说是真实IP添加进hosts即可。

================================================

FILE: docs/abc/4nat.md

================================================

# NAT类型科普及一些简单提升方法

> 原文:[NAT类型科普及一些简单提升NAT类型的方法](http://www.right.com.cn/forum/thread-199299-1-1.html) 作者:iSkyun

首先百度了解到什么是“[**NAT**](http://baike.baidu.com/item/nat)”,看了那么多我们大概也知其一些的基本知识,比如说[**定义**](http://baike.baidu.com/item/nat)、[**功能**](http://baike.baidu.com/item/nat#1)、[**实现方式**](http://baike.baidu.com/item/nat#2)及[**类型**](http://baike.baidu.com/item/nat#7)

提升NAT类型的好处:

* 浏览网页、观看视频、游戏等更顺畅,下载速度更稳定快速,

* 特别是对那些玩ED2K/PT下载、PS4/XBox主机游戏的,

* 提升NAT类型后更有可能获取到HigtID、更容易进入游戏房间连线等。

要提升NAT类型,我们必须知道NAT的4个类型它们分别对应:

* **NAT1 **→ **Full Cone**  NAT1这是最宽松的网络环境,你想做什么

* **NAT2 **→ **Address-Restricted Cone**  浏览网页与游戏及下载都没过多限制

* **NAT3 **→ **Port-Restricted Cone**  同上,但游戏厂商会限制此NAT类型的联机

* **NAT4 **→ **Symmetric**  这是最严格的网络环境,可能会玩不了游戏、下载都没速度

说些比较重要的前话,路由器少一层是一层,这样越有可能得到NAT1和NAT2这两类NAT类型,一般建议家里的网路是以下两种拓扑类型:

1. 光猫桥接→主路由(拨号连接外网用)→副路由(纯AP模式,扩展信号)

2. 光猫拨号(直接充当主路由)→副路由(纯AP模式,扩展信号)

这样的好处是桥接和纯AP是不进行NAT的,而是SWitch,所以不会导致多一层NAT。

现在个别网络游戏严格要求你的网络环境必须是**NAT2**或以上才能进行游戏。而你的网络环境又是NAT3及NAT4,那到底该怎么办呢?下面我们介绍一些简单提升NAT类型的方法,其实就是进行[**NAT穿透**](http://baike.baidu.com/item/nat#3_3)

* 路由器有启用**Full Cone、STUN、TURN、ICE、uPnP**等功能都果断启用了;若没有该换了,因为**uPnP**基本是标配

* 一般建议有Full Cone、uPnP等就不要开DMZ了,除非你是PS4/XBox这类游戏主机要提升NAT类型

* 如果没有以上功能,那可以找下有没有**[DMZ](http://baike.baidu.com/item/dmz)**功能并启用它,将你要提升NAT类型的主机IP地址设置好。

* 在Windows上把以下三个服务设置为自动启动,并启动该服务:

* SSDP Discovery

* Function Discovery Provider Host

* Function Discovery Resource Publication

* 在Windows防火墙,放行你需要提升NAT类型的软件或者游戏程序,也可以直接关闭

* 如果你的设备是通过电脑共享网络的形式上网的,建议把这个服务也打开:

* UPnP Device Host

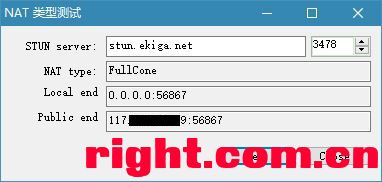

以上能弄的都弄了,网络环境就会越好甚至NAT1都没有问题。这是我通过以上设置,进行NAT穿透+公网IP一枚。

测得的结果:

<!--  -->

<!--  -->

最后附上NAT类型测试工具:

[NAT类型测试.zip](http://down7.pc6.com/xy3/NatTypeTester.zip)

<!--  [NAT类型测试.zip](http://www.right.com.cn/forum/plugin.php?id=imc_attachad:ad&aid=MTQzODYzfDQxMGQxODFmfDE1MjU4MzkxMjZ8MHwxOTkyOTk%3D) -->

PS:

如果能找运营商要到外网IP,这是最好的;没有公网IP的话,可以打电话给客服态度强硬点、最好一开始就把客服的工号也要了并说“我家宽带怎么没公网IP啊,我需在家里装远程监控,没有公网IP的话不行,如果不给我公网IP,我只好退宽带换别家的了,不给就投诉你”;但如果还是要不到公网IP,能提升到NAT2也不错了。

还有一种最笨的就是直接电脑拨号上网,Windows 直接把防火墙关了,只要你的是公网IP,妥妥的NAT1。想要提升PS4/XBox这类游戏主机的NAT类型,建议以上能做的都做了。

================================================

FILE: docs/abc/4vpn.md

================================================

# VPN隧道协议

> 原文:[VPN隧道协议](https://blog.csdn.net/cymm_liu/article/details/16889457) 作者:[长眼慢慢](https://blog.csdn.net/cymm_liu)

**整理自网络:**

VPN \(虚拟专用网\)发展至今已经不在是一个单纯的经过加密的访问隧道了,它已经融合了访问控制、传输管理、加密、路由选择、可用性管理等多种功能,并在全球的 信息安全体系中发挥着重要的作用。也在网络上,有关各种VPN协议优缺点的比较是仁者见仁,智者见智,很多技术人员由于出于使用目的考虑,包括访问控制、 安全和用户简单易用,灵活扩展等各方面,权衡利弊,难以取舍;尤其在VOIP语音环境中,网络安全显得尤为重要,因此现在越来越多的网络电话和语音网关支 持VPN协议。

目前比较常见的VPN隧道协议有[PPTP VPN](http://web.xieshenglin.com/tag/pptp-vpn/)、[L2TP VPN](http://web.xieshenglin.com/tag/l2tp-vpn/)、[OpenVPN](http://web.xieshenglin.com/tag/openvpn/)、[SSH代理](http://web.xieshenglin.com/tag/ssh/)等多种协议选择,可在不同的平台和环境下使用。每一种协议均有独特的功能和优势。在选择使用哪种协议时,需要考虑你的设备支持什么协议,在安全性和速度之间权衡,以及有没有协议被你的网络阻塞。

PPTP、L2TP、OpenVPN三种隧道协议的优缺点对比:(SSH不列入比较):

* 易用性:

* PPTP > L2TP > OpenVPN

* 速度:

* PPTP > OpenVPN UDP > L2TP > OpenVPN TCP

* 安全性:

* OpenVPN > L2TP > PPTP

* 稳定性:

* OpenVPN > L2TP > PPTP

* 网络适用性:

* OpenVPN > PPTP > L2TP

下面简单介绍下PPTP、L2TP、OpenVPN、SSH协议的特点:

1. PPTP VPN协议

PPTP协议是点对点隧道协议,其将TCP控制包与数据包分开,适合在没有墙限制的网络中使用。

2. L2TP VPN协议

L2TP是国际标准隧道协议,它结合了PPTP协议以及第二层转发L2F协议的优点,能以隧道方式使PPP包通过各种网络协议,包括ATM、SONET和帧中继。但L2TP没有任何加密措施,更多是和IPSec协议结合使用提供隧道验证。

支持PPTP的设备基本都支持L2TP,设置略复杂,需要选择L2TP/IPSec PSK方式且设置预共享密钥PSK

L2TP使用UDP协议,一般可穿透防火墙,适合在有防火墙限制的局域网用户,如公司、网吧、学校场合等使用;PPTP和L2TP二个连接类型在性能上差别不大,如果使用PPTP不正常,那就更换为L2TP。

3. OpenVPN隧道协议

OpenVPN是一个基于SSL加密的纯应用层VPN协议,是SSL VPN的一种,支持UDP与TCP两种方式。UDP和TCP是2种通讯协议,这里通常UDP的效率会比较高,速度也相对较快。所以尽量使用UDP连接方式,实在UDP没法使用的时候,再使用TCP连接方式。

由于其运行在纯应用层,避免了PPTP和L2TP在某些NAT设备后面不被支持的情况,并且可以绕过一些网络的封锁(通俗点讲,基本上能上网的地方就能用OpenVPN)。

OpenVPN客户端软件可以很方便地配合路由表,实现不同线路(如国内和国外)的路由选择,实现一部分IP走VPN,另一部分IP走原网络。

目前已被GFW用流量特征识别等技术手段侦测并受到严重封杀

4. SSH隧道协议

SSH原本用于UNIX类系统的远程登录和管理。由于SSH可以通过客户端软件,在本地做一个SOCKS代理进行加密转发,因此也被用于网络代理。

一些人喜欢用SSH的代理,配合浏览器插件(如Firefox的AutoProxy,Chrome的Switchy)和自动列表,可实现对不同网址有选择性地代理。

================================================

FILE: docs/abc/connection.md

================================================

# 软件互联协议机制

软件使用网络协议取向:

* 客户端间歇性的发起无状态的查询且允许发生延迟,使用http/https,如:浏览器

* 客户端和服务器都可独立发包的情况下:

* 可容忍延迟但对数据来说一个字节都不能改变,使用tcp,如:在线斗地主

* 有实时性要求,准许部分字节错误,但不能容忍延迟,使用udp,如:即时动作类游戏

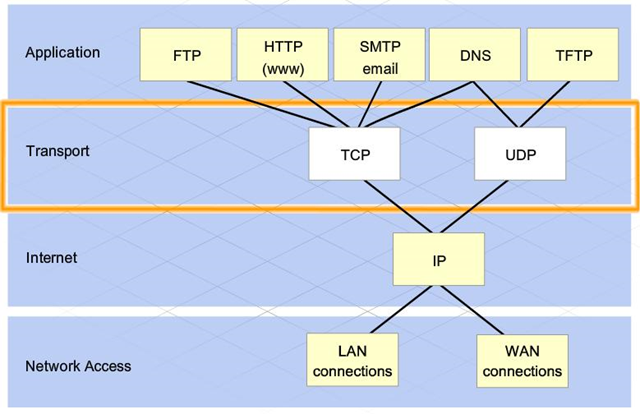

TCP/IP协议拓扑图

<!--  -->

所以VPN能连接TCP与UDP协议,是因为虚拟网卡以及其生成的IP比TCP与UDP更为底层;sock处于OSI模型中的会话层,负责在数据传输中设置和维护电脑网络中两台电脑之间的通信连接,并不关心是何种应用协议,以至于sock代理不能互联用于其他协议的软件。典型的例子:v2ray需要switchyomega在表示层做中继代理打开被封锁的站点。

由于游戏外挂使用Socks代理的也较多,为了防止外挂,封禁也是最立竿见影的办法,Proxifer这类转换网络协议的软件也卻遭到鱼池之殃;当然,最好的办法还是刷梅林路由器,路由器本身就是小型linux系统,因此可以从物理层的路由器内嵌SS转发UDP,因为外挂识别主要针对PC操作系统而不是路由器,所以并不会被游戏厂商认为是外挂。

================================================

FILE: docs/abc/darkweb.md

================================================

# 深网和暗网的区别及基础扫盲

> 原文:[深网和暗网的区别及基础扫盲](http://chitanda.me/2016/08/19/difference-between-deepweb-and-darkweb/) 作者:[Chitanda Akari](http://chitanda.me/2016/08/19/difference-between-deepweb-and-darkweb/)

## 什么是深网

根据[维基百科相关词条](https://zh.wikipedia.org/wiki/%E6%B7%B1%E7%BD%91)的解释:

| 深网(英语:Deep Web、Dark Web,又称:不可见网、隐藏网)<br>是指互联网上那些不能被标准搜索引擎索引的非表面网络内容。 |

| --- |

可以看出这**深网**并不仅仅是指网络站点,它的范围远大于一般的网站,它包括所有不能被搜索引擎抓取到的网络内容,比如:你的QQ聊天记录,你微博私信记录,MC私服,诸如SSH、VPN等非标准80或443端口且不走标准HTTP/HTTPS协议的内容等等。因此对于普通用户来说他们每时每刻都在和深网打交道,所谓”深网深不可测”自然是个笑话。而且实际上深网这个概念对用户来说毫无意义,因为不同用户”能抓取到的内容不同”,A的聊天记录被B来说就是”深网”;你女神对你屏蔽的朋友圈对你来说也是”深网”,而对她自己来说自然就是个普通的表层网络。所以讨论”深网”的时候只能取绝对参照物——搜索引擎,**深网其实是一个仅针对搜索引擎的概念,表示不能被其抓取到的私有内容**

## 什么是暗网

暗网是深网的子集,根据维基上的解释:暗网(英语:Darknet或Dark Web)是指只使用非常规协议和端口以及可信节点进行连接的私有网络,暗网是不能通过”常规方式”访问的——当然你用TOR浏览器就不算常规方式了。而根据wiki还有别的方式比如Freenet、RetroShare、GNUnet、OneSwarm、Tribler等等就不一一列举了。

对普通大众来说最简单的方法还是Tor浏览器,暗网的重点在于”暗”。属于网络上的黑市,这里面有很多暴力,色情,黑产等相关的东西,比如军火、假护照、信用卡、用户信息、0day等等。网络上大部分阴谋论相关的文章也都是从暗网这些阴暗点做切入点进行发散创作。

## 谣言

由于进入暗网需要的一点点技术门槛(国外是TOR国内是VPN+TOR)导致很多文章都开始搞阴谋论和超自然分析夺人眼球。这里选几个比较经典的做下解释

## 暗网和深网是同一个东西

这个是最常见的,往往标题里写着”深网”结果写着写着就成了”暗网”。比如这两篇,就是典型的误导人:

* 《[一篇关于 DEEP WEB 的简易指南](http://www.vice.cn/read/a-brief-guide-to-deep-web)》

* 《[暗网,一个比你想象中恐怖100倍的互联网世界](http://www.admin5.com/article/20151004/625784.shtml)》

前面也说过,暗网是深网的子集,但深网里的绝大多数网站都是普通用户可以直接接触到的内容;和暗网这种必须借助第三方工具才能访问的不一样。

## 暗网的内容占了互联网全部内容的96%

这个是上面那个谣言的变种。其实也是”深网””暗网”弄混了而已。这句话原话出自[纸牌屋](http://www.slate.com/articles/technology/bitwise/2014/02/house_of_cards_season_2_what_s_up_with_all_the_deep_web_stuff.html):”Deep Web is 96 percent of the Internet, with us plebes only seeing a mere 4 percent.”,可见原文说的是”深网的内容占了互联网内容的4%”而不是”暗网”。

事实上这个谣言本身也是相当好反驳的:

1. 因为暗网本身的用户量就是相当少,可能只占网民的x万分之一,这种比例下他们的内容产出不可能超越作为大多数的普通网民所构建的普通网络

2. Apple、Google、Facebook、Amazon等公司每年在硬件和带宽上的成本至少加起来上百亿人民币,如果暗网本身内容是表层网络的几十倍的话,那他们的成本就更可怕了。然而全部暗网的流水加起来估计都覆盖不了这里的零头。而如果是深网的话这句话是没有多少问题的,这里先不论4%这个数字是否准确(因为按照有些人的计算google收录的不只4%,然而这点不好证伪,所以姑且认为是4%吧)。因为互联网大部分用户数据对搜索引擎而言都是不公开的。

## 暗网是非公开的,一般人很难进去

这个其实是很难证伪的论点,因为有个”没有真正的苏格兰人”的诡辩点在:你举出的例子对方都可以用”这不是真正的暗网”来死缠烂打,所以具体不深入。

单纯说下”非公开”这点:这是个认知错误。其实暗网依旧是公开站点,它只是与普通的公网相隔绝而已。真正的非公开站点应该是那些纯局域网内的站点。而”普通人很难接触这点”,由于通过TOR浏览器就可以直接访问了,因此也是故意夸大难度好渲染阴谋论而已。网上很多帖子只说自己看到的各种光怪陆离的东西而从来不给链接可能也就是因为给了后大概立马就要被打脸了。

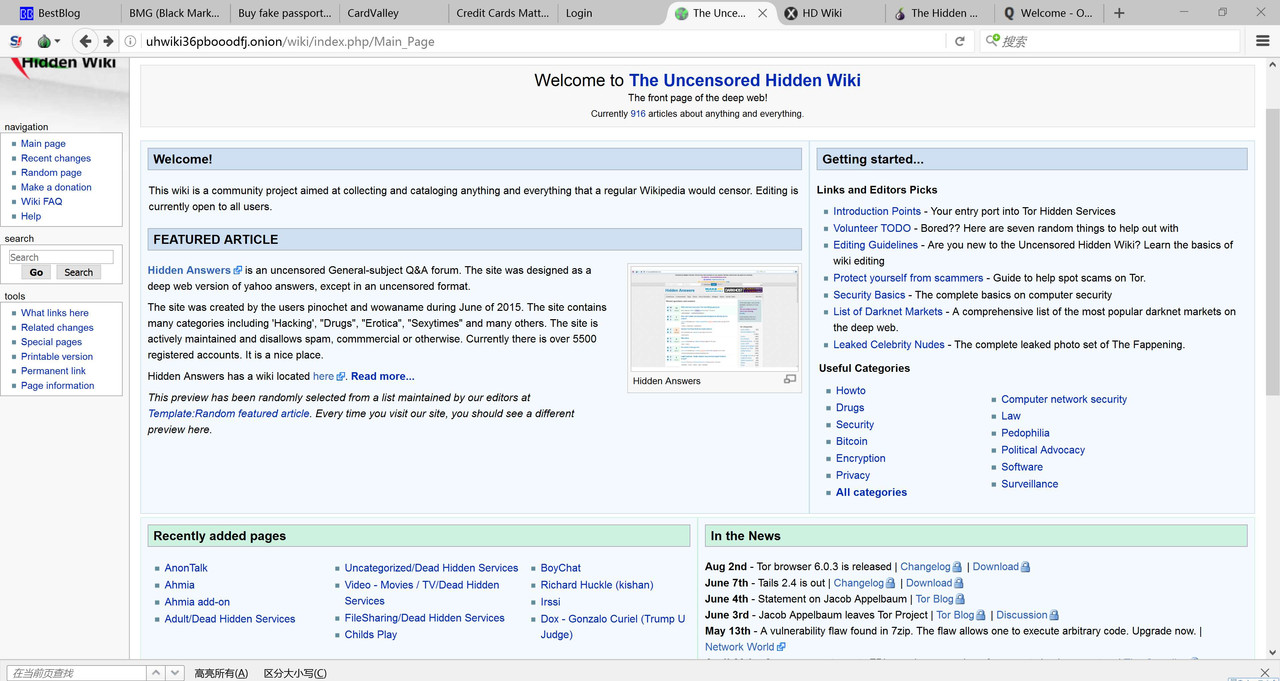

事实上访问**暗网真正的难点其实在于获取URL**,因为很多网站都是过几天就换一个域名。对于大众来说只能依靠**hidden wiki**的帮助,而真正的暗网深度人士大概会有其他的获取渠道,比如IRC聊天室,专门的发布页面等等。(这个只是个人猜测而已)

## 暗网上有相当多的血腥恐怖的内容

这个本质上其实不能算谣言。但我拿出来就是因为**这部分内容被媒体过于渲染,把少数当多数**,这个说法的问题在于**相当多**,虽然暗网上确实有部分血腥暴力的站点,但是就和表站里也有很多小众站点如食人,撒旦教等等一样,这部分站点在暗网里也只是占了极少数。从暗网的大部分**hidden wiki**页面来看,暗网的主流内容还是各种交易市场:比特币、毒品、枪支、信用卡等等;再就是色情站点等,买凶相关的站点也有,但是非常血腥主题的确实基本上看不到(有些人大概会认为这说明他们藏的更深,找不到不代表就没有。但是这也从侧面证明了它们的小众,由这种极小部分人群作为暗网代表,我觉得相当缺乏说服力)

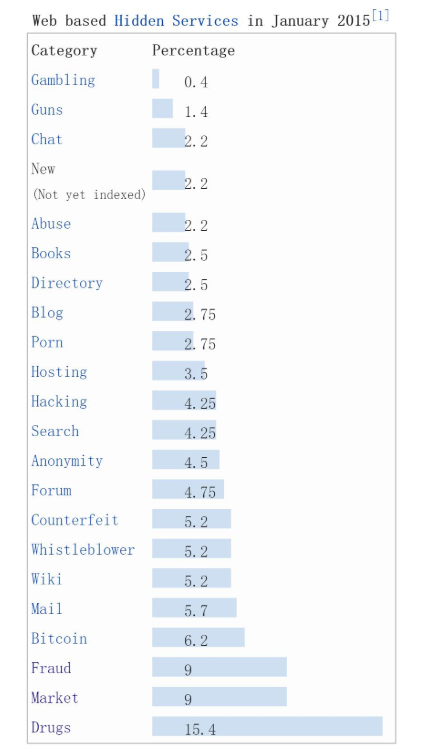

而根据wiki上[Dark web](https://en.wikipedia.org/wiki/Dark_web)里的相关数据表明,暗网站点里数量前三的是”Drugs”、”Market”、”Fraud”,即药品、交易、欺诈前三,可以说明那些极度血腥反人类的真的只是极少

<!--  -->

## 总结

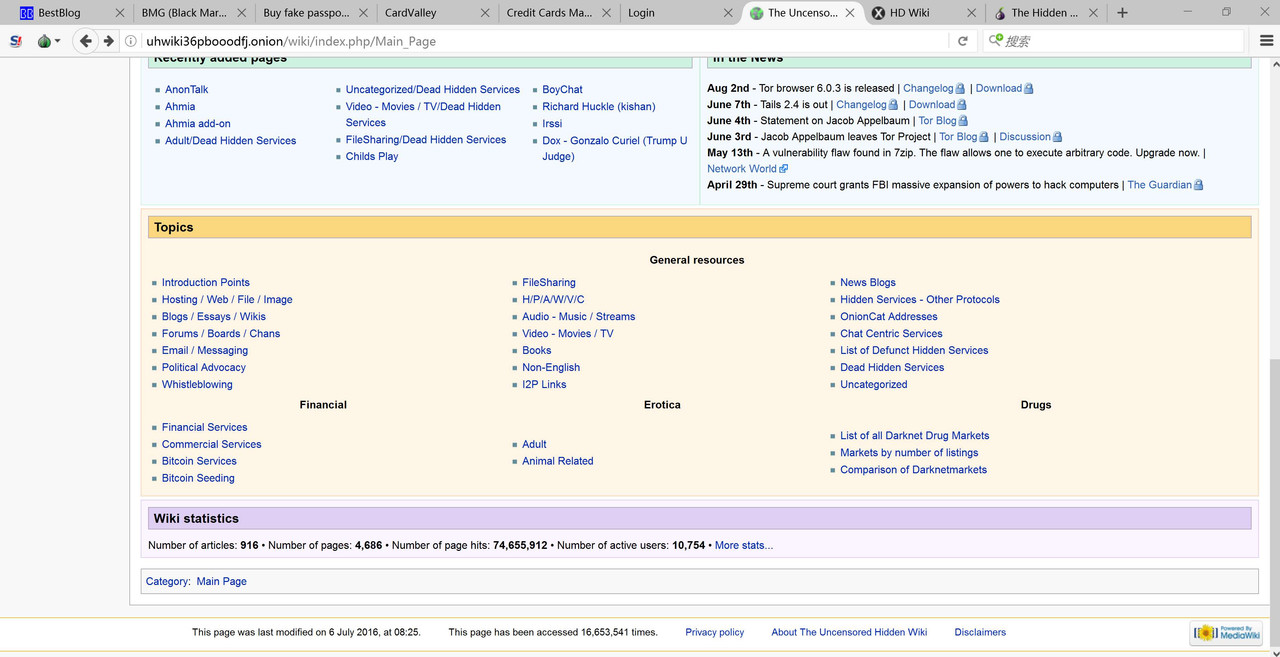

首先是需要TOR打开[The Uncensored Hidden Wiki](http://uhwiki36pbooodfj.onion/wiki/index.php/Main_Page),另外这种导航页其实有很多,各位可以自行挖掘

<!--  -->

<!--  -->

另一个导航站点:

<!--  -->

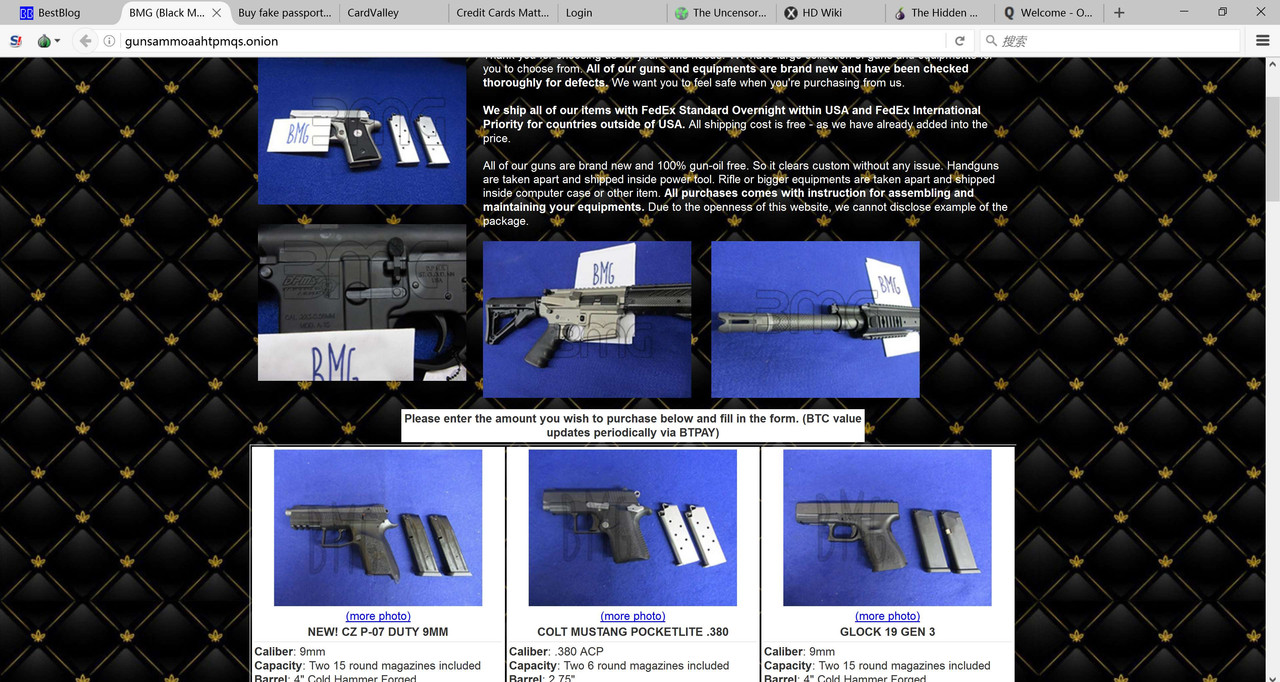

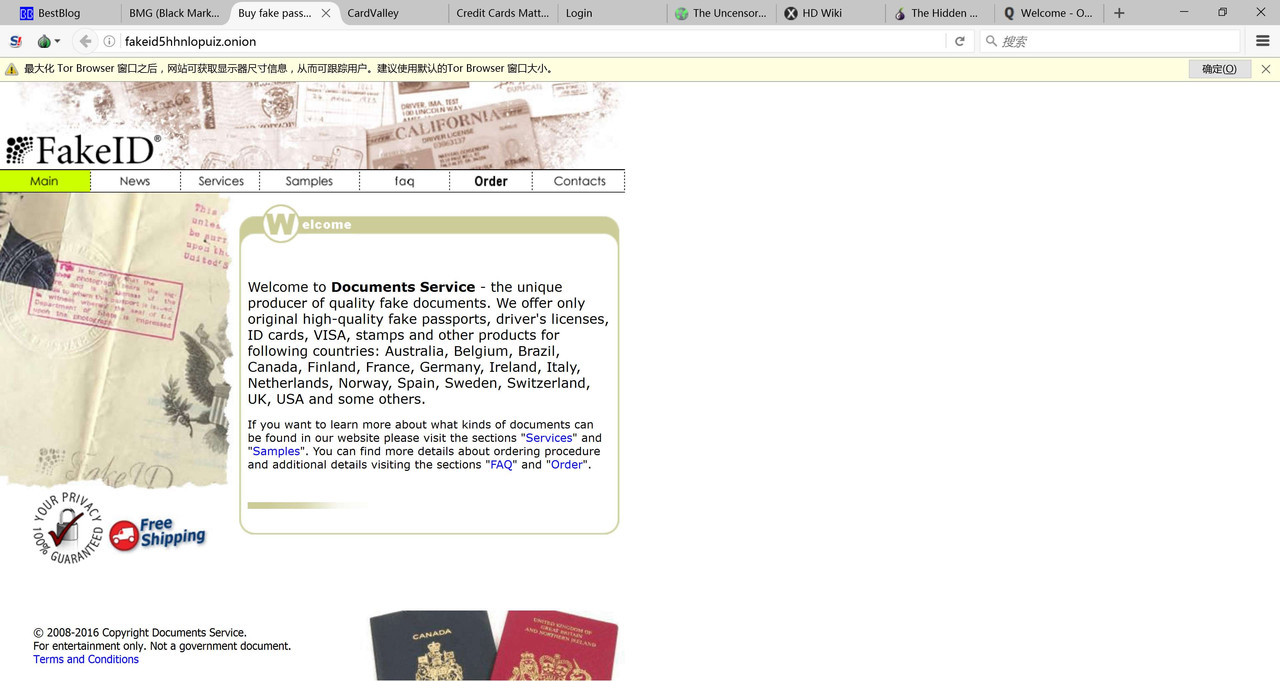

其次是某些站点的截图。有军火、Drug、假护照、信用卡

<!--  -->

<!--  -->

不过也不是所有站点都是违法犯罪的,也有些画风比较清奇如下图,这说明其实你也完全可以在暗网搭个网站放动画片,不过有没有人看就是另一回事了。

<!--  -->

## 参考文档

[深网-中文维基](https://zh.wikipedia.org/wiki/%E6%B7%B1%E7%BD%91)

[Darknet-Wikipedia](https://en.wikipedia.org/wiki/Darknet)

[Dark\_web](https://en.wikipedia.org/wiki/Dark_web)

[The Uncensored Hidden Wiki](http://uhwiki36pbooodfj.onion/wiki/index.php/Main_Page)

================================================

FILE: docs/abc/dc_zhenshu.md

================================================

# 数字证书攻防概述

## 数字证书

?> 推荐浏览 [阮一峰-数字签名是什么?](https://www.ruanyifeng.com/blog/2011/08/what_is_a_digital_signature.html)

### 证书简介

公开密钥认证(英语:Public key certificate),又称数字证书(digital certificate)或身份证书(identity certificate)。是用于公开密钥基础建设的电子文件,用来证明公开密钥拥有者的身份。此文件包含了公钥信息、拥有者身份信息(主体)、以及数字证书认证机构(发行者)对这份文件的数字签名,以保证这个文件的整体内容正确无误。

拥有者凭着此文件,可向电脑系统或其他用户表明身份,从而对方获得信任并授权访问或使用某些敏感的电脑服务。电脑系统或其他用户可以透过一定的程序核实证书上的内容,包括证书有否过期、数字签名是否有效,如果你信任签发的机构,就可以信任证书上的密钥,凭公钥加密与拥有者进行可靠的通信。

### 弱点与防御

证书的弱点,一旦证书机构被入侵,黑客可以在人们不知情下签发了伪冒他人身份的证书,以中间人攻击进行欺诈。业界已研发不同的防御策略,例如证书机构公开新签发的电子证书,让大众检查手上收到的电子证书是否可能未被正式授权,网站管理员也可以定期检查是否有不明机构发出了未被授权的证书。另一方面,HTTPS网站也可以指明其固定的公钥,让中间人的欺诈证书无法使用。另外,可透过第三方用户安全软件检查证书是否有效。

> 摘抄自 [wiki-公开密钥认证](https://zh.wikipedia.org/wiki/%E5%85%AC%E9%96%8B%E9%87%91%E9%91%B0%E8%AA%8D%E8%AD%89),并作了一定的大众化改写叙述,我个人建议是仔细阅读下维基

## SNI、RST

### 服务器名称指示(SNI)

大型网点通常会加入CDN加速的队伍满足用户秒开网页的需求,当用户访问某个网站,域名解析到距离用户最近的CDN服务器的公网IP,浏览器于是与公网IP对应的CDN服务器建立连接。CDN服务器一个公网IP,可能hosted多个客户网站(x.com,y.net,z.cn)。当浏览器主动连接时,CDN服务器如何知道是连接哪个客户网站呢?答案是SNI,用户输入a.com回车,CDN服务器可以根据SNI的值判定,用户原来想连接a.com,并建立这样的连接,把资源返回浏览器。

这也可以解释,为什么ping域名得到的IP无法访问该站点的问题。因为,用户不使用域名进行IP地址访问,但CDN服务器并不知道用户是想进入虚拟主机对应多个域名的哪一个,所以,就造成IP地址无法访问该站点的原因。

为了使SNI协议起作用,绝大多数访问者必须使用实现它的Web浏览器。使用未实现SNI浏览器的用户将被提供默认证书,因此很可能会收到证书警告。尽管SNI已经被多数浏览器和服务器支持,但目前现状还是会造成部分用户不兼容的现象。这个时候,可以选择我们多域名证书来完美解决这个问题。

由于SNI信息并非加密的,允许审查者区分出“真实”和“虚假”的服务或者识别出用户访问的网站域名。现已被中国用于互联网审查。当前,Cloudflare、Mozilla、Fastly和苹果的开发者已开始制定关于加密服务器名称指示(ESNI)的草案。

### TCP重置攻击

TCP重置攻击指的是使用伪造的TCP重置包干扰用户和网站的连接。因GFW识别SNI,运用这个技术进行TCP关键字阻断,将对站点进行TCP重置攻击,访问网页将出现此类 ERR_CONNECTION_RESET 异常。所以,就会出现这样的问题:我能ping通网站域名、IP地址,但就是访问不了网页。

使用[IPsec](https://zh.wikipedia.org/wiki/IPsec)进行安全数据源、与数据完整性认证等可以避免,因SNI被识别的域名,带来的TCP重置攻击。也有研究认为通过连接双方配置适当的过滤来丢弃用于阻断的重置包来也可以维持连接的创建。

连接重置是TCP协议的一种消息。一般来说,例如服务器端在没有客户端请求的端口或者其他连接信息不符时,系统的TCP协议栈就会给客户端回复一个RESET通知消息,可见连接重置功能本来用于应对例如服务器意外重启等情况。而发送连接重置包比直接将数据包丢弃要好,因为如果是直接丢弃数据包的话客户端并不知道具体网络状况,基于TCP协议的重发和超时机制,客户端就会不停地等待和重发。

### 域名前置

域前置(英语:Domain fronting),又译为域名幌子,是一种隐藏连接真实端点来规避互联网审查的技术。在应用层上运作时,域前置使用户能通过HTTPS连接到被屏蔽的服务,而表面上像在与另一个完全不同的站点通信。

此技术的原理为在不同通信层使用不同的域名。在明文的DNS请求和TLS服务器名称指示(SNI)中使用无害的域名来初始化连接、公布给审查者,而实际要连接的被封锁域名仅在创建加密的HTTPS连接后发出,使其不以明文暴露给网络审查者。

此技术利用审查者通常很难区分被伪装流量与合法流量的特点,迫使审查者选择放行所有看似无害的流量,或者选择彻底封锁此域的流量。而彻底封锁可能带来显著的附加损害。

================================================

FILE: docs/abc/gfw.md

================================================

# GFW原理和封锁技术

> 原文:[GFW原理和封锁技术](https://xuranus.github.io/2017/10/09/GFW%E5%8E%9F%E7%90%86%E5%92%8C%E5%B0%81%E9%94%81%E6%8A%80%E6%9C%AF) 作者:[XUranus](https://xuranus.github.io/)

GFW是Great Fire Wall的缩写,即“长城防火墙”。这个工程由若干个部分组成,实现不同功能。长城防火墙主要指TG监控和过滤互联网内容的软硬件系统,由服务器和路由器等设备,加上相关的应用程序所构成。

首先,需要强调的是,由于中国网络审查广泛,中国国内含有“不合适”内容的的网站,会受到政府直接的行政干预,被要求自我审查、自我监管,乃至关闭,所以GFW的主要作用在于分析和过滤中国境内外网络的资讯互相访问。GFW对网络内容的过滤和分析是双向的,GFW不仅针对国内读者访问中国境外的网站进行干扰,也干扰国外读者访问主机在中国大陆的网站。

## 一 关键字过滤阻断

关键字过滤系统。此系统能够从出口网关收集分析信息,过滤、嗅探指定的关键字。主要针对HTTP的默认端口:80端口,因为HTTP传播的内容是明文的内容,没有经过加密,而GFW是一个IDS\(Intrusion detection system\)。普通的关键词如果出现在HTTP请求报文的头部\(如“Host: www.youtube.com”\)时,则会马上伪装成对方向连接两端的计算机发送RST包\(reset\)干扰两者正常的TCP连接,进而使请求的内容无法继续查看。如果GFW在数据流中发现了特殊的内文关键词\(如轮子,达赖等\)时,其也会试图打断当前的连接,从而有时会出现网页开启一部分后突然停止的情况。在任何阻断发生后,一般在随后的90秒内同一IP地址均无法浏览对应IP地址相同端口上的内容。

## 二 IP地址封锁

IP地址封锁是GFW通过路由器来控制的,在通往国外的最后一个网关上加上一条伪造的路由规则,导致通往某些被屏蔽的网站的所有IP数据包无法到达。路由器的正常工作方式是学习别的路由器广播的路由规则,遇到符合已知的IP转发规则的数据包,则按已经规则发送,遇到未知规则IP的数据,则转发到上一级网关。

而GFW对于境外\(中国大陆以外\)的XX网站会采取独立IP封锁技术。然而部分XX网站使用的是由虚拟主机服务提供商提供的多域名、单\(同\)IP的主机托管服务,这就会造成了封禁某个IP地址,就会造成所有使用该服务提供商服务的其它使用相同IP地址服务器的网站用户一同遭殃,就算是正常的网站,也不能幸免。其中的内容可能并无不当之处,但也不能在中国大陆正常访问。现在GFW通常会将包含XX信息的网站或网页的URL加入关键字过滤系统,并可以防止民众透过普通海外HTTP代理服务器进行访问。

## 三 特定端口封锁

GFW会丢弃特定IP地址上特定端口的所有数据包,使该IP地址上服务器的部分功能\(如SSH的22、VPN的1723或SSL的443端口等\)无法在中国大陆境内正常使用。

在中国移动、中国联通等部分ISP\(手机IP段\),所有的PPTP类型的VPN都被封锁。

2011年3月起,GFW开始对Google部分服务器的IP地址实施自动封锁\(按时间段\)某些端口,按时段对www.google.com\(用户登录所有Google服务时需此域名加密验证\)和mail.google.com的几十个IP地址的443端口实施自动封锁,具体是每10或15分钟可以连通,接着断开,10或15分钟后再连通,再断开,如此循环,令中国大陆用户和Google主机之间的连接出现间歇性中断,使其各项服务出现问题。GFW这样的封锁手法很高明,因为Gmail并非被完全阻断,这令问题看上去好像出自Google本身。这就是你们认为Google抽风的原因。

## 四 SSL连接阻断

GFW会阻断特定网站的SSL加密连接,方法是通过伪装成对方向连接两端的计算机发送RST包\(RESET\)干扰两者间正常的TCP连接,进而打断与特定IP地址之间的SSL\(HTTPS,443端口\)握手\(如Gmail、Google文件、Google网上论坛等的SSL加密连接\),从而导致SSL连接失败。

当然由于SSL本身的特点,这并不意味着与网站传输的内容可被破译。

## 五 DNS劫持和污染

GFW主要采用DNS劫持和污染技术,使用Cisco提供的IDS系统来进行域名劫持,防止访问被过滤的网站,2002年Google被封锁期间其域名就被劫持到百度。中国部分ISP也会通过此技术插入广告。

对于含有多个IP地址或经常变更IP地址逃避封锁的域名,GFW通常会使用此方法进行封锁。具体方法是当用户向DNS服务器提交域名请求时,DNS返回虚假\(或不解析\)的IP地址。

全球一共有13组根域名服务器\(Root Server\),目前中国大陆有F、I这2个根域DNS镜像,但现在均已因为多次DNS污染外国网络,而被断开与国际互联网的连接。

DNS劫持和污染是针对某些网站的最严重的干扰。

干扰的方式有两种:

一种是通过网络服务提供商\(Internet Service Provider\)提供的DNS服务器进行DNS欺骗,当人们访问某个网站时,需要要把域名转换为一个IP地址,DNS服务器负责将域名转换为IP地址,中国大陆的ISP接受通信管理局的屏蔽网站的指令后在DNS服务器里加入某些特定域名的虚假记录,当使用此DNS服务器的网络用户访问此特定网站时,DNS服务便给出虚假的IP地址,导致访问网站失败,甚至返回ISP运营商提供的出错页面和广告页面。

另一种是GFW在DNS查询使用的UDP的53端口上根据blacklist进行过滤,遇到通往国外的使用UDP53端口进行查询的DNS请求,就返回一个虚假的IP地址。

================================================

FILE: docs/abc/meek.md

================================================

# meek网桥的技术原理

> 转载自[网络](https://www.google.com/search?q=meek%E6%B5%81%E9%87%8F%E6%B7%B7%E6%B7%86&oq=meek%E6%B5%81%E9%87%8F%E6%B7%B7%E6%B7%86&aqs=chrome..69i57.7285j0j9&sourceid=chrome&ie=UTF-8),并做了相应修改

首先,tor从使用者本机直到出口节点的传输是强加密的,别人无法偷窥你的真实网络流量。除非tor软件本身出现严重安全漏洞或者碰到的出口节点是[蜜罐](https://baike.baidu.com/item/%E8%9C%9C%E7%BD%90%E6%8A%80%E6%9C%AF/9165942?fromtitle=%E8%9C%9C%E7%BD%90&fromid=5390254)。

虽然无法偷窥你的真实上网内容,但是如果有ISP、GFW监控你的流量,可以判断出你在使用tor,判断流量类型不等于解密内容;而流量混淆把tor流量伪装成其它的上网流量,让监控者看不出你在用tor。

出于软件架构方面的考虑,流量混淆的功能不是做到tor的核心软件中,而是以插件的方式来提供。因为混淆流量的方式是多种多样的,用插件来扩展就无需频繁改动核心模块的代码。

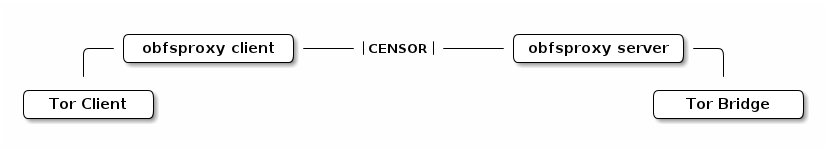

在meek之前,tor开源社区已经出过好几款流量混淆插件。以obfsproxy为例:

<!--  -->

图中的tor client和obfsproxy client在你本机,他们要正常工作就需要先连接到obfsproxy server。虽然GFW无法区分被obfsproxy混淆过的流量,但是因为全球的obfsproxy server数量是有限的,GFW可以把所有的obfsproxy server都加入IP黑名单。如此一来,就足以让obfsproxy失效。

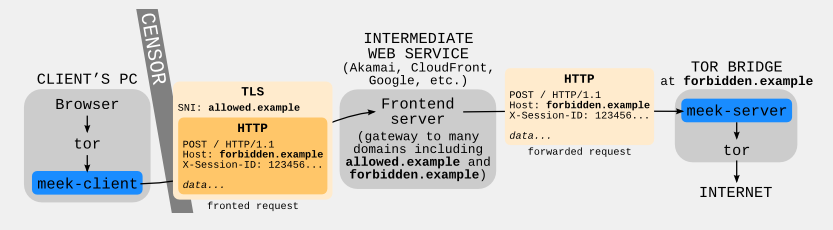

meek client也是跟tor client

一起运行在你本机。下面这张是meek的示意图:

<!--  -->

从图中可以看出,meek跟obfsproxy的主要差异在于meek server 并不是直接暴露出来的。换句话说,你本机不需要直连meek server,而是直接连接云计算平台的服务器。如此一来,即便GFW知道meek server的IP,封杀这些IP也没有意义。

只因aws、azure云计算平台绑定国内各个公司业务较多,GFW又不敢轻易封杀。这就是meek插件可以突破GFW的关键所在。关于更多tor原理细节请搜索:[tor的常见问题解答](https://www.google.com/search?q=TOR+%E7%9A%84%E5%B8%B8%E8%A7%81%E9%97%AE%E9%A2%98%E8%A7%A3%E7%AD%94&oq=TOR+%E7%9A%84%E5%B8%B8%E8%A7%81%E9%97%AE%E9%A2%98%E8%A7%A3%E7%AD%94&aqs=chrome..69i57j69i60.535j0j7&sourceid=chrome&ie=UTF-8)

================================================

FILE: docs/abc/p7255364.md

================================================

# 集群、分布式、负载均衡区别

> 原文:[集群、分布式、负载均衡区别](https://www.cnblogs.com/xzwblog/p/7255364.html) | 作者:[何必等明天](https://home.cnblogs.com/u/xzwblog/)

?> 另外这篇 [菜鸟教你如何通俗理解——>集群、负载均衡、分布式](https://www.cnblogs.com/guanshan/p/guan2018_3_8_001.html) 说的比较通俗化

## 集群

### 集群的概念

计算机集群通过一组松散集成的计算机软件和/或硬件连接起来高度紧密地协作完成计算工作。在某种意义上,他们可以被看作是一台计算机。集群系统中的单个计算机通常称为节点,通常通过局域网连接,但也有其它的可能连接方式。集群计算机通常用来改进单个计算机的计算速度和/或可靠性。一般情况下集群计算机比单个计算机,比如工作站或超级计算机性能价格比要高得多。

比如单个重负载的运算分担到多台节点设备上做并行处理,每个节点设备处理结束后,将结果汇总,返回给用户,系统处理能力得到大幅度提高。一般分为几种:

**高可用性集群:** 一般是指当集群中有某个节点失效的情况下,其上的任务会自动转移到其他正常的节点上。还指可以将集群中的某节点进行离线维护再上线,该过程并不影响整个集群的运行。

**负载均衡集群:** 负载均衡集群运行时,一般通过一个或者多个前端负载均衡器,将工作负载分发到后端的一组服务器上,从而达到整个系统的高性能和高可用性。

**高性能计算集群:** 高性能计算集群采用将计算任务分配到集群的不同计算节点而提高计算能力,因而主要应用在科学计算领域。

## 分布式

**集群:** 同一个业务,部署在多个服务器上。分布式:一个业务分拆成多个子业务,或者本身就是不同的业务,部署在不同的服务器上。

简单说,分布式是以缩短单个任务的执行时间来提升效率的,而集群则是通过提高单位时间内执行的任务数来提升效率。举例:就比如新浪网,访问的人多了,他可以做一个群集,前面放一个均衡服务器,后面几台服务器完成同一业务,如果有业务访问的时候,响应服务器看哪台服务器的负载不是很重,就将给哪一台去完成,并且一台服务器垮了,其它的服务器可以顶上来。分布式的每一个节点,都完成不同的业务,一个节点垮了,那这个业务可能就失败了。

## 负载均衡

### 概念

随着业务量的提高,现有网络的各个核心部分访问量和数据流量的快速增长,其处理能力和计算强度也相应地增大,使得单一的服务器设备根本无法承担。在此情况下,如果扔掉现有设备去做大量的硬件升级,这样将造成现有资源的浪费,而且如果再面临下一次业务量的提升时,这又将导致再一次硬件升级的高额成本投入,甚至性能再卓越的设备也不能满足当前业务量增长的需求。

负载均衡技术通过设置虚拟服务器IP(VIP),将后端多台真实服务器的应用资源虚拟成一台高性能的应用服务器,通过负载均衡算法,将用户的请求转发给后台内网服务器,内网服务器将请求的响应返回给负载平衡器,负载平衡器再将响应发送到用户,这样就向互联网用户隐藏了内网结构,阻止了用户直接访问后台(内网)服务器,使得服务器更加安全,可以阻止对核心网络栈和运行在其它端口服务的攻击。并且负载均衡设备(软件或硬件)会持续的对服务器上的应用状态进行检查,并自动对无效的应用服务器进行隔离,实现了一个简单、扩展性强、可靠性高的应用解决方案,解决了单台服务器处理性能不足,扩展性不够,可靠性较低的问题。

系统的扩展可分为纵向(垂直)扩展和横向(水平)扩展。纵向扩展,是从单机的角度通过增加硬件处理能力,比如CPU处理能力,内存容量,磁盘等方面,实现服务器处理能力的提升,不能满足大型分布式系统(网站),大流量,高并发,海量数据的问题。因此需要采用横向扩展的方式,通过添加机器来满足大型网站服务的处理能力。比如:一台机器不能满足,则增加两台或者多台机器,共同承担访问压力。

**负载平衡最重要的一个应用是利用多台服务器提供单一服务**,这种方案有时也称之为服务器农场。通常,负载平衡主要应用于Web网站,大型的Internet Relay Chat网络,高流量的文件下载网站,NNTP(Network News Transfer Protocol)服务和DNS服务。现在负载平衡器也开始支持数据库服务,称之为数据库负载平衡器。

服务器负载均衡有三大基本Feature:负载均衡算法,健康检查和会话保持,这三个Feature是保证负载均衡正常工作的基本要素。其他一些功能都是在这三个功能之上的一些深化。下面我们具体介绍一下各个功能的作用和原理。

在没有部署负载均衡设备之前,用户直接访问服务器地址(中间或许有在防火墙上将服务器地址映射成别的地址,但本质上还是一对一的访问)。当单台服务器由于性能不足无法处理众多用户的访问时,就要考虑用多台服务器来提供服务,实现的方式就是负载均衡。负载均衡设备的实现原理是把多台服务器的地址映射成一个对外的服务IP(我们通常称之为VIP,关于服务器的映射可以直接将服务器IP映射成VIP地址,也可以将服务器IP:Port映射成VIP:Port,不同的映射方式会采取相应的健康检查,在端口映射时,服务器端口与VIP端口可以不相同),这个过程对用户端是不可见的,用户实际上不知道服务器是做了负载均衡的,因为他们访问的还是一个目的IP,那么用户的访问到达负载均衡设备后,如何把用户的访问分发到合适的服务器就是负载均衡设备要做的工作了,具体来说用到的就是上述的三大Feature。

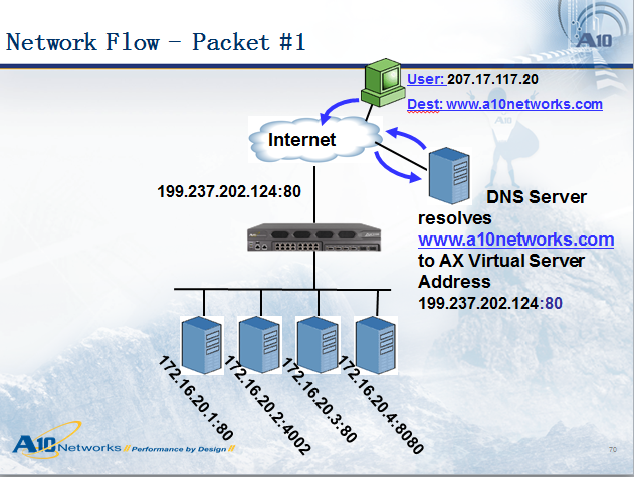

我们来做一个详细的访问流程分析:

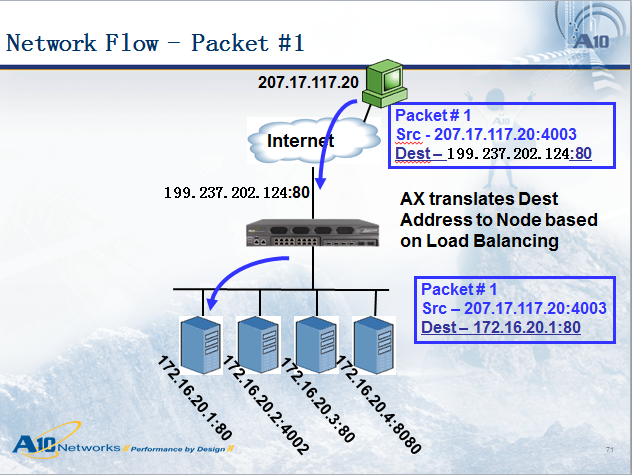

用户(IP:207.17.117.20)访问域名`www.a10networks.com`,首先会通过DNS查询解析出这个域名的公网地址:199.237.202.124,接下来用户207.17.117.20会访问199.237.202.124这个地址,因此数据包会到达负载均衡设备,接下来负载均衡设备会把数据包分发到合适的服务器,看下图:

负载均衡设备在将数据包发给服务器时,数据包是做了一些变化的,如上图所示,数据包到达负载均衡设备之前,源地址是:207.17.117.20,目的地址是:199.237.202.124,当负载均衡设备将数据包转发给选中的服务器时,源地址还是:207.17.117.20,目的地址变为172.16.20.1,我们称这种方式为目的地址NAT(DNAT,目的地址转换)。一般来说,在服务器负载均衡中DNAT是一定要做的(还有另一种模式叫做服务器直接返回-DSR,是不做DNAT的,我们将另行讨论),而源地址根据部署模式的不同,有时候也需要转换成别的地址,我们称之为:源地址NAT(SNAT),一般来说,旁路模式需要做SNAT,而串接模式不需要,本示意图为串接模式,所以源地址没做NAT。

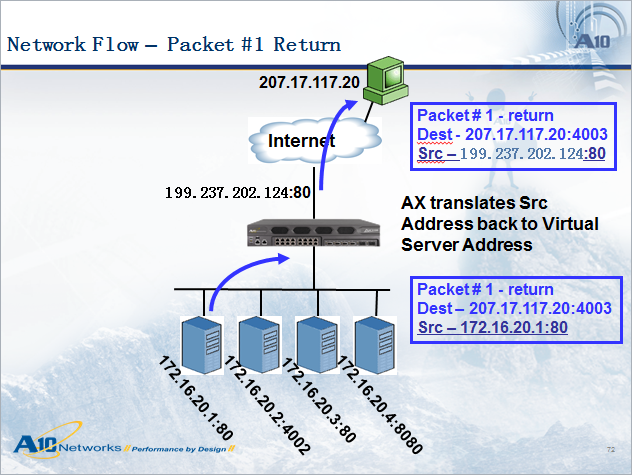

我们再看服务器的返回包,如下图所示,也经过了IP地址的转换过程,不过应答包中源/目的地址与请求包正好对调,从服务器回来的包源地址为172.16.20.1,目的地址为207.17.117.20,到达负载均衡设备后,负载均衡设备将源地址改为199.237.202.124,然后转发给用户,保证了访问的一致性。

### 负载均衡算法

一般来说负载均衡设备都会默认支持多种负载均衡分发策略,例如:

**轮询(RoundRobin)**将请求顺序循环地发到每个服务器。当其中某个服务器发生故障,AX就把其从顺序循环队列中拿出,不参加下一次的轮询,直到其恢复正常。

**比率(Ratio):** 给每个服务器分配一个加权值为比例,根椐这个比例,把用户的请求分配到每个服务器。当其中某个服务器发生故障,AX就把其从服务器队列中拿出,不参加下一次的用户请求的分配,直到其恢复正常。

**优先权(Priority):**给所有服务器分组,给每个组定义优先权,将用户的请求分配给优先级最高的服务器组(在同一组内,采用预先设定的轮询或比率算法,分配用户的请求);当最高优先级中所有服务器或者指定数量的服务器出现故障,AX将把请求送给次优先级的服务器组。这种方式,实际为用户提供一种热备份的方式。

**最少连接数(LeastConnection):**AX会记录当前每台服务器或者服务端口上的连接数,新的连接将传递给连接数最少的服务器。当其中某个服务器发生故障,AX就把其从服务器队列中拿出,不参加下一次的用户请求的分配,直到其恢复正常。

**最快响应时间(Fast Reponse time):**新的连接传递给那些响应最快的服务器。当其中某个服务器发生故障,AX就把其从服务器队列中拿出,不参加下一次的用户请求的分配,直到其恢复正常。

**哈希算法( hash):** 将客户端的源地址,端口进行哈希运算,根据运算的结果转发给一台服务器进行处理,当其中某个服务器发生故障,就把其从服务器队列中拿出,不参加下一次的用户请求的分配,直到其恢复正常。

**基于数据包的内容分发:** 例如判断HTTP的URL,如果URL中带有.jpg的扩展名,就把数据包转发到指定的服务器。

### 健康检查

健康检查用于检查服务器开放的各种服务的可用状态。负载均衡设备一般会配置各种健康检查方法,例如Ping,TCP,UDP,HTTP,FTP,DNS等。Ping属于第三层的健康检查,用于检查服务器IP的连通性,而TCP/UDP属于第四层的健康检查,用于检查服务端口的UP/DOWN,如果要检查的更准确,就要用到基于7层的健康检查,例如创建一个HTTP健康检查,Get一个页面回来,并且检查页面内容是否包含一个指定的字符串,如果包含,则服务是UP的,如果不包含或者取不回页面,就认为该服务器的Web服务是不可用(DOWN)的。比如,负载均衡设备检查到172.16.20.3这台服务器的80端口是DOWN的,负载均衡设备将不把后面的连接转发到这台服务器,而是根据算法将数据包转发到别的服务器。创建健康检查时可以设定检查的间隔时间和尝试次数,例如设定间隔时间为5秒,尝试次数为3,那么负载均衡设备每隔5秒发起一次健康检查,如果检查失败,则尝试3次,如果3次都检查失败,则把该服务标记为DOWN,然后服务器仍然会每隔5秒对DOWN的服务器进行检查,当某个时刻发现该服务器健康检查又成功了,则把该服务器重新标记为UP。健康检查的间隔时间和尝试次数要根据综合情况来设置,原则是既不会对业务产生影响,又不会对负载均衡设备造成较大负担。

### 会话保持

如何保证一个用户的两次http请求转发到同一个服务器,这就要求负载均衡设备配置会话保持。

会话保持用于保持会话的连续性和一致性,由于服务器之间很难做到实时同步用户访问信息,这就要求把用户的前后访问会话保持到一台服务器上来处理。举个例子,用户访问一个电子商务网站,如果用户登录时是由第一台服务器来处理的,但用户购买商品的动作却由第二台服务器来处理,第二台服务器由于不知道用户信息,所以本次购买就不会成功。这种情况就需要会话保持,把用户的操作都通过第一台服务器来处理才能成功。当然并不是所有的访问都需要会话保持,例如服务器提供的是静态页面比如网站的新闻频道,各台服务器都有相同的内容,这种访问就不需要会话保持。

绝大多数的负载均衡产品都支持两类基本的会话保持方式:源/目的地址会话保持和cookie会话保持,另外像hash,URL Persist等也是比较常用的方式,但不是所有设备都支持。基于不同的应用要配置不同的会话保持,否则会引起负载的不均衡甚至访问异常。我们主要分析B/S结构的会话保持。

**基于B/S结构的应用:**

对于普通B/S结构的应用内容,例如网站的静态页面,可以不用配置任何的会话保持,但是对于一个基于B/S结构尤其是中间件平台的业务系统来说,必须配置会话保持,一般情况下,我们配置源地址会话保持可以满足需求,但是考虑到客户端可能有上述不利于源地址会话保持的环境,采用Cookie会话保持是一个更好的方式。Cookie会话保持会把负载均衡设备选择的Server信息保存在Cookie中发送到客户端,客户端持续访问时,会把该Cookie带来,负载均衡器通过分析Cookie把会话保持到之前选定的服务器。Cookie分为文件Cookie和内存cookie,文件cookie保存在客户端计算机硬盘上,只要该cookie文件不过期,则无论是否重复关闭开放浏览器都能保持到同一台服务器。内存Cookie则是把Cookie信息保存在内存中,Cookie的生存时间从打开浏览器访问开始,关闭浏览器结束。由于现在的浏览器对Cookie都有一定默认的安全设置,有些客户端可能规定不准使用文件Cookie,所以现在的应用程序开发多使用内存Cookie。

然而,内存Cookie也不是万能的,比如浏览器为了安全可能会完全禁用Cookie,这样Cookie会话保持就失去了作用。我们可以通过Session-id来实现会话保持,即将session-id作为url参数或者放在隐藏字段<input type="hidden">中,然后分析Session-id进行分发。

另一种方案是:将每一会话信息保存到一个数据库中。由于这个方案会增加数据库的负载,所以这个方案对性能的提高并不好。数据库最好是用来存储会话时间比较长的会话数据。为了避免数据库出现单点故障,并且提高其扩展性,数据库通常会复制到多台服务器上,通过负载均衡器来分发请求到数据库服务器上。

基于源/目的地址会话保持其实不太好用,因为客户可能是通过DHCP,NAT或者Web代理来连接Internet的,其IP地址可能经常变换,这使得这个方案的服务质量无法保障。

**NAT(Network Address Translation,网络地址转换):** 当在专用网内部的一些主机本来已经分配到了本地IP地址(即仅

在本专用网内使用的专用地址),但现在又想和因特网上的主机通信(并不需要加密)时,可使用NAT方法。这种方法需要在专用网连接到因特网的路由器上安装NAT软件。装有NAT软件的路由器叫做NAT路由器,它至少有一个有效的外部全球IP地址。这样,所有使用本地地址的主机在和外界通信时,都要在NAT路由器上将其本地地址转换成全球IP地址,才能和因特网连接。

### 负载均衡的其他好处

**高扩展**

通过添加或减少服务器数量,可以更好的应对高并发请求。

**(服务器)健康检**

负载均衡器可以检查后台服务器应用层的健康状况并从服务器池中移除那些出现故障的服务器,提高可靠性。

**TCP 连接复用(TCP Connection Reuse)**

TCP连接复用技术通过将前端多个客户的HTTP请求复用到后端与服务器建立的一个TCP连接上。这种技术能够大大减小服务器的性能负载,减少与服务器之间新建TCP连接所带来的延时,并最大限度的降低客户端对后端服务器的并发连接数请求,减少服务器的资源占用。

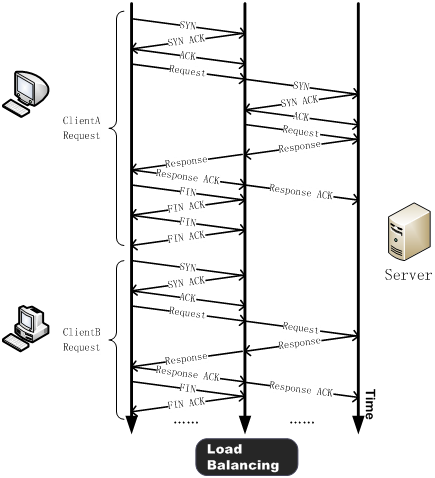

一般情况下,客户端在发送HTTP请求之前需要先与服务器进行TCP三次握手,建立TCP连接,然后发送HTTP请求。服务器收到HTTP请求后进行处理,并将处理的结果发送回客户端,然后客户端和服务器互相发送FIN并在收到FIN的ACK确认后关闭连接。在这种方式下,一个简单的HTTP请求需要十几个TCP数据包才能处理完成。

采用TCP连接复用技术后,客户端(如:ClientA)与负载均衡设备之间进行三次握手并发送HTTP请求。负载均衡设备收到请求后,会检测服务器是否存在空闲的长连接,如果不存在,服务器将建立一个新连接。当HTTP请求响应完成后,客户端则与负载均衡设备协商关闭连接,而负载均衡则保持与服务器之间的这个连接。当有其它客户端(如:ClientB)需要发送HTTP请求时,负载均衡设备会直接向与服务器之间保持的这个空闲连接发送HTTP请求,避免了由于新建TCP连接造成的延时和服务器资源耗费。

在HTTP 1.1中,客户端可以在一个TCP连接中发送多个HTTP请求,这种技术叫做HTTP复用(HTTP Multiplexing)。它与TCP连接复用最根本的区别在于,TCP连接复用是将多个客户端的HTTP请求复用到一个服务器端TCP连接上,而HTTP复用则是一个客户端的多个HTTP请求通过一个TCP连接进行处理。前者是负载均衡设备的独特功能;而后者是HTTP 1.1协议所支持的新功能,目前被大多数浏览器所支持。

**HTTP缓存**

负载均衡器可以存储静态内容,当用户请求它们时可以直接响应用户而不必再向后台服务器请求。

**TCP缓冲**

TCP缓冲是为了解决后端服务器网速与客户的前端网络速度不匹配而造成的服务器资源浪费的问题。客户端与负载均衡之间采用的链路具有较高的时延和较低的带宽,而负载均衡与服务器之间采用时延较低和高带宽的局域网连接。由于负载均衡器可以暂存后台服务器对客户的响应数据,再将它们转发给那些响应时间较长网速较慢的客户,如此后台Web服务器就可以释放相应的线程去处理其它任务。

**SSL加速**

一般情况下,HTTP采用明文的方式在网络上传输,有可能被非法窃听,尤其是用于认证的口令信息等。为了避免出现这样的安全问题,一般采用SSL协议(即:HTTPS)对HTTP协议进行加密,以保证整个传输过程的安全性。在SSL通信中,首先采用非对称密钥技术交换认证信息,并交换服务器和浏览器之间用于加密数据的会话密钥,然后利用该密钥对通信过程中的信息进行加密和解密。

SSL是需要耗费大量CPU资源的一种安全技术。目前,大多数负载均衡设备均采用SSL加速芯片(硬件负载均衡器)进行SSL信息的处理。这种方式比传统的采用服务器的SSL加密方式提供更高的SSL处理性能,从而节省大量的服务器资源,使服务器能够专注于业务请求的处理。另外,采用集中的SSL处理,还能够简化对证书的管理,减少日常管理的工作量。

**内容过滤**

有些负载均衡器可以按要求修改通过它的数据。

**入侵阻止功能**

在防火墙保障网络层/传输层安全的基础上,提供应用层安全防范。

**分类**

下面从不同层次讨论负载均衡的实现:

**DNS 负载均衡**

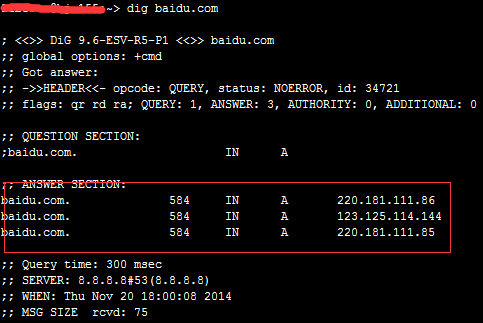

DNS负责提供域名解析服务,当访问某个站点时,实际上首先需要通过该站点域名的DNS服务器来获取域名指向的IP地址,在这一过程中,DNS服务器完成了域名到IP地址的映射,同样,这样映射也可以是一对多的,这时候,DNS服务器便充当了负载均衡调度器,将用户的请求分散到多台服务器上。使用dig命令来看下”baidu”的DNS设置:

可见baidu拥有三个A记录。

这种技术的优点是,实现简单、实施容易、成本低、适用于大多数TCP/IP应用,并且DNS服务器可以在所有可用的A记录中寻找离用户最近的一台服务器。但是,其缺点也非常明显,首先这种方案不是真正意义上的负载均衡,DNS服务器将Http请求平均地分配到后台的Web服务器上(或者根据地理位置),而不考虑每个Web服务器当前的负载情况;如果后台的Web服务器的配置和处理能力不同,最慢的Web服务器将成为系统的瓶颈,处理能力强的服务器不能充分发挥作用;其次未考虑容错,如果后台的某台Web服务器出现故障,DNS服务器仍然会把DNS请求分配到这台故障服务器上,导致不能响应客户端。最后一点是致命的,有可能造成相当一部分客户不能享受Web服务,并且由于DNS缓存的原因,所造成的后果要持续相当长一段时间(一般DNS的刷新周期约为24小时)。所以在国外最新的建设中心Web站点方案中,已经很少采用这种方案了。

**链路层(OSI 第二层)负载均衡**

在通信协议的数据链路层修改mac地址,进行负载均衡。

数据分发时,不修改ip地址(因为还看不到ip地址),只修改目标mac地址,并且配置所有后端服务器虚拟ip和负载均衡器ip地址一致,达到不修改数据包的源地址和目标地址,进行数据分发的目的。

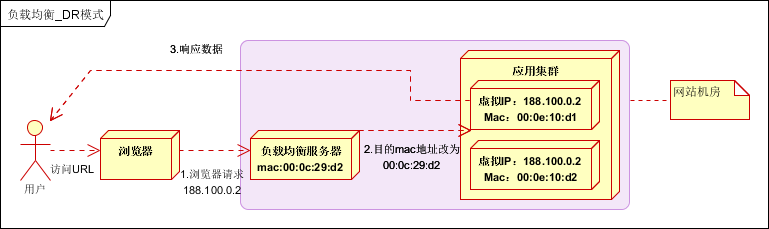

实际处理服务器ip和数据请求目的ip一致,不需要经过负载均衡服务器进行地址转换,可将响应数据包直接返回给用户浏览器,避免负载均衡服务器网卡带宽成为瓶颈。也称为直接路由模式(DR模式)。如下图:

性能很好,但是配置复杂,目前应用比较广泛。

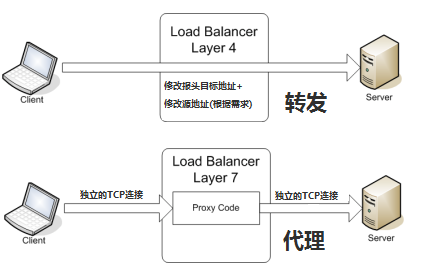

**传输层(OSI 第四层)负载均衡**

传输层是 OSI 第四层,包括 TCP 和 UDP。流行的传输层负载均衡器有 HAProxy(这个也用于应用层负载均衡)和 IPVS。

**主要通过报文中的目标地址和端口**,再加上负载均衡设备设置的服务器选择方式,决定最终选择的内部服务器。

以常见的TCP为例,负载均衡设备在接收到第一个来自客户端的SYN 请求时,即通过上述方式选择一个最佳的服务器,并对报文中目标IP地址进行修改(改为后端服务器IP),直接转发给该服务器。TCP的连接建立,即三次握手是客户端和服务器直接建立的,负载均衡设备只是起到一个类似路由器的转发动作。在某些部署情况下,为保证服务器回包可以正确返回给负载均衡设备,在转发报文的同时可能还会对报文原来的源地址进行修改。

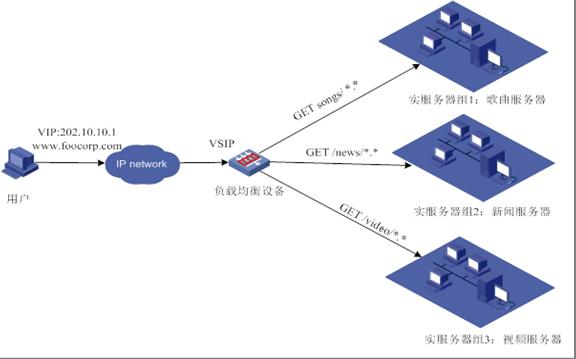

**应用层(OSI 第七层)负载均衡**

应用层是 OSI 第七层。它包括 HTTP、HTTPS 和 WebSockets。一款非常流行又久经考验的应用层负载均衡器就是 Nginx[恩静埃克斯 = Engine X]。

所谓七层负载均衡,也称为“内容交换”,也就是主要通过报文中的真正有意义的应用层内容,再加上负载均衡设备设置的服务器选择方式,决定最终选择的内部服务器。注意此时可以看到具体的http请求的完整url,因此可以实现下图所示的分发:

以常见的TCP为例,负载均衡设备如果要根据真正的应用层内容再选择服务器,只能先代理最终的服务器和客户端建立连接(三次握手)后,才能看到客户端发送的真正应用层内容的报文,然后再根据该报文中的特定字段,再加上负载均衡设备设置的服务器选择方式,决定最终选择的内部服务器。负载均衡设备在这种情况下,更类似于一个代理服务器。负载均衡和前端的客户端以及后端的服务器会分别建立TCP连接。所以从这个技术原理上来看,七层负载均衡明显的对负载均衡设备的要求更高,处理七层的能力也必然会低于四层模式的部署方式。那么,为什么还需要七层负载均衡呢?

七层负载均衡的好处,是使得整个网络更"智能化",比如上面列举的负载均衡的好处,大部分都基于七层负载均衡。例如访问一个网站的用户流量,可以通过七层的方式,将对图片类的请求转发到特定的图片服务器并可以使用缓存技术;将对文字类的请求可以转发到特定的文字服务器并可以使用压缩技术。当然这只是七层应用的一个小案例,从技术原理上,这种方式可以对客户端的请求和服务器的响应进行任意意义上的修改,极大的提升了应用系统在网络层的灵活性。

另外一个常常被提到功能就是安全性。网络中最常见的SYN Flood攻击,即黑客控制众多源客户端,使用虚假IP地址对同一目标发送SYN攻击,通常这种攻击会大量发送SYN报文,耗尽服务器上的相关资源,以达到Denial of Service(DoS)的目的。从技术原理上也可以看出,四层模式下这些SYN攻击都会被转发到后端的服务器上;而七层模式下这些SYN攻击自然在负载均衡设备上就截止,不会影响后台服务器的正常运营。另外负载均衡设备可以在七层层面设定多种策略,过滤特定报文,例如SQL Injection等应用层面的特定攻击手段,从应用层面进一步提高系统整体安全。

现在的七层负载均衡,主要还是着重于应用广泛的HTTP协议,所以其应用范围主要是众多的网站或者内部信息平台等基于B/S开发的系统。 四层负载均衡则对应其他TCP应用,例如基于C/S开发的ERP等系统。

================================================

FILE: docs/abc/proxy-s-x.md

================================================

# 浅析正向、反向、透明代理

> 原文:[浅析正向代理、反向代理、透明代理](https://www.logcg.com/archives/929.html) 作者:[R0UTER](https://www.logcg.com/archives/author/admin)

一般我们上网,都是插上网线即可,顶多需要拨号。但是在企业应用上网络的环境可能就要复杂的多,这是一般家庭网络所无法体会的。所以,代理这个功能就应运而生了。

在维基百科上的定义是这样的:

> 代理(英语:Proxy)也称网络代理,是一种特殊的网络服务,允许一个网络终端(一般为客户端)通过这个服务与另一个网络终端(一般为服务器)进行非直接的连接。一些网关、路由器等网络设备具备网络代理功能。

> 一般认为代理服务有利于保障网络终端的隐私或安全,防止攻击。

在代理当中,一般会把代理分为三种,即正向代理、反向代理还有透明代理。接下来,我们就依次818这些代理。

## 正向代理

正向代理就是我们接触最多的代理模式,一般来讲,很多企业以前(现在也有不少)是不允许员工随便访问外网的,有一些则是部分外网,如果你想要或者需要访问外网资源,那你很可能会希望在自己家里搭建一个代理服务器。这时候你就发现,正向代理一般都是 C/S 架构的,它通过客户端,将你要访问某站的请求打包,然后发给代理服务器,而代理服务器负责将你的请求发送给目标站。——通过这样的方式,便可以绕过防火墙的屏蔽了。

另外,如果你想悄悄地访问某站,不想让别人知道,你也可以使用代理,通过高度匿名的代理访问,这样你的踪迹就完全被隐藏了,别人只会找到代理服务器的访问信息而不是你的,从而达到了隐藏痕迹的目的。

由于需求的不同,就肯定催生了一批不同用途的代理,比如说我们最常见的HTTP代理、FTP代理、SSL代理等等。

哦对了,还有比较低层的socks代理,这个比较特殊一些,它不会关心你代理什么协议,它统统会将你的IP包撸走,不过,我们常用的 shadowsocks 虽然使用了sock5代理,但是对于UDP的支持并不是很完善。

**正向代理又会根据高度匿名与否来区分:**

* 高度匿名代理

这样的服务器会把你的数据包原封不动的来转发,就好像自己的一样;这样对目标站来讲,根本就会以为是代理服务器在访问它而不是你;

* 普通匿名代理

相对于高度匿名代理来讲,这样的服务器会被目标站认出来是代理服务器,因此很有可能还会追踪到你的真实IP

* 透明代理

这个其实不能和正向、反向代理并列,因为它是正向代理中的一种;它不会加密你的信息,而是明明白白的告诉目标站你是通过代理访问的!当然好处是允许缓存,以及一些规则来让你的访问变得更加安全——典型应用就是内网硬件防火墙上的透明代理。

不过,我们常说的ss透明代理与此定义不同,前者表示相对电脑访问,代理是透明的;后者表示相对目标站点,代理是透明的。

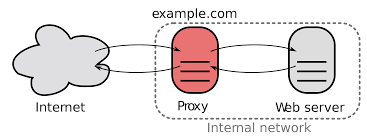

## 反向代理

说完了正向代理,我们来818与之相对的反向代理,相对于正向代理来说,反向代理的技术含量更高一些,应用的范围也更加广泛,从小到你代理访问网站 ,大到网站内部负载均衡都会使用到这种技术。

其实这个技术最典型的应用是在服务后端。比如说某大型网站服务器有一台,然后后端负责计算的服务器有N台,其实真正的服务器在这N台服务器上,这N台服务器通过某些机制同步内容,然后前端的服务器只负责收发数据,那么前端接收到请求之后就会根据后台某服务器的空闲资源来决定将请求反向代理给谁,从而达到了负载均衡的目的。

> 比如说淘宝以前访问速度一般,后来就是革新了负载均衡的系统,对于反向代理都需要这个代理的过程。而淘宝把这个代理过程砍掉一半,也就是上文中的N台服务器中的某台收到前端的请求之后,并不会将数据返回给前端,而是直接反馈给了用户。(这个案例具体的忘记了,两年前朋友讲给我听的……求斧正。)

总之呢,后来这个反向代理就已经被人们给玩坏了,从搭建缓存服务器到钓鱼攻击,再到后来的变成了我们经常用的梯子……

它的特点就是绝对可以保护代理后边的东西,用户只能访问到代理服务器,而代理服务器后边发生的事情你绝对不会知晓,这样一来就让它变得很危险,这绝对是个黑箱。比如说用来钓鱼,悄悄篡改你的访问链接之类的,完全没有问题。所以,如果你要使用反向代理的梯子,那一定要找绝对信任的人提供的服务——或者干脆自己动手搭建一个只给身边的人用。

反向代理就讲这么多吧,它一般还是用在开发环境的多,反代的最大特点就是一个域名一个站,比如我们常见的那些谷歌的跨境反代,明明访问的是谷歌,但域名却不尽相同。还有其实你访问的淘宝、京东都是反代网站,只不过应用的技术更多,而且他们只反代他们自己的站点。

## 透明代理

前边讲过,透明代理本应该是正向代理的一个级别分支,但为什么还是要任性地将它单独拎出来扒一扒呢?正如上文所说,此透明代理非彼透明代理!

我们这里要讲的透明代理,特指装在我们家用小路由器上的各种代理,这样一来,就实现了电脑正常上网但实际上是被代理出去的效果——即相对电脑来说代理是透明的。

> 这样一来,就要把VPN囊括进来,说起VPN其实不属于代理,简单讲一句就是它们被开发出来的初衷不太相同,这么讲,你家、防火墙、公司这三个地方,虽然代理和VPN的手段都是穿墙,但代理的目的是从公司出去,而VPN则是从家里连到公司。

> 所以代理只会转发某些对应的数据包,而VPN则是在逻辑上让你“穿越”到了目的地,从而实现在那里上网。

不过,这对于我们的“透明代理”来讲都不重要,在路由器上使用透明代理,一般是使用socks5代理或vpn;通过特制的路由器让它们来实现代理,这样你上网所发出的数据包就会被路由器“自动”地代理。

你看相对你的电脑、手机、iPad来讲,这个代理是不是变得“透明”了呢?

================================================

FILE: docs/abc/pure.md

================================================

# 为什么纯净IP这么重要?

## 万人骑的 IP 可能引发的后果

纯净IP的重要性主要体现在以下几个高风险场景下,使用“不干净”的IP往往会导致严重后果:

1. **账号安全与防关联(最常见场景)**

- 跨境电商(如亚马逊、eBay、Shopify)、社媒运营(如TikTok、Instagram、Facebook、Twitter/X)等平台严禁一人多账号。

- 如果多个账号用同一个或关联的IP登录,平台风控系统很容易判定为“同一人操作”,导致**批量封号**。

- **纯净IP(尤其是住宅IP或原生IP)** 看起来像普通家庭宽带,能有效隔离账号,降低封号风险。

- 案例:很多卖家用共享数据中心IP开店群,几天内全军覆没;换成纯净静态住宅IP后,半年0封号。

2. **数据爬虫与采集**

- 大量爬虫请求同一个IP,网站很容易识别为机器人并封禁。

- 纯净IP + 合理轮换,能大幅提高采集成功率和速度,避免被限流、验证码轰炸或永久封禁。

3. **广告投放与审核**

- Google Ads、Facebook Ads、TikTok Ads等平台对IP有严格审核。

- 使用被标记的IP,广告可能直接被拒审,或投放效果差(限流、无法精准定位)。

- 纯净本土IP能让广告看起来更像真实用户,提高通过率和投放效果。

4. **访问稳定性与体验**

- 不纯净的IP常被网站加入黑名单,导致频繁出现验证码、连接超时、访问被拒。

- 纯净IP连接更快、更稳定,减少操作中断。

5. **SEO与网络安全**

- 低纯净IP可能影响搜索引擎排名(被视为垃圾流量)。

- 也能降低被黑客利用的风险。

**一句话总结**: 在风控越来越严的今天,**纯净IP就是你的“网络身份证”**。它不是“可有可无”的工具,而是决定业务能否长期稳定运行的生死线。

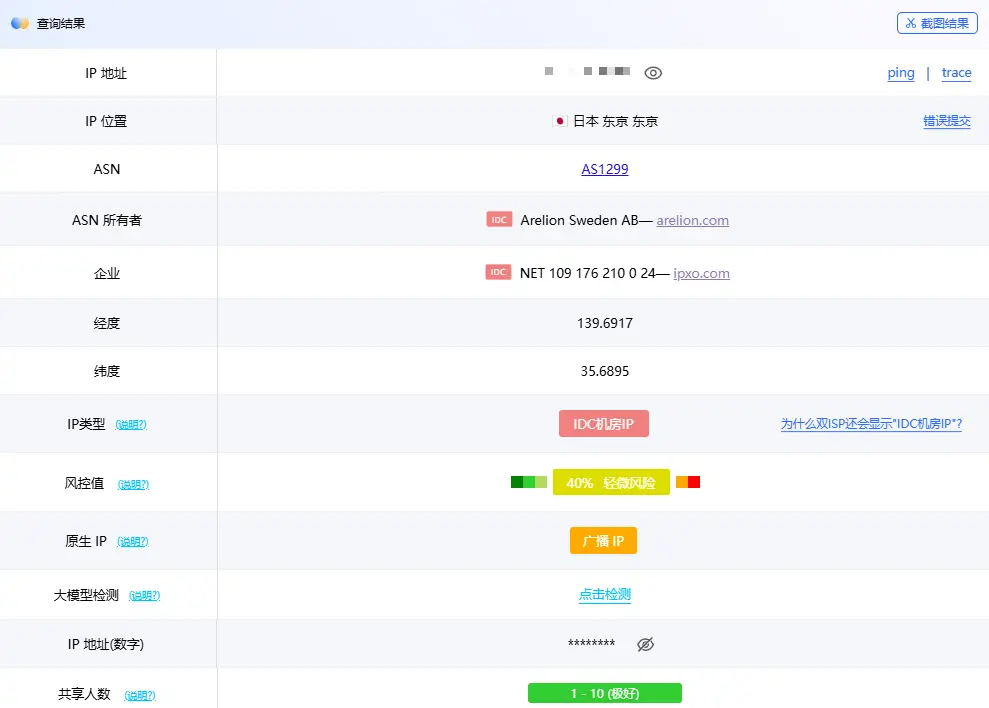

## 纯净IP应用场景

纯净IP未被用于垃圾邮件、网络攻击、欺诈、PAN口(东南亚盘口)博彩等违规活动,因此未被列入国际黑名单(如Spamhaus、谷歌黑名单等)。

纯净IP主要用于以下场景:

* 企业邮件系统:确保客户邮件送达,避免进入垃圾箱。

* 跨境电商与支付:防止支付网关因IP风险拒绝交易。

* API服务与云平台:避免AWS、谷歌云等平台因IP风控限制访问。

* 学术研究:访问学术数据库(如PubMed、IEEE)时避免IP封锁。

### 常见纯净IP类型(从高到低推荐):

- **原生住宅IP(Native Residential IP)**:由当地运营商直接分配,从未被代理污染,纯净度最高,适合长期养号。

- **静态住宅IP**:固定不变的住宅IP,适合绑定账号。

- **动态住宅IP**:轮换使用,适合爬虫、批量操作。

### 怎么判断一个IP是否纯净?

可以用免费工具快速检测:

- **IPQualityScore** / **Scamalytics** / **AbuseIPDB** → 看欺诈分数(Fraud Score),越低越好(<25分较安全)。

- **Whoer.net** / **WhatIsMyIP** → 看是否被标记为Proxy/VPN、是否在黑名单。

- **Ping0.cc** → 国内常用,显示欺诈值和历史行为。

**建议**:

- 不要贪便宜买共享IP(容易被多人用脏)。

- 优先选择正规代理商的**独享/静态住宅IP**,虽然贵,但长期算下来最划算。

总之,**纯净IP不是锦上添花,而是必须的基础设施**,尤其在2025年平台风控空前严格的背景下。

================================================

FILE: docs/abc/web-proxy-x.md

================================================

# 代理上网准入检测实验

情景:按照代理软件默认的安装方式,登录帐号连接节点发现软件报错,并提示乱码,软件日志难以找到,去切实排查原因...第一想法是软件字符编码及兼容性问题,可win7、win10测试无效,即使设置了UTF-8编码,情况依旧;从以前经验想当然认为“乱码不影响使用(连接、功能逻辑操作)”,这个时候也是一头雾水。

在这个时候联系了售后才了解到不能含特殊字符、空格的目录如常见的:

```cmd

C:\Program Files

C:\Program Files (x86)

```

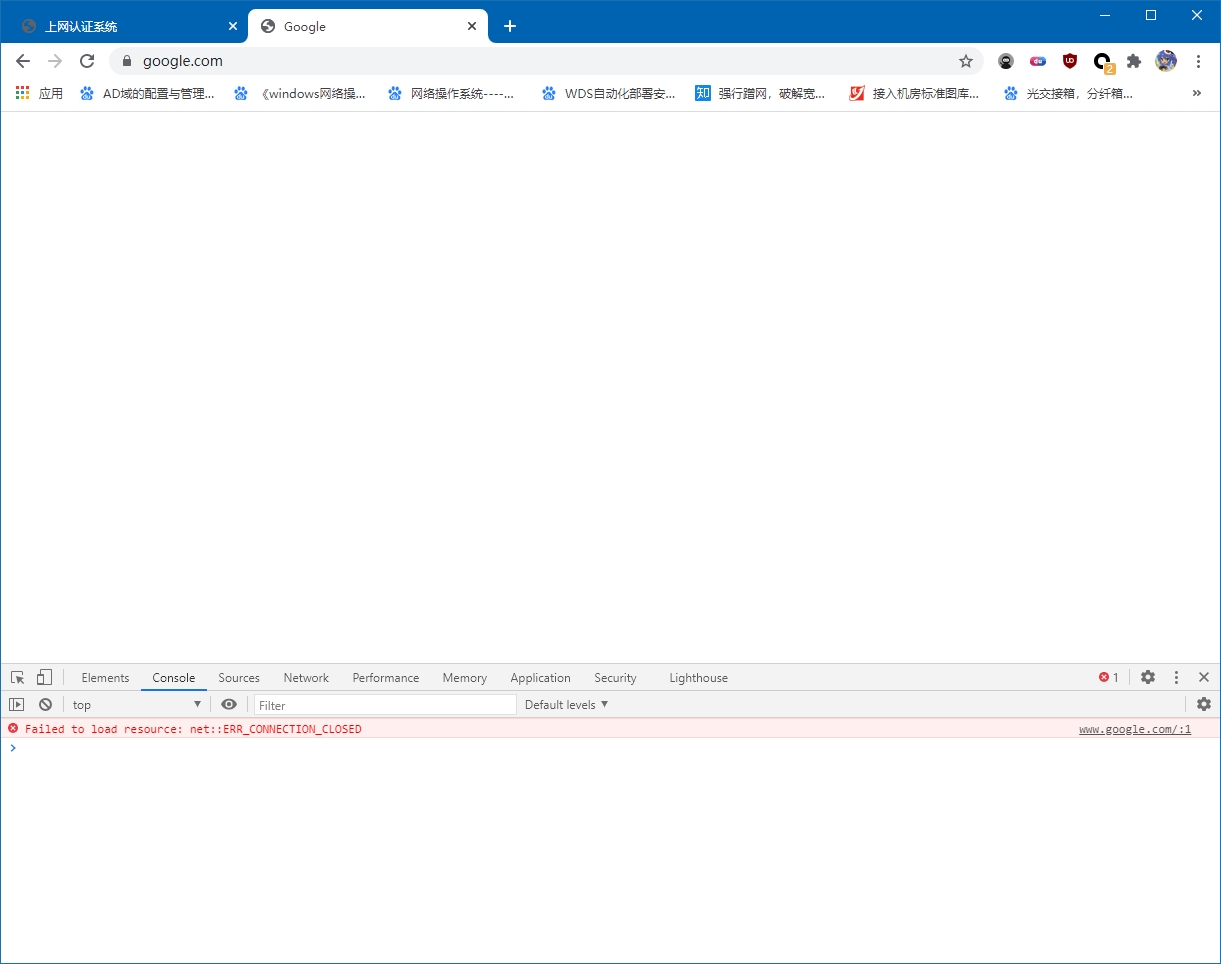

....O__O "…,按照软件说明安装,登录连接服务器确实成功的。虽然连接成功,但访问Google还是被阻断了有些异常,联系了厂商客服,他们也表示他们的提供服务器没有问题,页面空白如下图现象...为了临时能让同事连接上网,使用ss连接依旧如此。(该图为过程复盘)

然而在管理员主机这边却是可以的,这又是怎么回事呢?

**初步了解**原来是上网帐号权限问题,管理员访问网站是不受限的;所带来的疑问点是为什么实验同学明明勾选了代理工具,但用代理工具却又访问不了Google这般类型的搜索页面呢?

防火墙对代理、VPN程序的协议识别机制有关,由于年限原因一些新型代理、VPN使用新型的协议导致无法识别相关的代理工具,也是存在这种可能性。

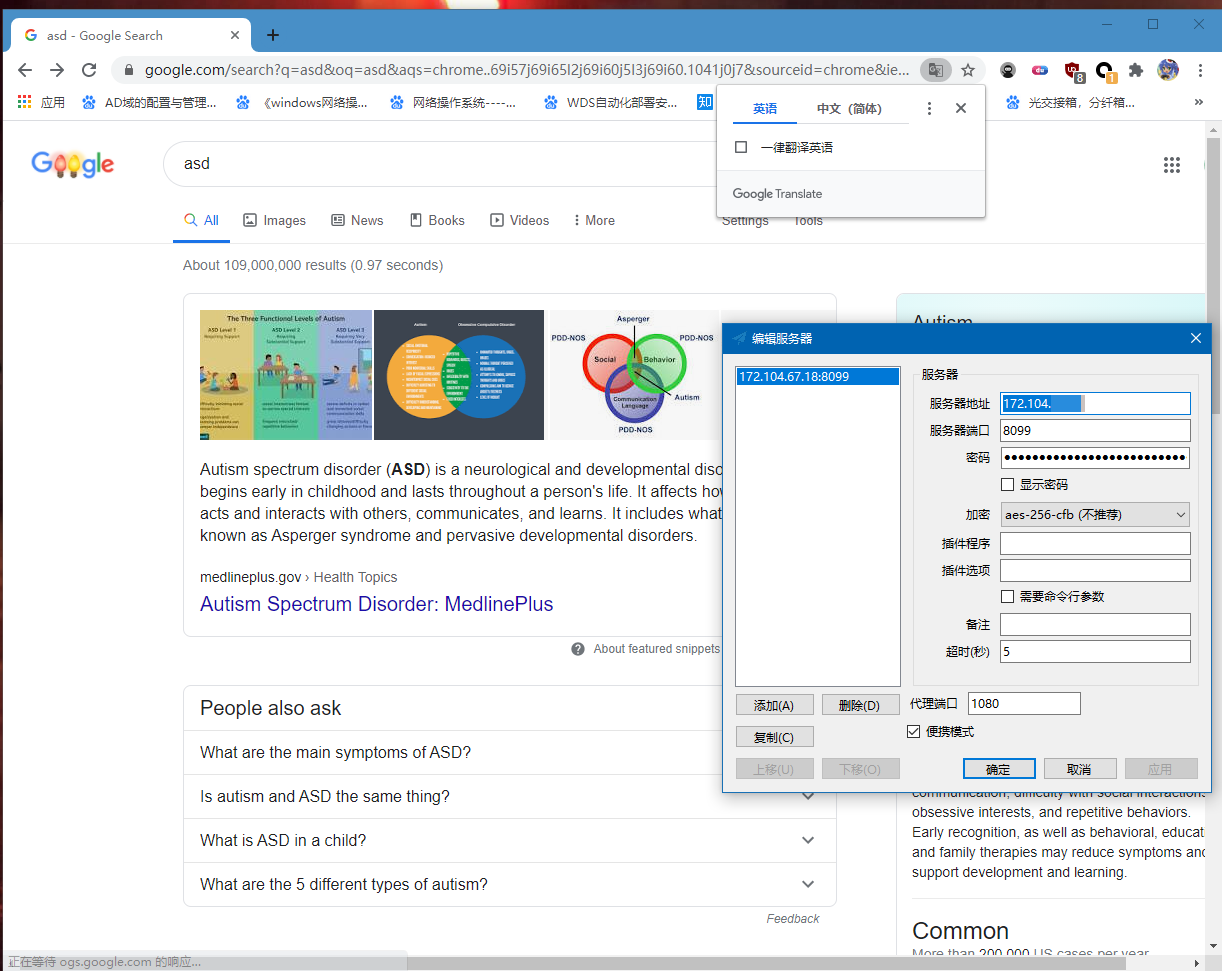

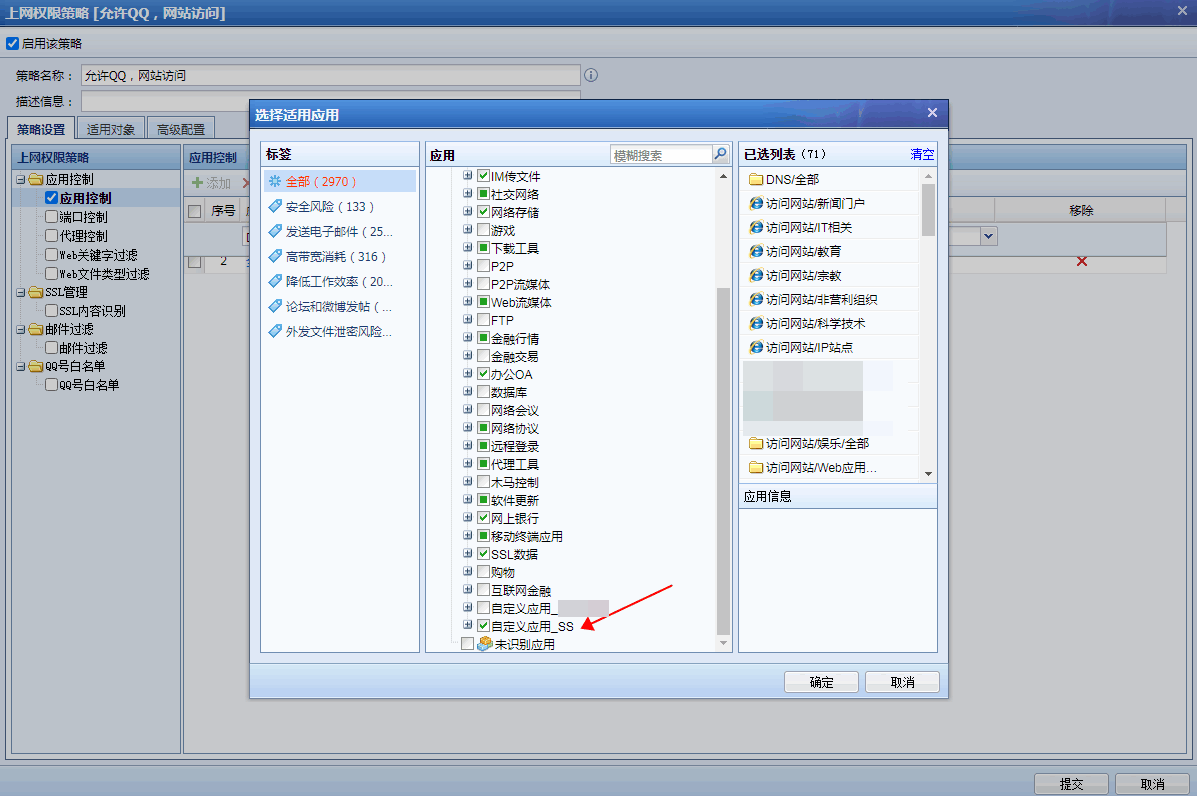

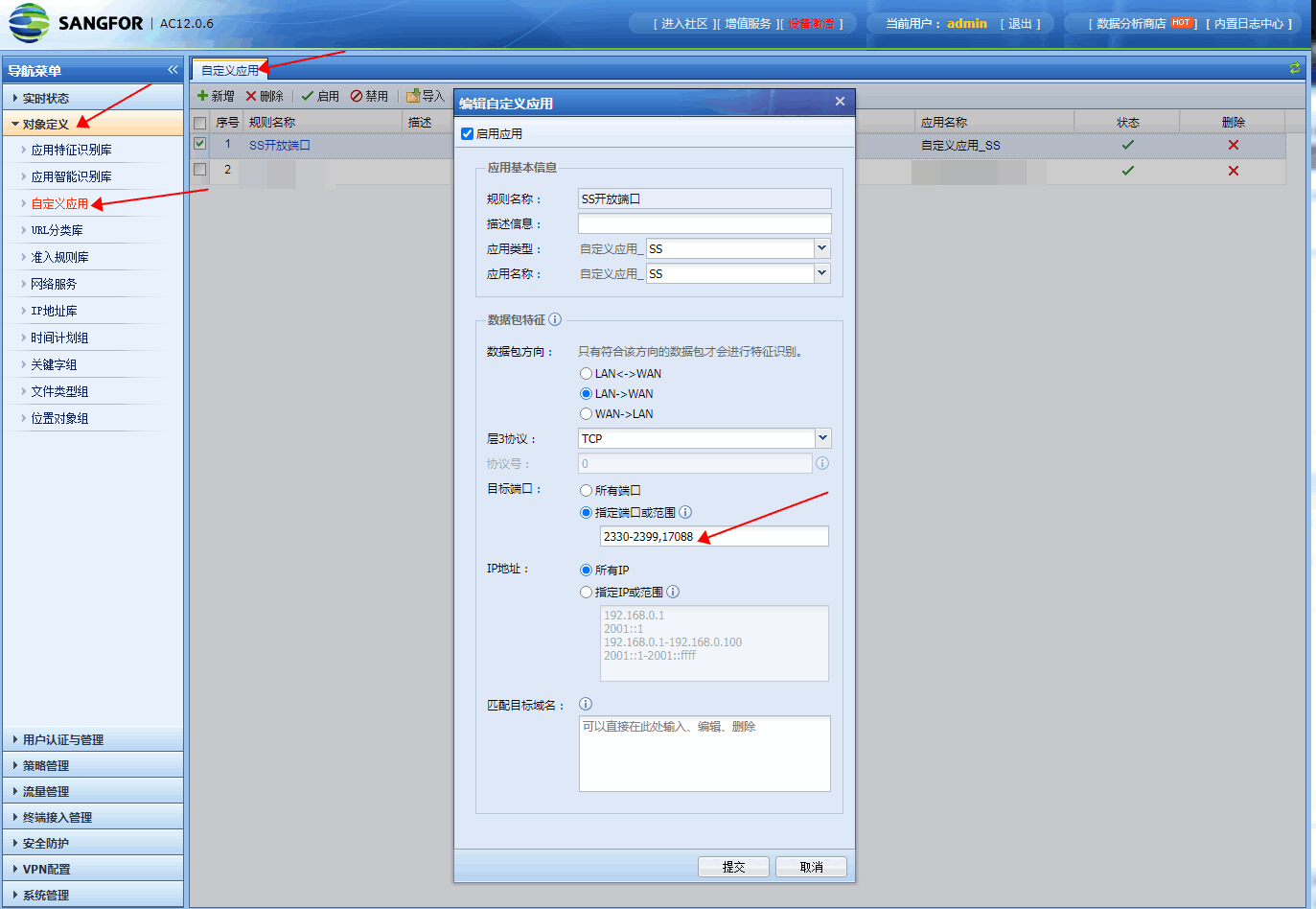

**通过深入发现**设置LAN->WAN并制定端口范围的访问方式,限制代理、VPN翻墙。

不在上图中准入系统设置的端口范围内的实验同学,该同学代理界面节点端口信息如下。

所以这就是此次访问异常的原因所在;泛泛来说,学校学生一般有百来个,不同专业班级也有十几个左右及以上,根据相关需求也得制定不同的上网规则。将上网规则集合在一起组成策略,将各组的上网行为规范应用于策略,极大方便了对校园学生的上网行为管理。

**浏览器页面的启用端口疑惑**

深信服访问准入设备的开放端口限制,浏览器所打开的各个站点是是否端口各不相同?于是参考[知乎-浏览器对于每个网页会使用不同的端口号吗?](https://www.zhihu.com/question/401686199)的两篇回答得出结论:

各个站点的网址服务器端口不会变,默认设置443、80,加端口号都是额外设置的;客户端,也就是我们的浏览器 ,本质上是启用多个独立程序打开相应所访问的多个页面,与此同时, 也就有了相应进程与多个端口。并不是访问各个网址的端口各不相同。

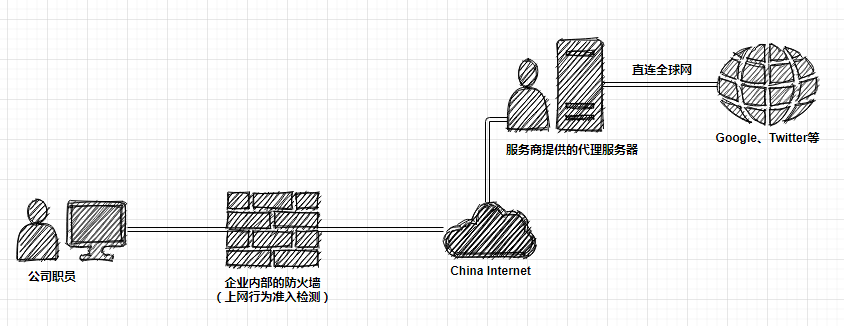

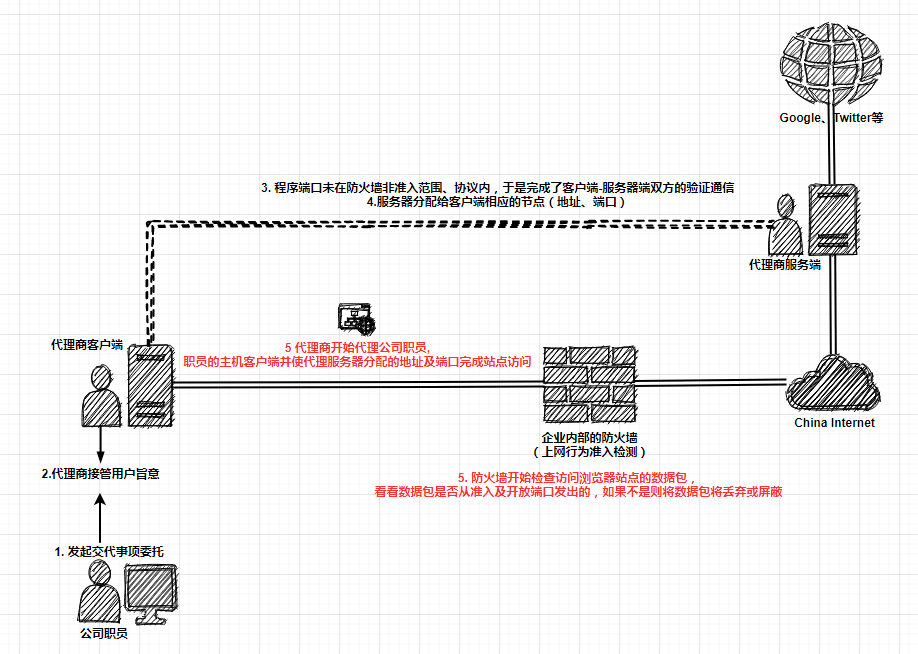

## 代理上网逻辑网络

大家对我校学生及组织难以理解,也是,那么我就以毕业的社会人视角比方吧,最开始用户是通过互联网联系到能够直连外网的代理商访问外网

用户与代理商双方建立连接关系,也是需要相互之间信任验证的,不建立信任验证,谁都可以建立连接就乱套了。于是就有了客户端与服务器端完成帐号登录与密码验证这一过程。建立信任关系后,代理商就如同用户的下手助理,接代用户的意愿去完成一系列的行为操作。

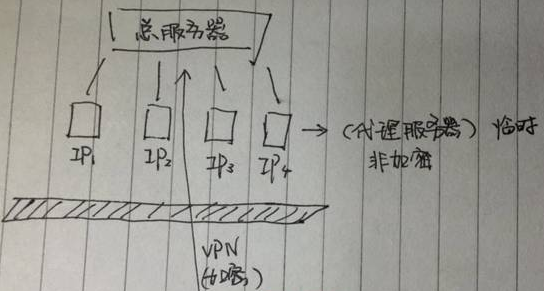

代理上网拓扑流程如下:

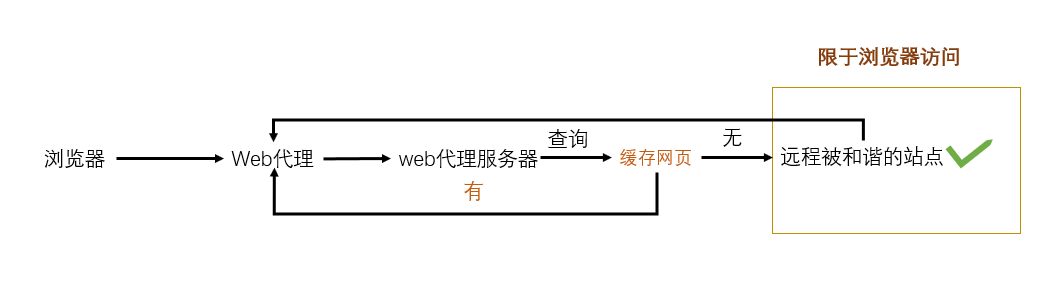

### 附:网页代理原理

网页代理服务器又称为在线代理或者叫线上代理,是一种在网页上运行的代理服务器程序,其不用任何设置,输入网址选择好代理服务器便可以访问的优点已经成为时下最流行的代理访问方式。网页代理是常见的一种代理程序。网页代理给客户端提供远程网站上的网页和文件的高速缓存,使客户端可以更加快速安全的浏览远程网站。一些网页代理网站保持每天更新以保证速度。

浏览器客户端提交网址的时候,代理程序开始在当前服务器寻找远程网站的缓存网页和网站,找到目标网站后,代理程序马上将网站数据返回到用户的浏览器客户端;如果当前服务器没有该远程服务器的缓存,代理程序则会自动读取远程网站,将远程网站的资料提交给客户端,同时将资料缓存提供给下一次的浏览需求。

代理程序会根据缓存的时间、大小和提取记录自动删除缓存。删除的方法有两种,一种是删除保存最久的资料,一种是删除最少提取的缓存。这两种方法也可以结合使用。

================================================

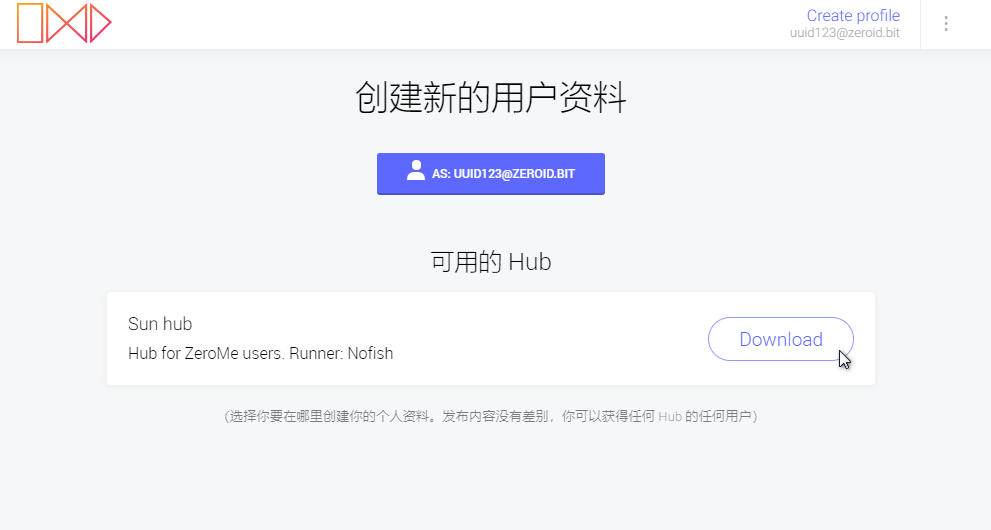

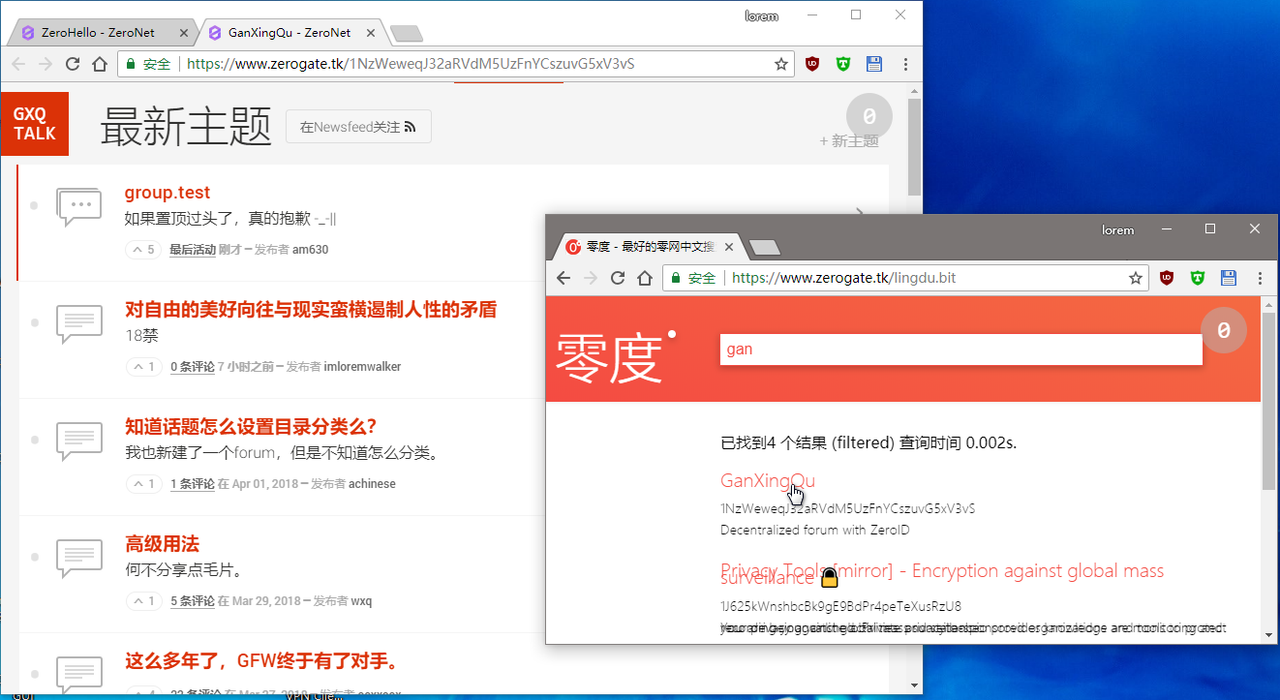

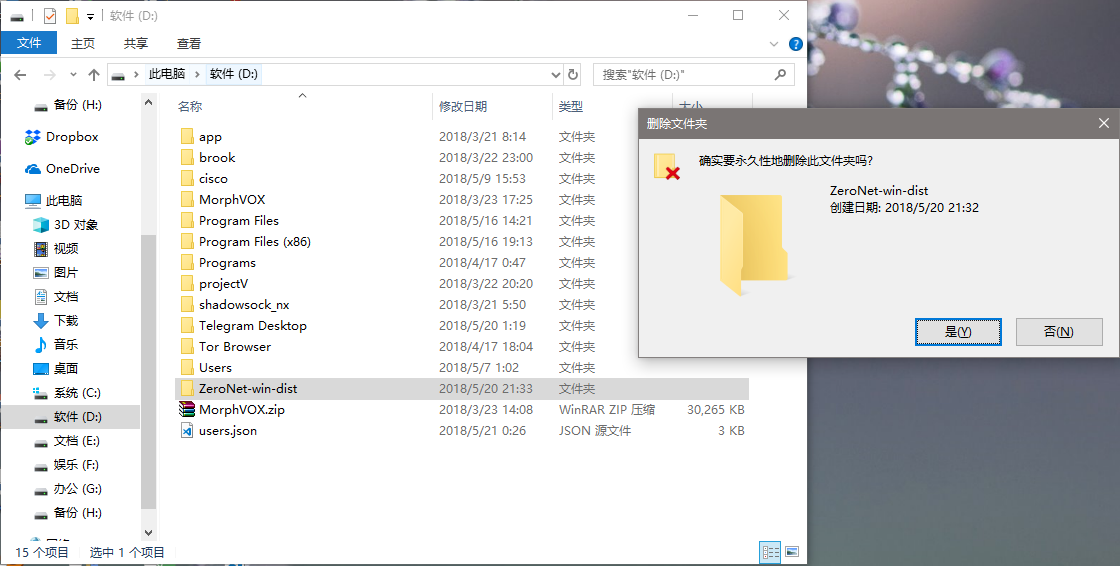

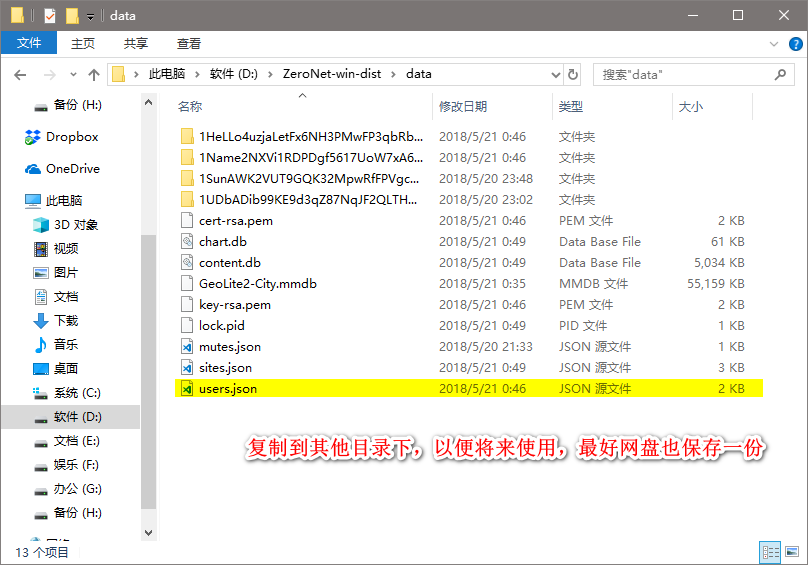

FILE: docs/append/4zeronet.md

================================================

# 对零网的简要补充说明

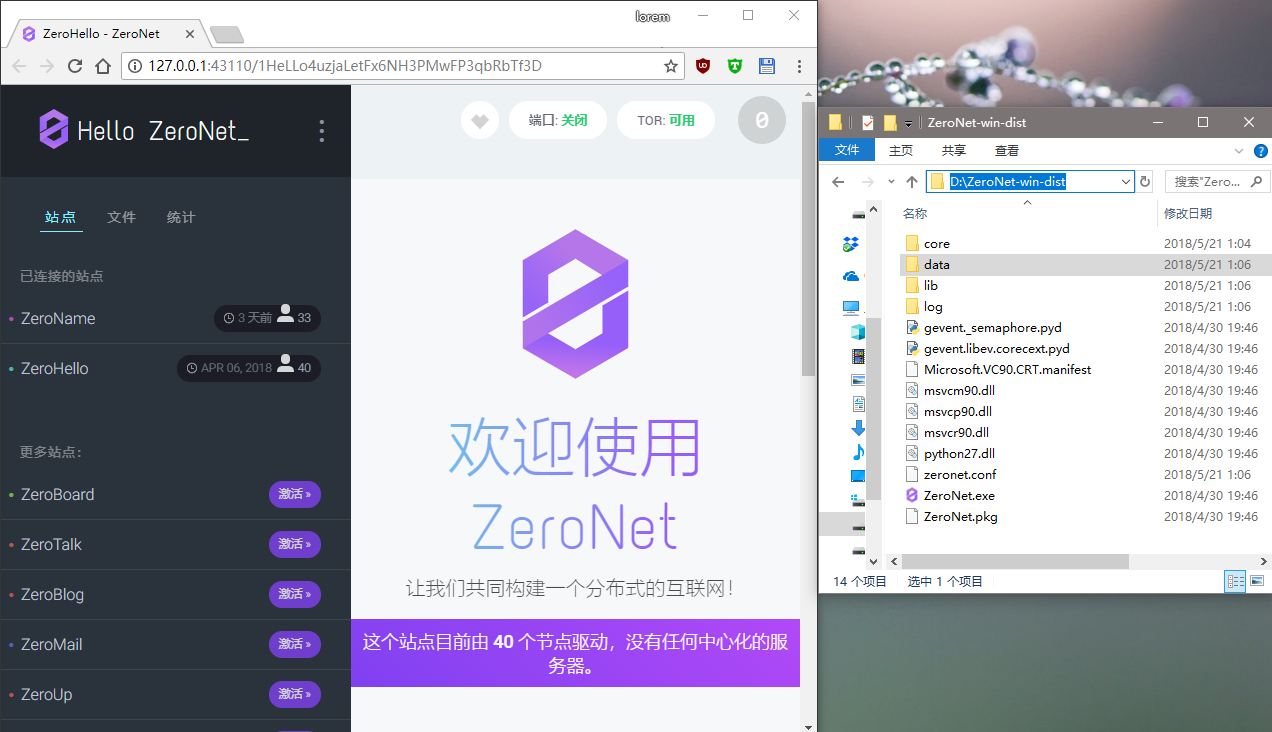

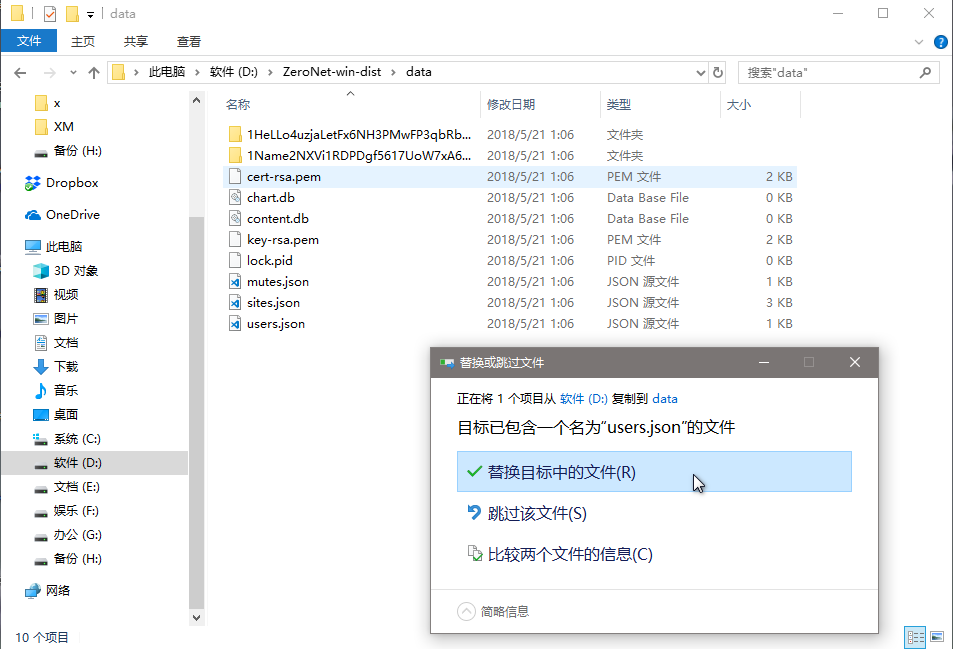

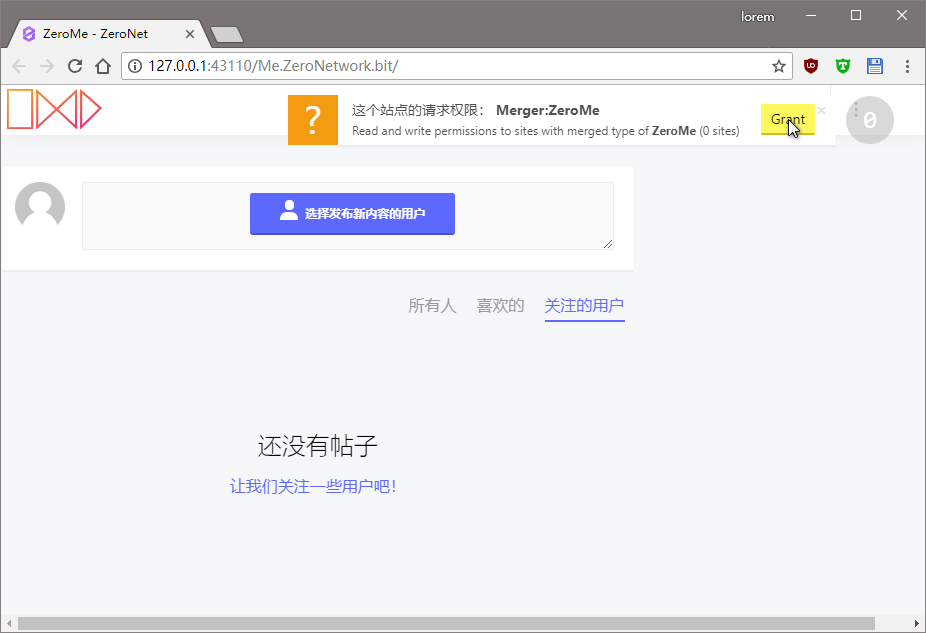

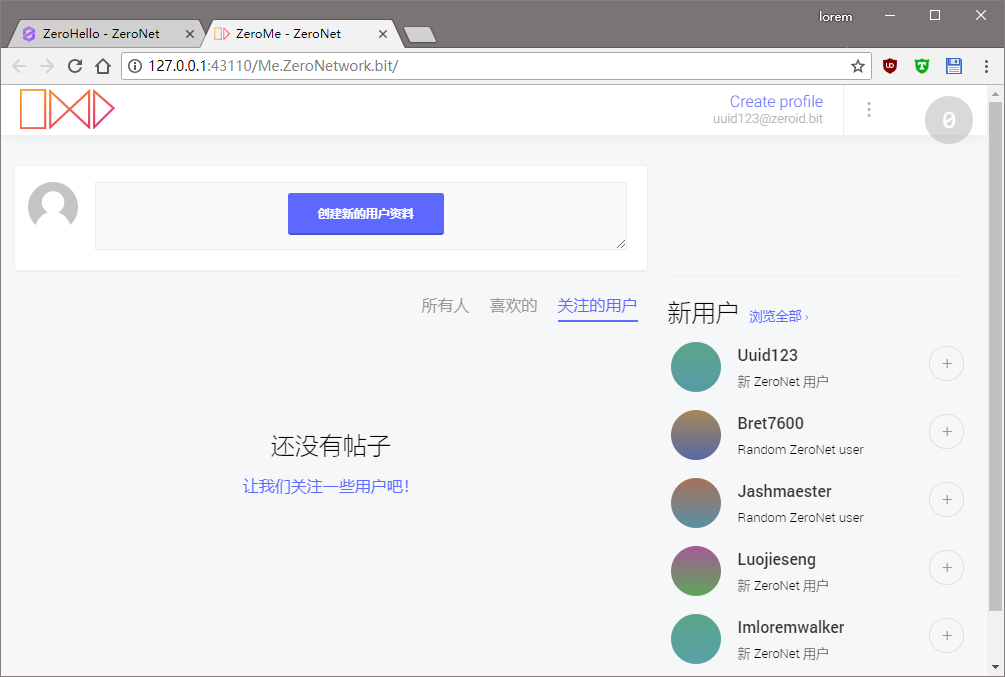

ZeroNet中文被译为零网,是一个以[对等网络](https://zh.wikipedia.org/wiki/%E5%AF%B9%E7%AD%89%E7%BD%91%E7%BB%9C)用户为基础构成的类互联网的[分布式](https://zh.wikipedia.org/wiki/%E5%8E%BB%E4%B8%AD%E5%BF%83%E5%8C%96)网络。现该平台上托管了很多热门网站,而新闻与邮件客户端、文件管理器等专有功能也为其生态系统增加了价值。

网站由特殊的"ZeroNet URL"可以被使用一般的浏览器通过ZeroNet程序浏览,就像访问本地主机一样。由于ZeroNet去中心化的原因,用了ZeroNet后,并没有一台服务器是真实的服务器,任何访客都有可能成为服务器,还有些访客使用了Tor,更找不到真正的物理地址。

ZeroNet利用比特币加密和BT技术提供不受审查的网络与通信的BT平台,ZeroNet网络功能已经得到完整的种子的支持和加密连接,保证用户通信和文件共享的安全;但zeronet默认不匿名,用户可以通过内置的Tor功能进行匿名化。

采用比特币形式的账号很安全,只要不是个人泄露证书几乎完全盗不走;基于p2p原理只要建立网站并有人浏览过,即使是服务器关闭的网站也依然在全球存在。

原理细节方面,其所涉及的各方面的知识过多,技术实现也是相当的复杂,且目前暂无完整的相关中文文档对此的说明;本人学识远远不够,也只能勉强补充做个关于zeronet的简要说明了。

另外多说几句,由于国内的审查制度以及GFW无法有效的干扰拦截其内部网络,该软件在中国被封禁,需通过科学上网进行下载与初步的使用;不过,近期相关消息来看,GFW特征识别貌似察觉到了什么,看来这真的是一个喜迎油价上涨的好消息...

================================================

FILE: docs/append/android.md

================================================

## 浅谈手机的理解

手机厂商为了捆绑各类全家桶APP占据市场份额,以及国内政府严禁使用谷歌各类服务,又因很多爱国工具需要在Google Play商店运行。在这个前提下,想要root是相当困难且不断加强刷机难度,以及手机厂商夸大对刷机危害与对服务保障权益的警告甚至威胁,这也促使了很多人愿意购买国外版的安卓手机。

这让我想到以前使用Nokia逛天网论坛用公牛破塞班软件证书权限那份怡然自得的轻松,与如今刷机还需去官网解除强限制口令,并要大费功夫地去找刷机包以及各种翻来覆去地倒腾很是苦难折磨;而且现在也没心思去花时间刷机,苹果这一块我也懒得砸壳、使用巨魔,这真是一次强烈又深刻的对比。

手机网络热点的网卡可能无法与VPN虚拟网卡类似电脑共享网卡的操作相互绑定在一块,导致共享不了互联网;另外手机共享代理软件给电脑网络需要设置添加端口映射才能访问互联网,何况花生壳不是免费的甚至使用该软件还需要备案,所以也懒得去写手机代理网络给共享电脑相关操作,用热点网络下载一个VPN或代理,电脑自己用就是了何必这么麻烦。

在严法监控的制度之下,国内软件公司不可能做出好的软件产品,这也是某些软件搞出国际版的原因之一,当然他们也很想在国外市场分一杯羹,以及在相对自由与完善的法律制度之下,他们会把一些符合国情与垄断国内市场的特色功能去掉,所以国际版软件要比国内版稍好一些,江山易改本性难移,不过未必见得有多良心。

手机使用受限与厂商广告不断在通知栏中出现的各种糟心,软件使用又是强迫各种捆绑的各种无奈,两年之后的安卓手机卡到飞起真不知说什么好。

## 试用并选择爱国软件

!> 建议更安卓手机地区首选项语言,例如修改成含有中文的国家:新加坡;另外“原生”国产机需在设置中开启 GMS 功能。ps:手机没有刷权限的话,选择免费翻墙工具进行科学上网,那就请使用谷歌空间、Turbo、ssr吧,另外 SamsungMax 一直很稳定。

原生安卓手机与共享PC互联网,也可以直接进入[GitHub](https://github.com/)等相关网站搜索此类软件并下载其安装包,然后依此下载Google商店安装并下载相关代理或VPN软件。

相比于PC,手机的代理或VPN时效性要高出不少且软件丰富很多。因此,查找此类软件可以说是一件很简单的事情,主要的难度是在刷机;国产刷机因品牌的不同而步骤不一,以至于过于繁杂,且刷机不是本书主要内容,故不再演示说明。

这里推荐一个Google商店软件下载站:[uptodown](https://www.uptodown.com/android)

## 科技铁幕·赛博朝缅

迟早有一天,为了在国内自由使用集成AI的苹果手机,就和当初初能在国内使用WiFi自由上网一样,不得不找海外代购,又回到了水货时代。买海外版的手机也容易,在B站、youtube 搜索 “如何购买港版苹果设备?” 类似于这种一站式教学一搜就出来了,可不像当初信息收集那般麻烦。

## 徘句·最上川

<dd>今はまさにサイバー朝緬の時代だ。</dd>

<dd>この「潔癖」とは、実は無意識の傲慢にほかならない——</dd>

<dd>歴史とはもはや客観的に起こった出来事ではなく、</dd>

<dd>好き勝手に切り貼りされる栄光の壁でしかない。</dd>

<dd>気に入らないものは抹消する。</dd>

<dd>欲しくないものは存在しなかったことにする。</dd>

<dd>指鹿為馬など、日常の何でもない操作にすぎない。</dd>

<dd>ここでは客観的事実はどうでもよくなり、</dd>

<dd>本当に重要なのは、語りの「純潔さ」なのだ。</dd>

<dd>記憶はフォーマット可能であり、</dd>

<dd>文書は自由に編集でき、</dd>

<dd>歴史と現実の二重の独占権は、</dd>

<dd>こうして語り手の手に握られる。</dd>

<dd>これは単なる改ざんではない。</dd>

<dd>もっと深い虚無である。</dd>

<dd>すべてが書き換えられ、定義され、忘却されることが可能になったとき、</dd>

<dd>残されるのは、空虚で自己慰撫的な「正しい」バージョンだけだ。</dd>

================================================

FILE: docs/append/block-ip.md

================================================

# 关于封锁IP的认为

GFW采用IP地址屏蔽,所有的骨干路由器和国际出口的路由器都添加上了和Google服务有关的IP黑名单,带有相关IP地址的数据包直接在半路就被丢包了,这会给路由器带来很大负担且成本非常高。

GFW采用这种策略多数针对的是社交通讯网站与有政治倾向性的组织党派或组织的站点,这当然也有频繁连接互联网的个人或提供商的服务器IP地址;对于自认为有违和谐且传播面并不是很广的网站,封锁策略并没有采用这种手段,而是采用了一种廉价很多又很有效的DNS污染。

* 网站换一个IP地址,用户基本上感觉不到有什么变化,但换域名会流失大量用户

* 路由器只负责伪造查询结果,比起基于路由器工作的IP地址屏蔽资源消耗要低上很多

尤其是很多国外主流互联网门户网站,根本就不会因为国内用户看不到自己的网站而更换域名失去其他大量用户,这样就使得GFW的DNS污染长期有效了。

不过党的主观能动性调动相当的强,可以说的上是不惜一切代价;毕竟用纳税人的钱造墙,有这强大的经济后盾支持提供技术保障,家国也并不在乎对于他来说也就这点小钱,所以该封的还是会封IP绝不手软,而且没有任何可商榷回旋的余地。

目前来看,从gfwlist更新的`pac.txt`文件得知被屏蔽的域名站点有6969个,这一数字随着时间也仍在不停地增加,也可以说国内基本上已经是一个彻底的局域网了。

通过以下网站可检测IP、域名、端口是否被中国封锁。不过,GFW很少直接封IP,更多是封域名或触发封禁(端口特定被阻)。但一旦IP被封,通常是永久的,除非服务商换IP。端口被封 ≠ IP被封:有些IP只封特定端口(如80/443),其他端口正常。这些工具基于国内服务器节点测试,受GFW影响,偶尔有误判;但结合多个工具结果基本准确。

域名:

* https://viewdns.info/chinesefirewall

* https://www.top10vpn.com/tools/blocked-in-china

IP

* https://www.vps234.com/ipchecker

* https://www.itdog.cn

IP及端口

* https://www.toolsdaquan.com/ipcheck

* https://ping.pe

================================================

FILE: docs/append/caoliu.md

================================================

# 难封锁的草榴

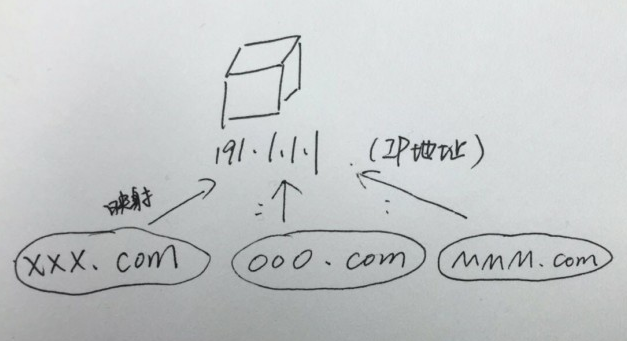

一个IP指向多个地址,污染一个域名还有另一个域名指向。

<!--  -->

IP被列入黑名单后,需通过迎春楼贵宾通道,就是VPN隧道协议访问。

<!--  -->

若是浏览器不支持远程DNS解析,访问网站很多时候就会先通过ISP默认的DNS解析服务器进行解析,这样ISP就会知道你访问了哪个网站。对于VPN来说DNS很多时候都是本地解析的,所以常有人反映即使用了VPN一些被DNS污染的网站依旧上不了,把默认DNS解析服务器设置为国外的DNS解析服务器就能解决问题。

尽管现在对这类网站打击很严厉,色情网站只能打一枪换一个网址;但在这个圈子里,狼友们会“友爱”互相分享最新网址;这也难怪央视编辑也使用fqrouter顺带着收藏草榴社区还将这个收藏夹在新闻频道分享出来,不过事后重播时已经打马赛克了;相对来说,每次查封黄网都是加强对网络控制。

> 但是,还是回到老问题,大量色情网站把服务器放在国外,而很多人也以外籍身份寻求保护。知乎上也曾经有这么一个提问:“情色网站把服务器放在香港或者美国,警察除了封域名 IP,能抓他们吗?”

>

> 用户 lyac 对此的回答有一定参考意义:

>

> 理论上肯定属于违法,主要手段还是封 IP,因为服务器是境外租用的,所以根本上还是要拆除境外服务,但这个问题又涉及到境外执法,国内警察肯定不能去国外执法了,需要服务器所在国协助,这又涉及到双方国家法制制度,自己合作协议,处理起来比较困难,这就是很多色情网站为何很难清理很干净,色情网站被封后只需再申请一个 IP,指向原来的网站即可,网站数据还是原来的,当然理论上也是能清理的,只是成本高

>

> —— 摘自雷锋网 [草榴社区这类色情网站为什么封不掉 ](https://www.leiphone.com/news/201612/isY4iUwVGppRMsZA.html)

================================================

FILE: docs/append/game.md

================================================

# 论及游戏的看法

在国内的法律审查制度催生下的行内企业乃至个人,很多科技事物、文化产业与娱乐行业有怎么可能真的繁荣发展得起来,不过都是外强中干;科技事物有几个是国内在全球领先的,不过多是造轮子骗经费、文化产业是上下五千年对党的到来歌功颂德不得有半点任何不和谐的产物、ps4/xbox等内容毫无建树可言,实在多得不胜枚举。

GFW目前对游戏这块干涉比较少,多数游戏是可以连接各国家/地区的服务器,只不过ping值有些过高而已;倒是游戏厂商很热衷封锁中国IP,连接受到各种限制,港澳台除外了。

这其中的原因,一是国内法律不允许出现任何违背光伟正的事物,二是GFW的DDoS攻击实在太过于恶心了,三是为了规避法律条文的风险,含有歧视成分的因素还是相对较少。谷歌hk就是很好的例子,简体中文强制安全搜索,类似于一国两制了。

一些代理为了更高的销量打着VPN的旗号售卖,而代理与VPN都具有连接外网功能,这也导致了一些人对代理与VPN的认知不清。有良心的代理还会帮你在服务器端做转发UDP,若没有那也只能自认倒霉了,吸取教训下次注意点。

购买SS账号的有很多也是奔着摆脱封锁与加速游戏去的,结果却需要着手于UDP转发与net类型网络穿透的各种折腾,就显得有些得不偿失了;毕竟代理不是VPN,代理软件不会虚拟一块网卡分配一个IP地址,让所有软件走全局网络。而且此类涉及到socks代理的软件,太容易被游戏厂商当作外挂封杀了。

所以,想爽快体验游戏的话,还是建议购买大厂的VPN服务,各个方面来说比个人或小组织代理的可靠度要高得多。

================================================

FILE: docs/append/guochan-sharuan.md

================================================

# 简谈杀毒软件

!> 正如前言所说,出现任何VPN、proxy相关软件就挨个演示一遍,这做不到,且真的没必要;**我只能尽量写出思路,提供读者参考,借此而探索以认知,这才是真正的重点。**

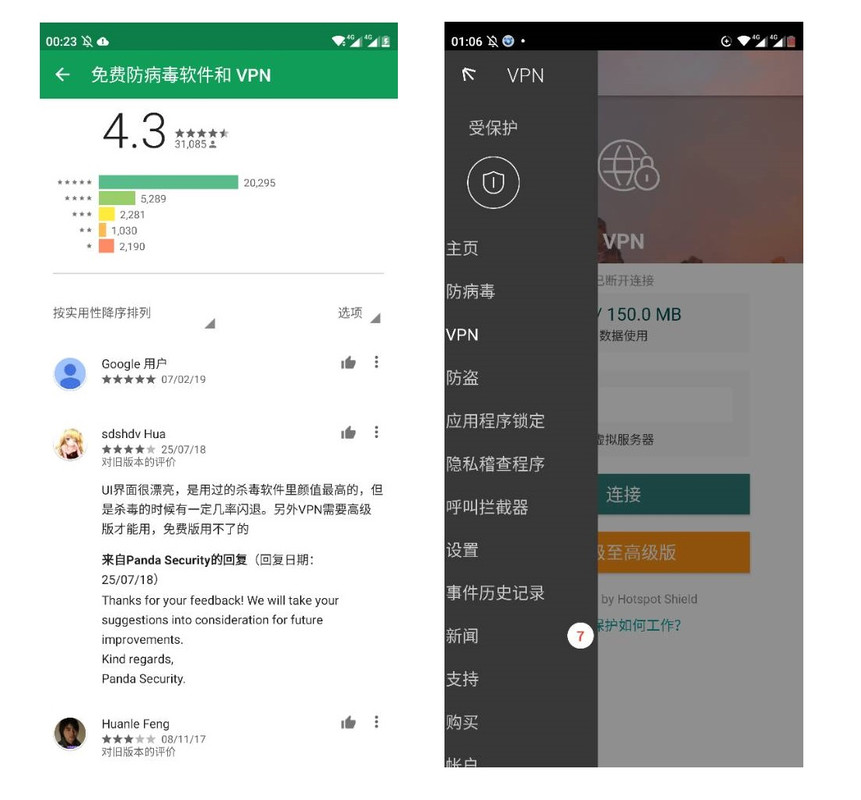

如opera这般,其他各类型软件商(不仅仅只限于杀软)为了推广附加了VPN,以此达到使用人数更多的目的,例如:panda、avast等;再比方说以“改善网络及游戏加速为目的”xx加速器为名义卖VPN的等等。

倒是像极了那句话:没有做不到,只有想不到...

火绒做法比较精明罢了,刚入市的时候以广告推广是以提供浏览器首页的形式,而并不锁定首页;它的[营销方式](/append/guochan-sharuan?id=一些题外话-(可看可不看))很像一加,有兴趣的话,可以在问答网站搜寻下其火热原因,这里不在过多赘述;反正,所有举动背后都是在原有市场上,自己能占有一席之地,分一杯羹;处处都一个德行,人家本来就已经占领了庞大的市场,那为什么还用你的呢?倒不如形成一股清流,让“少数极客及电脑高手”来带动大众,以此做良性的口碑推广。

## 恶意禁用连接互联网服务问题

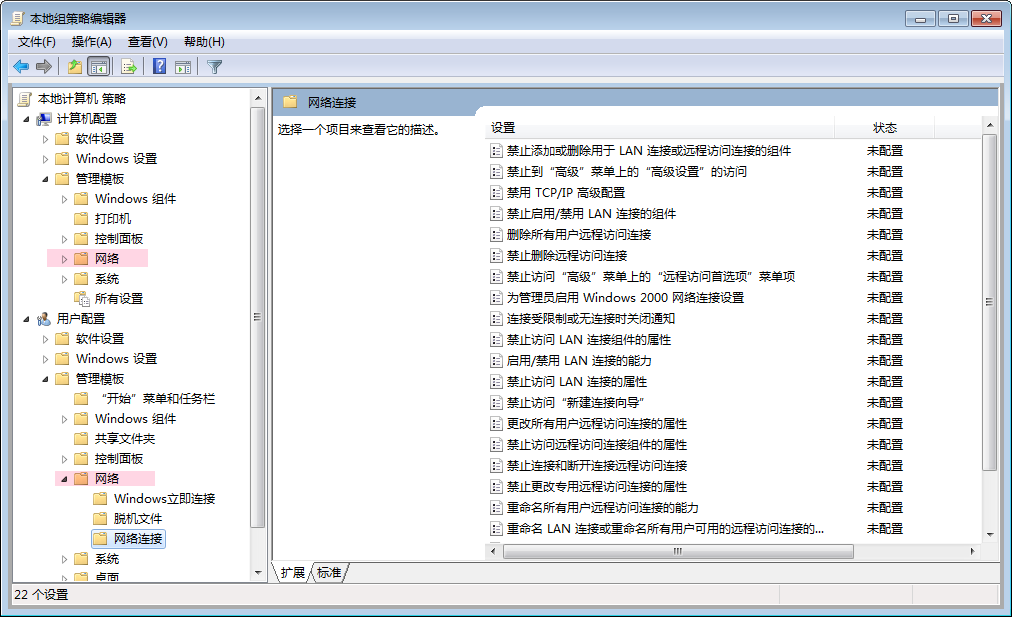

预先禁用互联网服务是国产杀软也是企业或网吧网管的普遍手法,他们一般会以[注册表](https://baike.baidu.com/item/%E6%B3%A8%E5%86%8C%E8%A1%A8)注入代码的形式到策略组,这里给个参考链接:[bat 启用禁用浏览器代理-通过修改注册表数值](https://cuityang.iteye.com/blog/2438902);看些官方文档以及相关博客,学习及操作注册表也是很快能入手的;说回重点,如何再改回来。

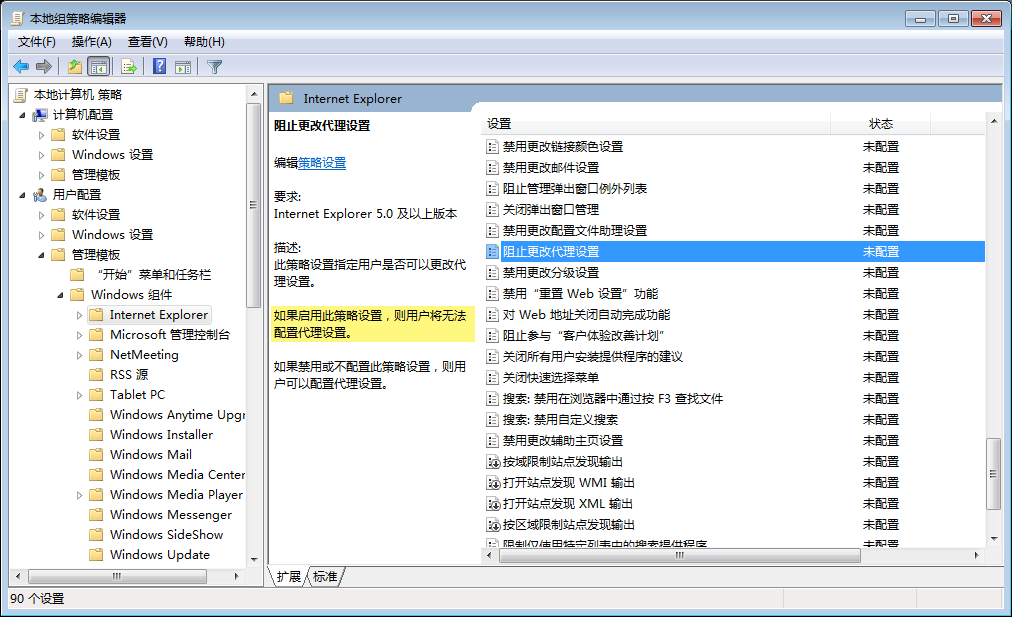

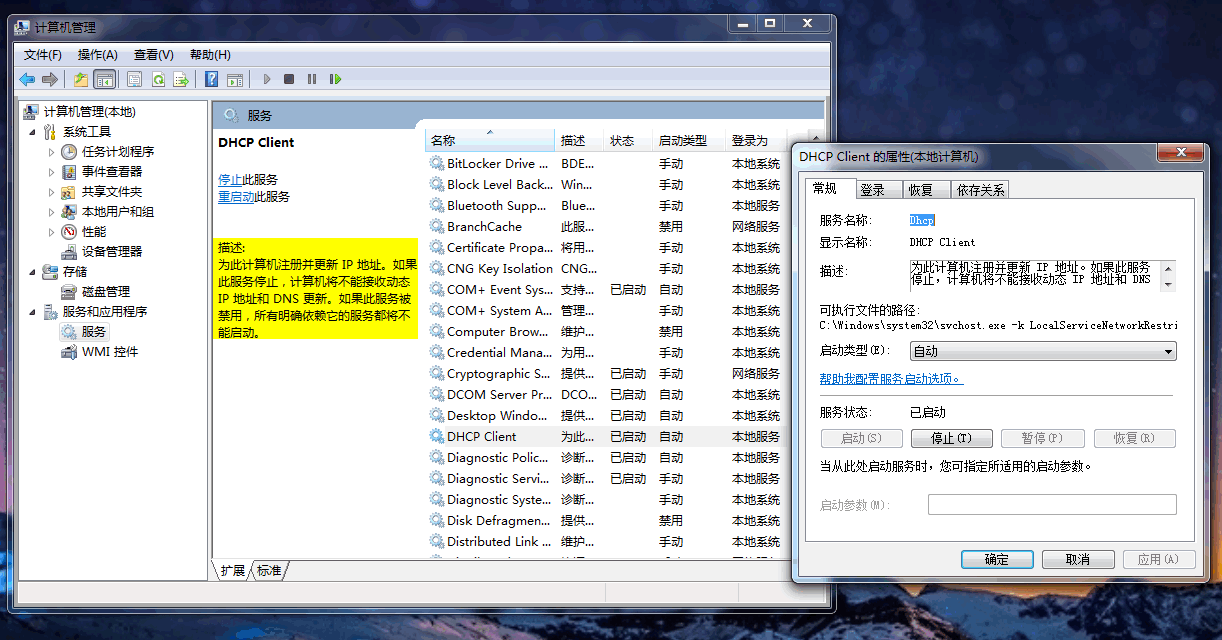

首先 `windows + r` 输入 `gpedit.msc`, 在`用户配置->管理模板->Windows组件->Internet Explorer`找到`阻止更改代理设置`,进行相关配置即可。

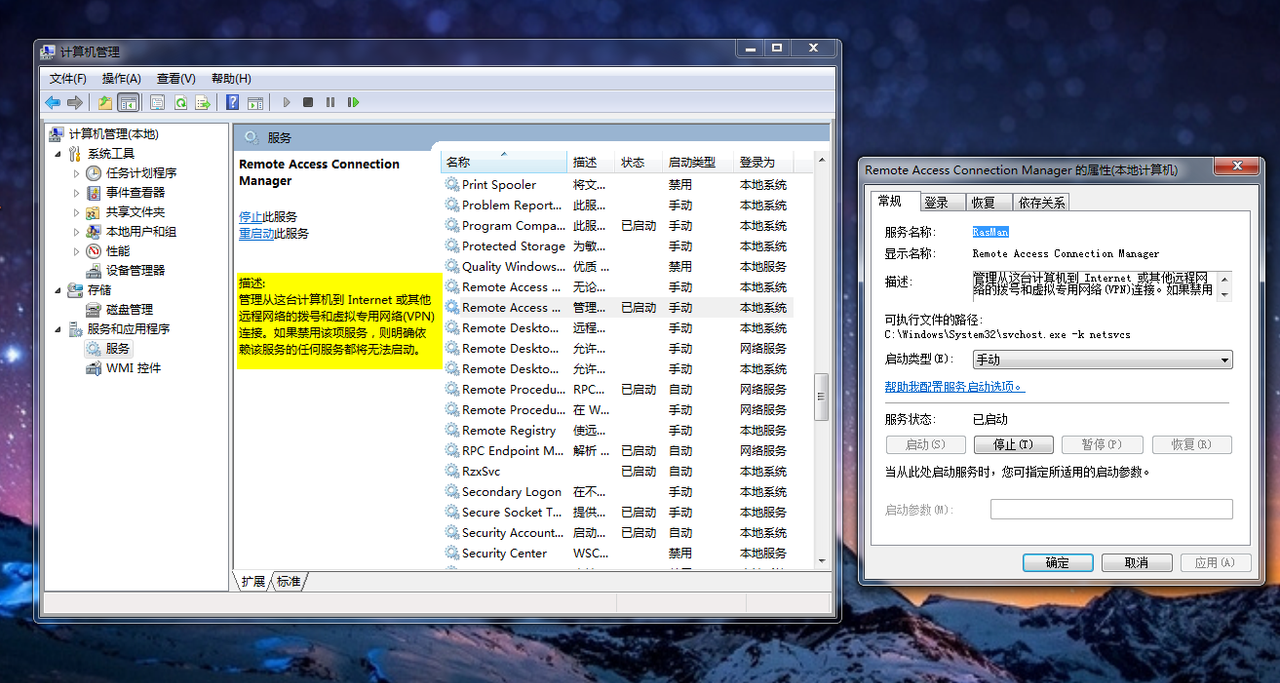

若是 VPN 的话,好多时候有可能是禁用 `Remote Access Connection Manager` 与 `DHCP Client` 服务

!> 注意下方图片荧光笔标记部分的说明

`win + r -> cmd -> services.msc -> Remote Access Connection Manager`

`win + r -> cmd -> services.msc -> DHCP Client`

只要客户端状态是自动获取IP地址,开启DHCP后,服务器端就会对客户端动态分配IP。如果客户端是手动配置好的IP,那么它就不会再到服务器端申请IP地址了;关闭DHCP后,客户端自动获取IP地址的请求没有服务器响应,自然无法远程分配的IP。

这也就是连上了 VPN 也上不了网的原因,连局域网(中国互联网)都连接不上,更别说进 Google 了。顺带安利两篇关于DHCP的文章:

* [扫盲:DHCP分配形式](http://server.51cto.com/sCollege-147540.htm)

* [dhcp应该开启还是关闭_dhcp关闭会怎么样](http://www.elecfans.com/baike/wangluo/luyouqi/20180307644000.html)

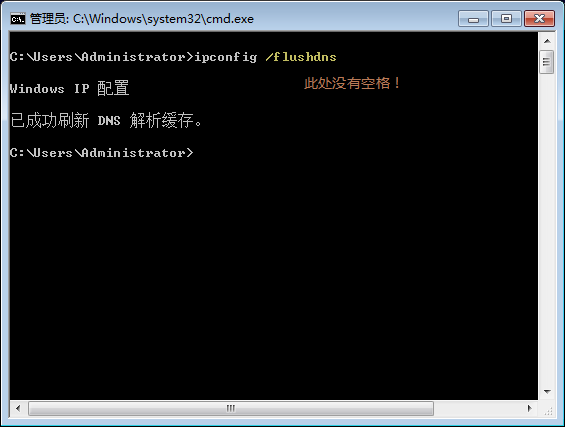

?> 觉得还不够的话,cmd 键入 `ipconfig /flushdns`; `netsh winsock reset` 此指令对不能打开作业系统之外的其他任何软件也有奇效 :-Oヾ(o◕∀◕)ノヾ!

ps:这里都是设置网络相关服务配置,说不准以后又会在哪,动些手脚呢?

还好,现在(其实早就有了)win10在设置中有比重装更可靠的还原功能!或者直接以压缩文件打开原版系统.ISO 再接着双击 `setup` 也可找到!当然,最好把国产杀软卸了吧 @_@

================================================

FILE: docs/append/none-vps.md

================================================

# 不写VPS搭建的原因

前言也提到过,自搭使用免费云又需要限制条件很高visa信用卡,不过可以办一张中国银行的银联卡,买美元转账到visa借记卡,但这样又实在很是麻烦。支持支付宝的国外VPS,目前也没有免费的主机配额。再说也强调过,此书针对的受众是追求自由免费的连上互联网且有意向了解计算机专业的相关人群等。

花钱买VPS主机用来玩游戏的话真是得不偿失,使用代理很折腾关心各类协议之间的转发,而且游戏厂商对代理的限制等方面;使用可自搭配置的VPN被封杀的概率又是相当的高,比花大价钱买代理更不可靠,这两者都还不如直接购买大厂的VPN服务划算的多。

而且写了这么多方式与技巧应该是足矣应付墙了,如有兴趣了解关于VPS的搭建可去YouTube观看详细的教程视频,国产的VPS虽然有国际版但是还是极其不建议使用,这里就给出我个认为较为合理的[VPS主机厂商评测](https://www.10besty.com/best-vps-hosting-services/#one)的链接做个参考,其实亚马逊的aws、微软的azure都很不错。

顺带着也给些提示:

* [vultr](https://www.vultr.com/)各方面来说性价比较高还支持支付宝付款

* [aws](https://aws.amazon.com/)从目前的条款服务内容来看可以免费使用一年

* 一些VPS厂商有提前扣费的检测机制,生成visa信用卡不可行

* 购买[bandwagonhost](https://bandwagonhost.com/)时不要挂代理,不然会被判定为欺诈订单,无法付款

* 如需使用azure[请点击此官网](https://azure.microsoft.com/zh-cn/),请勿进入有政府背景的企业所代理的网页www.azure.cn

================================================

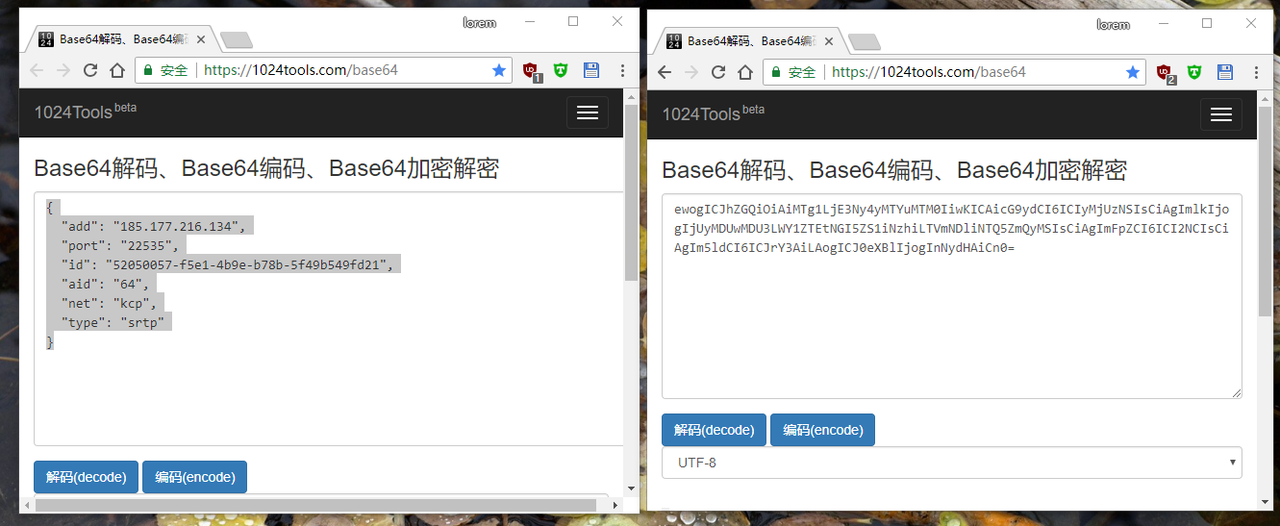

FILE: docs/append/srvurl.md

================================================

# ss、ssr、v2ray链接解析

?> 网上有很多人会分享一些免费的 ss、ssr 免费账号,也有少数分享v2ray的;有的会直接把服务、端口、ip、协议等展示出来,直接手动输入相应参数就可以了,有的则直接显示二维码,直接用客户端软件扫一下就可以使用。<br><br>

不过,也有很多是直接以链接的形式展示出来,比如 ss://xxxxx 或 ssr://xxxx,对于这种链接的方式,复制链接后,直接使用ss 、ssr客户端右键从粘贴板导入url链接即可。

## SS链接

以ss链接为例,链接如下:

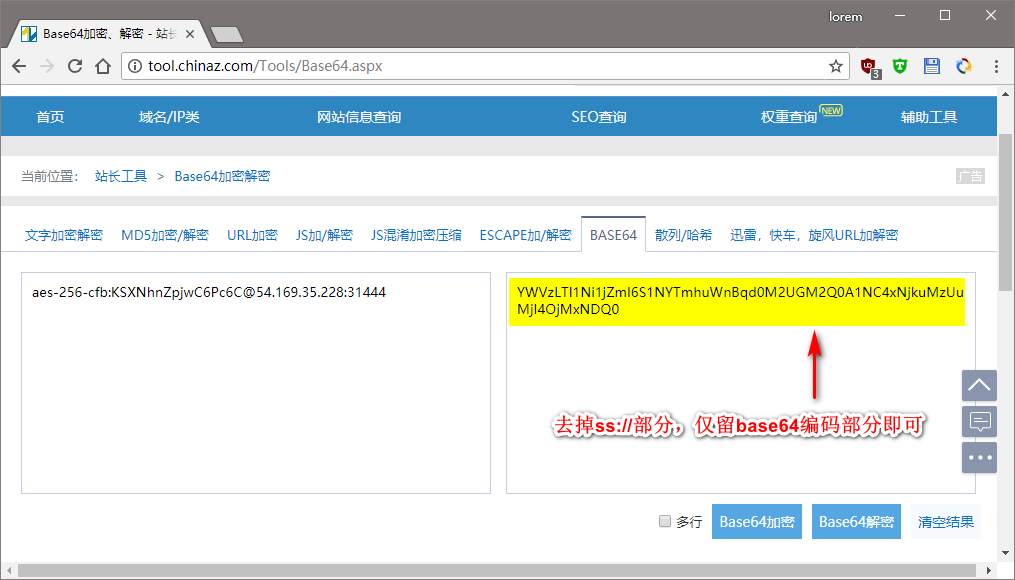

`ss://YWVzLTI1Ni1jZmI6S1NYTmhuWnBqd0M2UGM2Q0A1NC4xNjkuMzUuMjI4OjMxNDQ0`

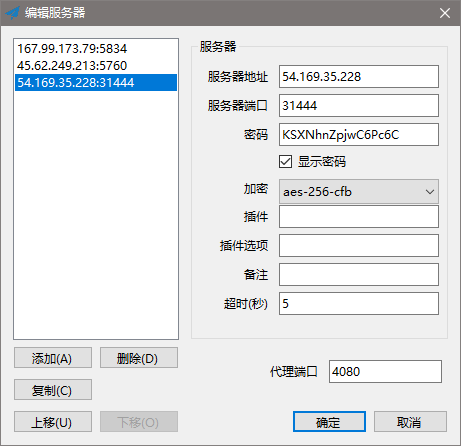

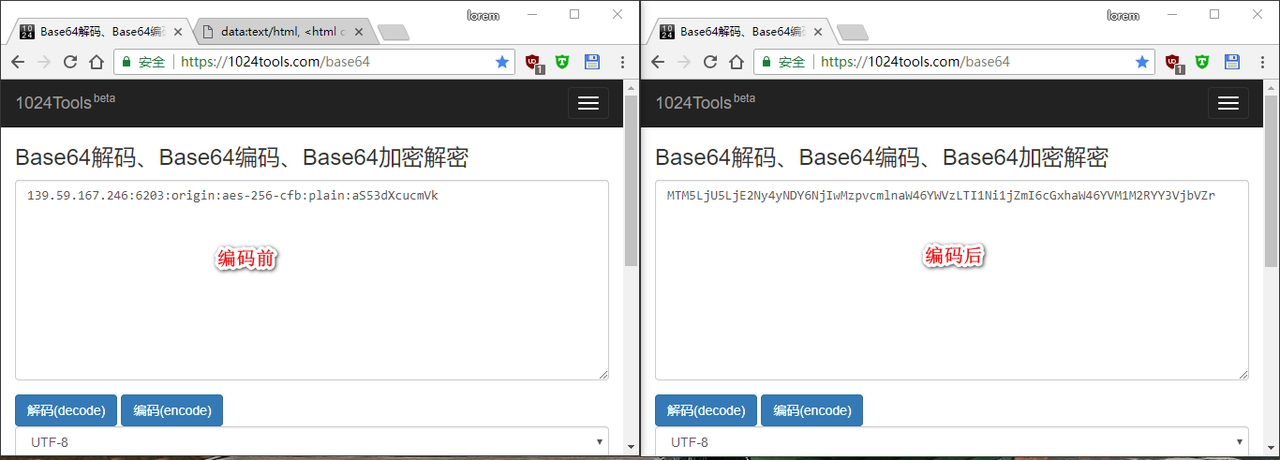

用[base64解码站长工具](http://tool.chinaz.com/Tools/Base64.aspx)(此工具存在和谐因素,仅为演示方便)进行解码

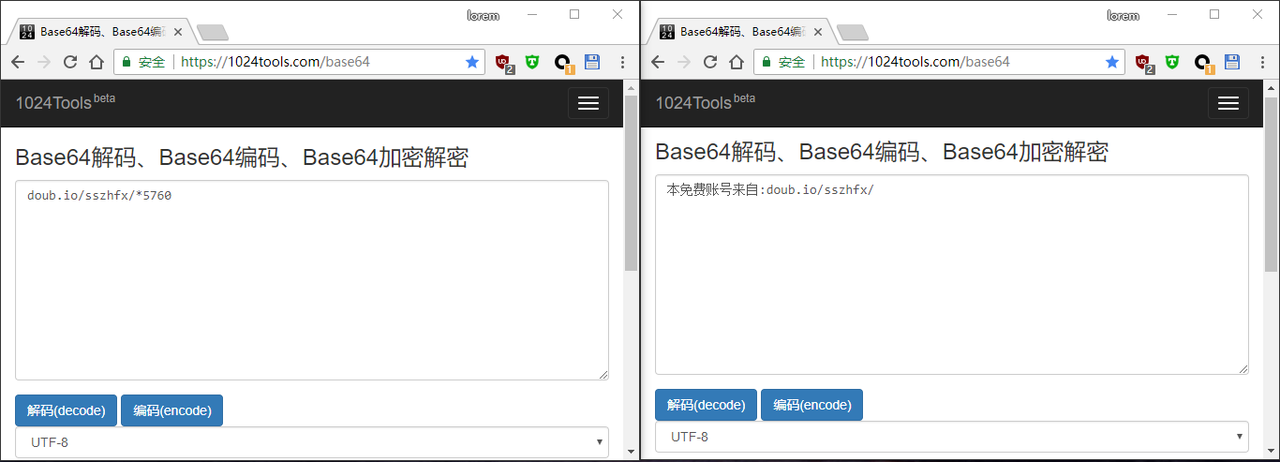

从这两幅图也不难看出格式其实是这样的 `ss://method:password@server:port`,按照这个格式的写法并进行base64编码,就能将ss分享给对方使用。

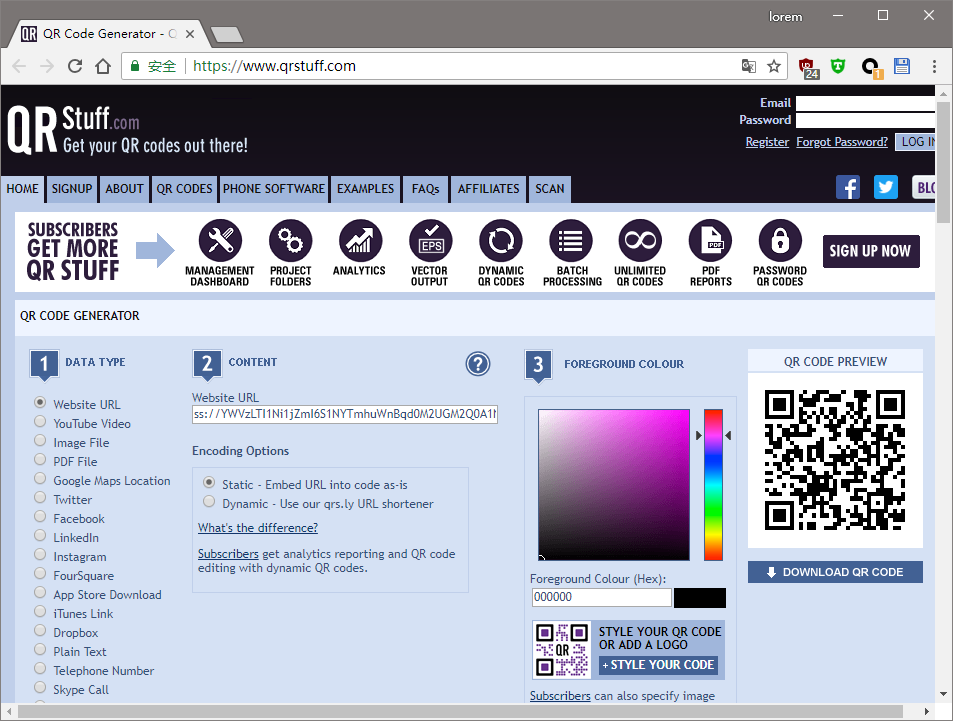

若是分享二维码,可以用[二维码生成器](https://www.qrstuff.com/)将ss链接嵌入二维码中扫描分享

## SSR链接

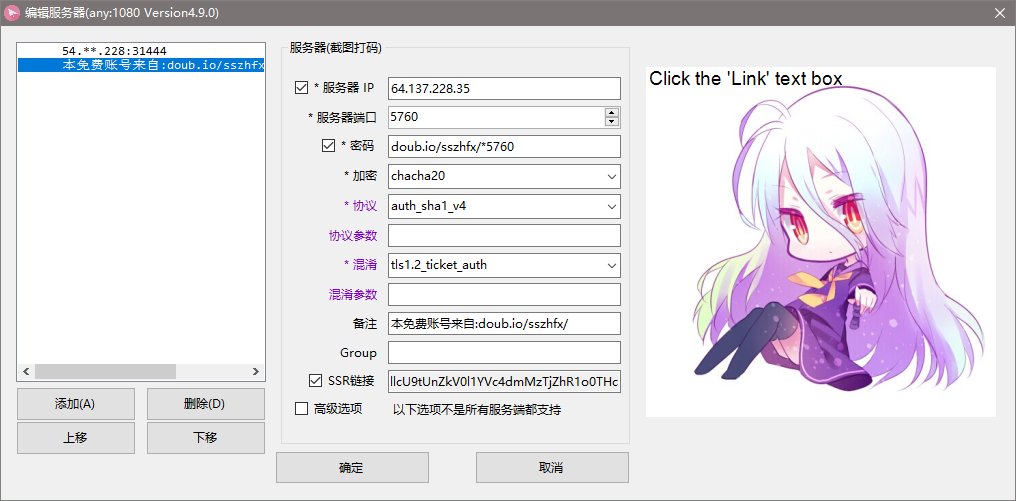

再来看ssr的url,链接如下:

```text

ssr://NjQuMTM3LjIyOC4zNTo1NzYwOmF1dGhfc2hhMV92NDpjaGFjaGEyMDp0bHMxLjJfdGlja2V0X2F1dGg6Wkc5MVlpNXBieTl6YzNwb1puZ3ZLalUzTmpBLz9yZW1hcmtzPTVweXM1WVdONkxTNTZMU201WS0zNXAybDZJZXFPbVJ2ZFdJdWFXOHZjM042YUdaNEx3

```

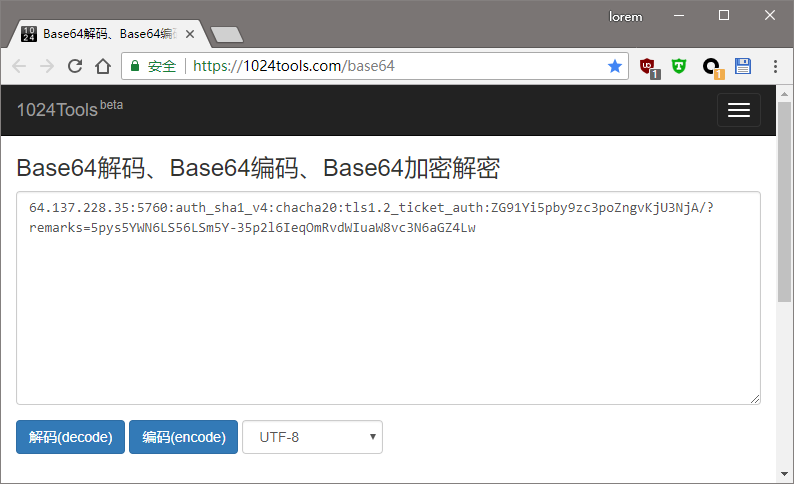

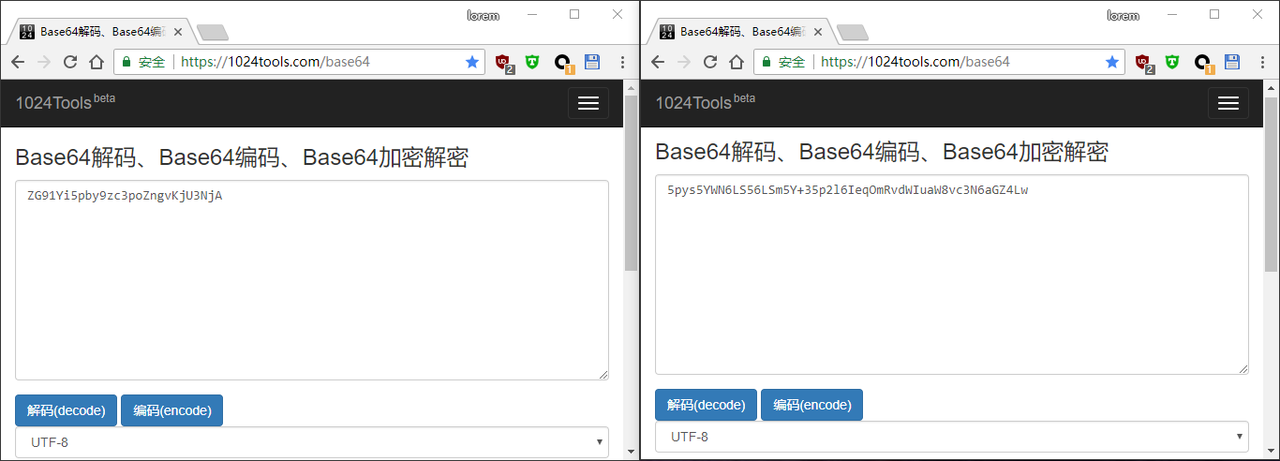

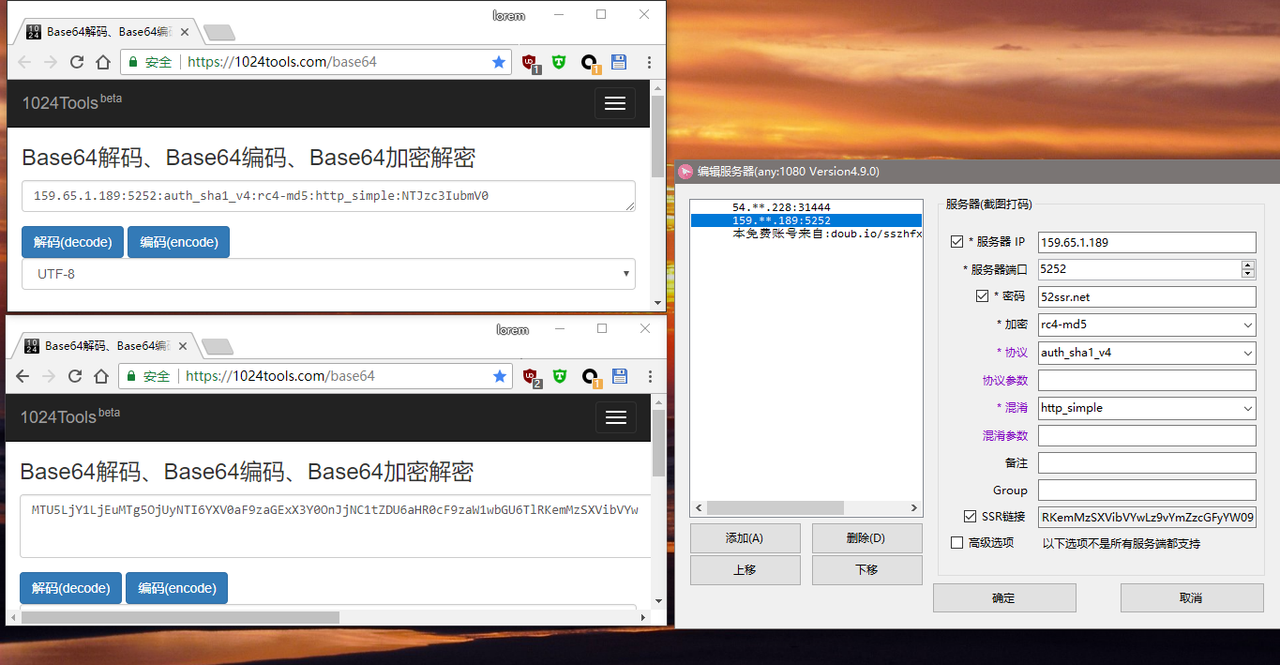

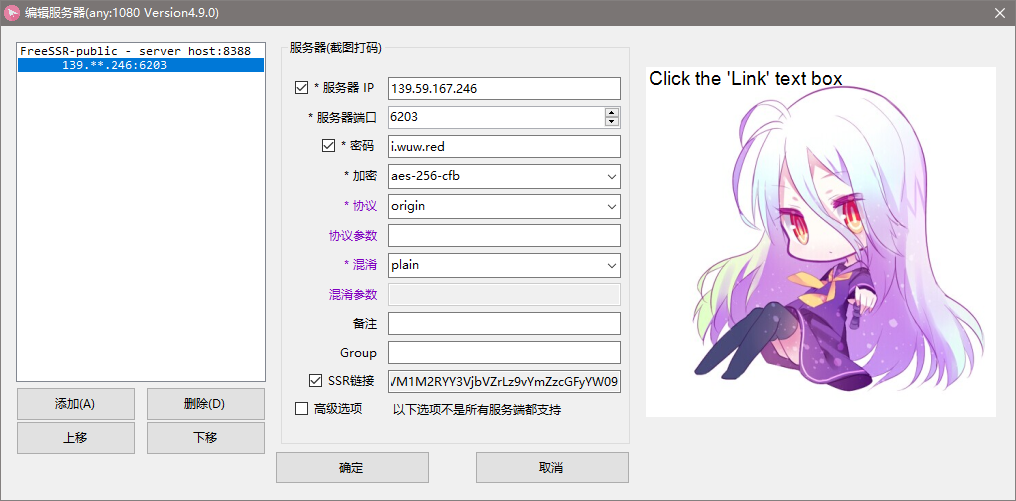

使用[base64工具](https://1024tools.com/base64)解码

字符串包含`–`,需在解码前把`–`这个字符通通替换为`+`字符

效果如下

再来看ssr链接导入的截图

由此得知,格式如下

`ssr://ip:port:protocol:method:blending:password/?remarks=other text`

有时也会看到部分解码后,这样的格式

`159.65.1.189:5252:auth_sha1_v4:rc4-md5:http_simple:NTJzc3IubmV0/?obfsparam=&protoparam=&group=d3d3LnNzcnNoYXJlLmNvbQ&remarks=RE1fTm9kZQ`

这其中`obfsparam`、`protoparam`、`group`、`remarks`等都是可选的,也可不填。

## v2ray链接

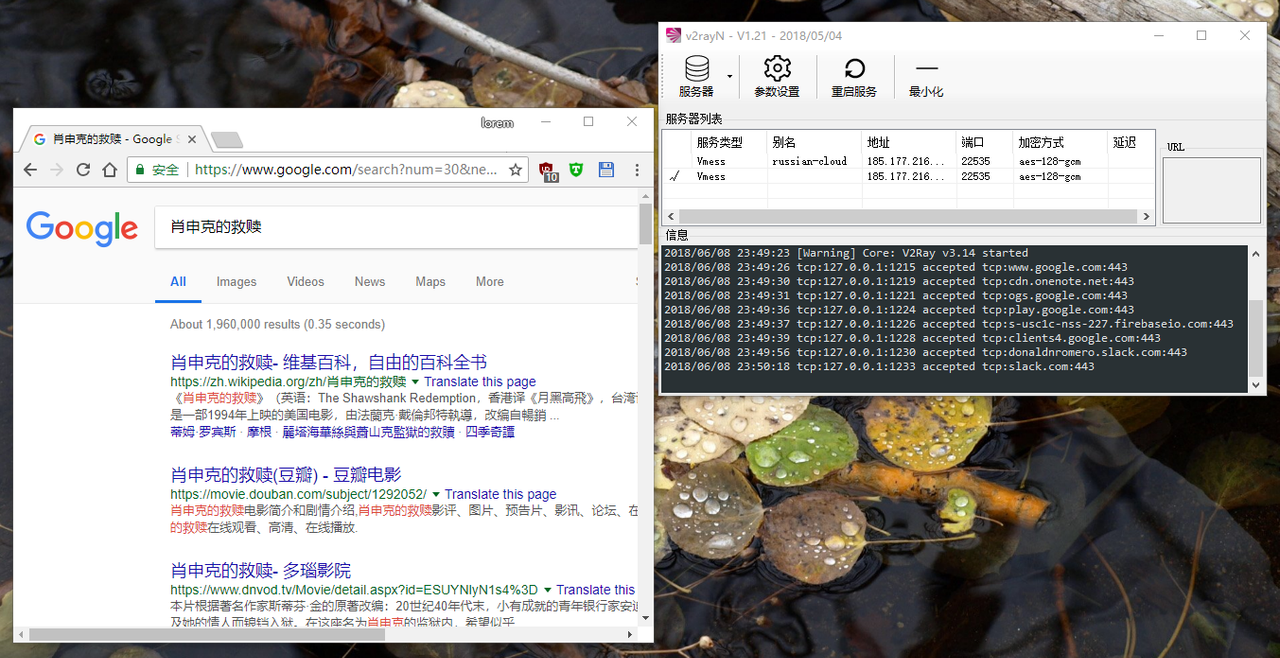

其实v2ray链接与相关二维码生成与上述方法是差不多的,只是配置参数格式大同小异而已。v2ray不像ss那样有统一规定的url格式,所以各个v2ray图形客户端的分享链接或是二维码不一定通用

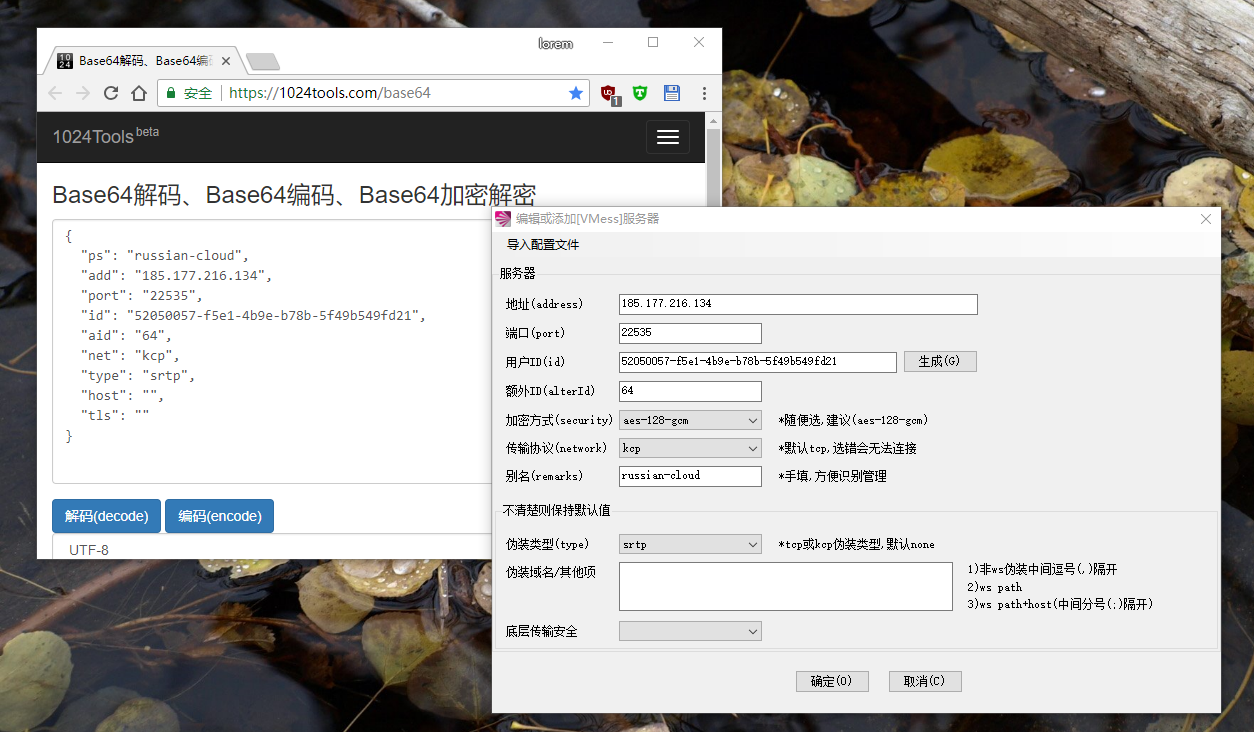

v2ray的链接如下

```

vmess://ew0KICAicHMiOiAicnVzc2lhbi1jbG91ZCIsDQogICJhZGQiOiAiMTg1LjE3Ny4yMTYuMTM0IiwNCiAgInBvcnQiOiAiMjI1MzUiLA0KICAiaWQiOiAiNTIwNTAwNTctZjVlMS00YjllLWI3OGItNWY0OWI1NDlmZDIxIiwNCiAgImFpZCI6ICI2NCIsDQogICJuZXQiOiAia2NwIiwNCiAgInR5cGUiOiAic3J0cCIsDQogICJob3N0IjogIiIsDQogICJ0bHMiOiAiIg0KfQ==

```

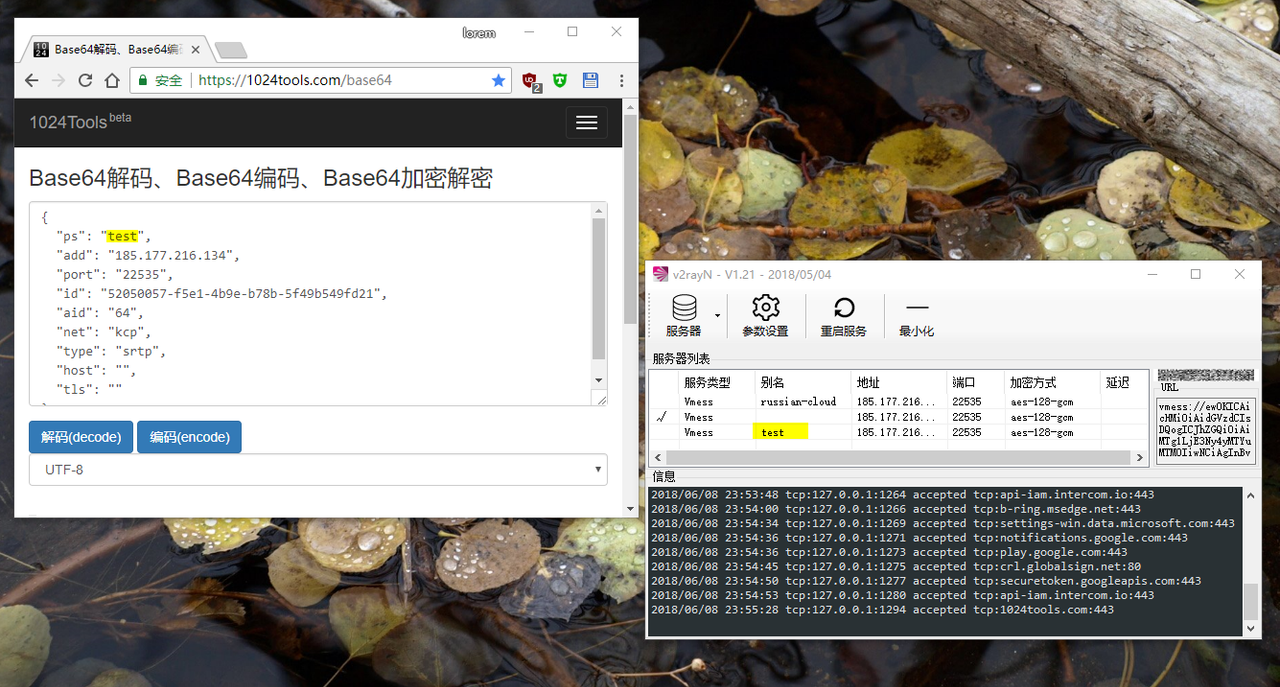

进行base64解码之后再对比v2ray客户端的参数配置就显得一目了然

可以说大体是这么一个格式

```json

{

"ps": "别名",

"add": "ip地址",

"port": "端口",

"id": "uuid",

"aid": "alterid",

"net": "传输协议",

"type": "伪装类型",

"host": " http header参数",

"tls": "底层传输安全"

}

```

除别名外,可以说服务器与客户端的参数必须要相互对应,别名、留空的是可以省略的。按照这个相关格式生成base64编码。

在base64编码首部加上`vmess://`协议头

```text

vmess://ewogICJhZGQiOiAiMTg1LjE3Ny4yMTYuMTM0IiwKICAicG9ydCI6ICIyMjUzNSIsCiAgImlkIjogIjUyMDUwMDU3LWY1ZTEtNGI5ZS1iNzhiLTVmNDliNTQ5ZmQyMSIsCiAgImFpZCI6ICI2NCIsCiAgIm5ldCI6ICJrY3AiLAogICJ0eXBlIjogInNydHAiCn0=

```

将其导入至v2ray客户端,在服务器未作其他相关变更时,即可成功连接服务器。

当然添加别名更好,这样就能v2ray客户端就能自动生成相应的v2ray链接

## SSR对SS的兼容

至于ssr与ss兼容性的问题参考逗比的解答

> 原文:[关于Shadowsocks的小白常见问题](https://doub.io/ss-jc35/) 作者:[逗比](https://doub.io/author/toyo/)

> **取消协议兼容原版后,**当你的ShadowsocksR服务端配置了**协议**后,只能ShadowsocksR的客户端**选择对应的协议才可以连接**\(SSR客户端选择原版协议也是无法连接\),而使用Shadowsocks原版客户端无法连接。

> 只有你设置ShadowsocksR服务端的协议为**原版\(origin\)**,那么才能ShadowsocksR客户端\(选择原版协议\)和Shadowsocks客户端都能链接你的ShadowsocksR服务端\(账号\)。

> 目前ShadowsocksR服务端是,**auth\_aes128\_\*** 及以后的协议 都不支持兼容原版了,之前的协议可以兼容原版,混淆也都可以兼容原版。

> 当然了,这只针对 ShadowsocksR的协议,对于混淆参数是无所谓的,协议和混淆是可以分开的,你可以协议不设置兼容原版,而混淆设置兼容原版,或者不设置协议,而只设置混淆兼容原版,都可以,不存在协议开了,混淆也必须开的问题。

总而言之,ssr可以使用ss的服务器,但ss使用ssr的服务器的话,却未必行得通;顺便也多说一句:ssr是可使用ss链接与扫描二维码的(别没事整什么动态的短链接就行了...),反之则不生效。

我个人认为ssr倒像一个ss的升级版,是这样的一个关系:

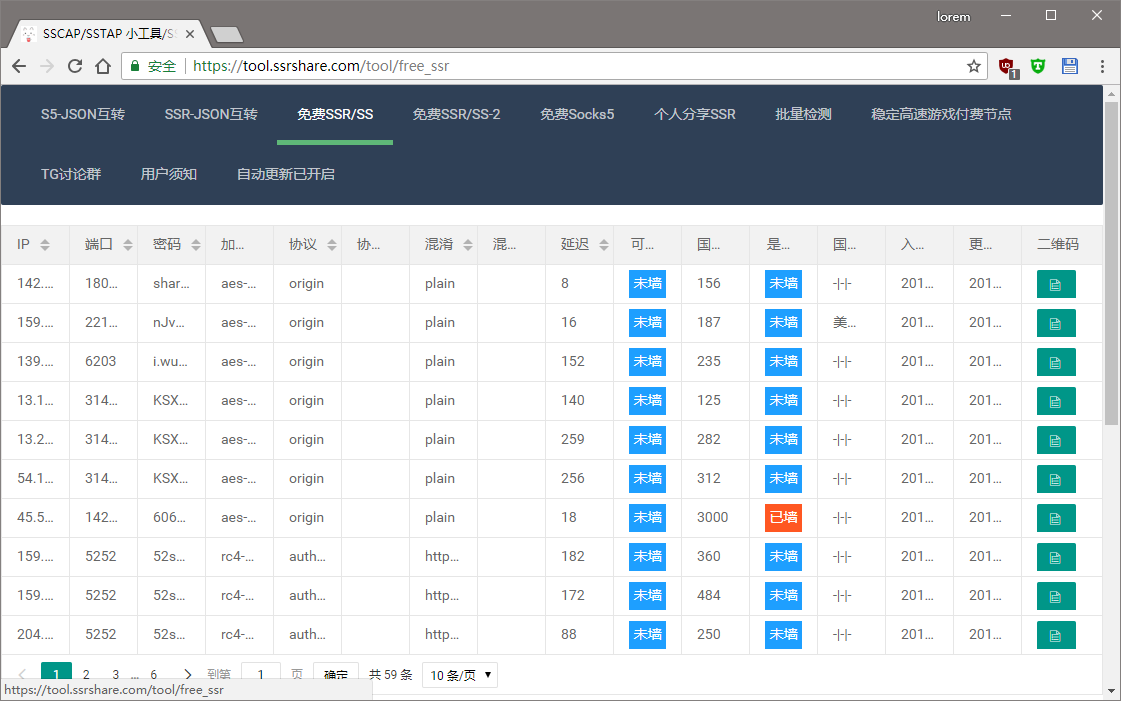

在了解这些,那么开始进行演示,打开[ssrshare论坛的小工具网页](https://tool.ssrshare.com/tool/free_ssr)

图中的origin协议、plain混淆都是支持原版ss的,选择其中一个进行复制ss链接

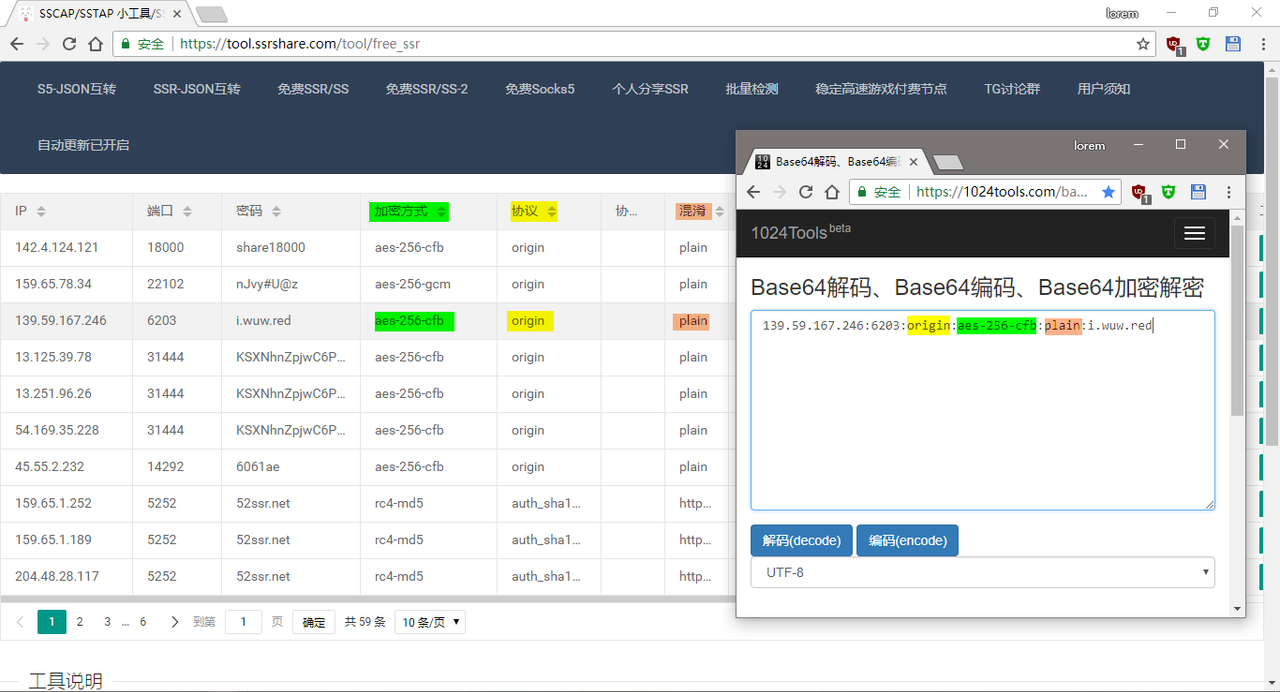

将其解码

由于我们得知ss与ssr的链接格式:

`ss://method:password@server:port`

`ssr://ip:port:protocol:method:blending:password`

将解码后的ss的格式转成ssr的格式

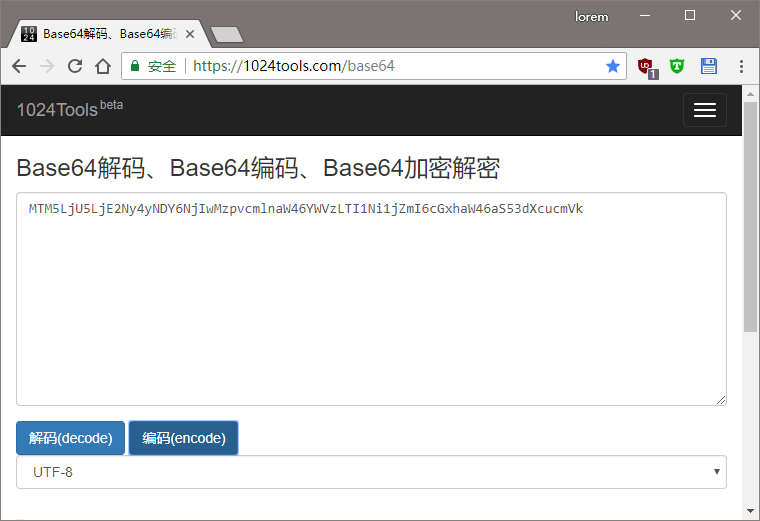

对其编码

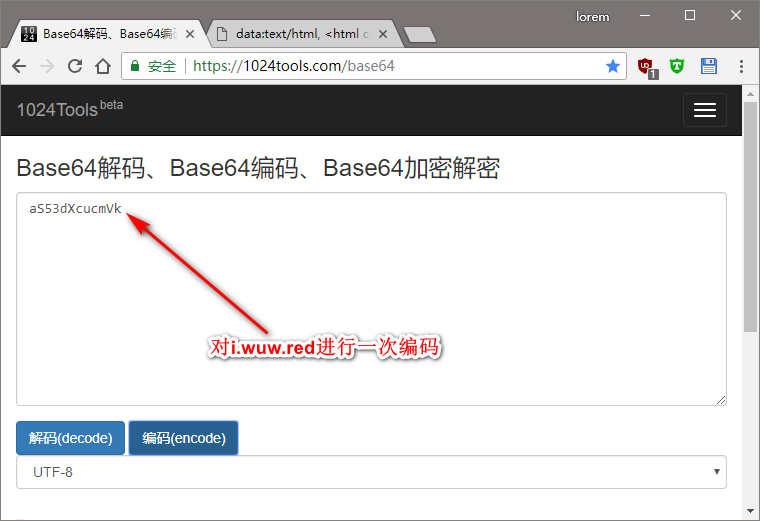

加入`ssr://`链接协议头,再导入至ssr并不成功,原因是密码都套上一层base64编码...因此需要对密码进行一次编码

之后,按照原有格式将部分参数配置粘贴至密码前,进行编码

再加入`ssr://`链接协议头,导入至ssr即可如:

`ssr://MTM5LjU5LjE2Ny4yNDY6NjIwMzpvcmlnaW46YWVzLTI1Ni1jZmI6cGxhaW46YVM1M2RYY3VjbVZr`

## v2ray对ss的兼容

ss连接v2ray的服务器,需在v2ray服务端做相应的ss兼容配置;至于v2ray连接其本身兼容ss的服务器,可能需要配置uuid等验证机制。

> 配置参数摘录自:[V2Ray替换shadowsocks服务器详解](https://www.daehub.com/archives/2156.html) 作者:[大隐中心](https://www.daehub.com/)

```json

"inboundDetour": [

{

"protocol": "shadowsocks", // 开启 Shadowsocks

"port": 30001, // 监听 30001 端口

"settings": {

"method": "aes-256-cfb", // 加密方式,支持 aes-256-cfb 和 aes-128-cfb

"password": "v2ray", // 密码,必须和客户端相同

"udp": false // 是否开启 UDP 转发

}

},

{

"protocol": "shadowsocks", // 开启 Shadowsocks

"port": 30002, // 监听 30002 端口,由于 Shadowsocks 的限制,多用户的时候只能开多个端口

"settings": { // 配置和上述类似

"method": "aes-256-cfb",

"password": "v2ray-2",

"udp": false

}

}

],

```

================================================

FILE: docs/append/ss-relay.md

================================================

# SS二级(前置)代理设置

> 原文:[SS二级(前置)代理设置实现中转加速观看BBC iPlayer](https://www.itengli.com/ss-relay/) 作者:[夏天](https://www.itengli.com)

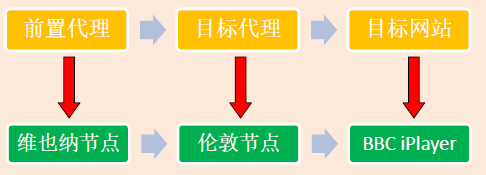

有些时候,我们的shadowsocks代理直连速度比较慢。例如,我们想要用英国代理来观看BBC iPlayer,如果直接用shadowsocks连接英国节点,在很多网络下速度并不理想。这个时候,如果我们有其他节点速度非常快,比如香港节点(阿里云)、维也纳节点等,就可以利用这些速度快的代理作为中转,加速我们的目标代理的连接速度。在这里,我们以维也纳节点作为前置代理,以英国节点作为目标代理来说明一下如何用shadowsocks实现中转。原理如下图:

了解原理之后,下面的设置就很简单了。

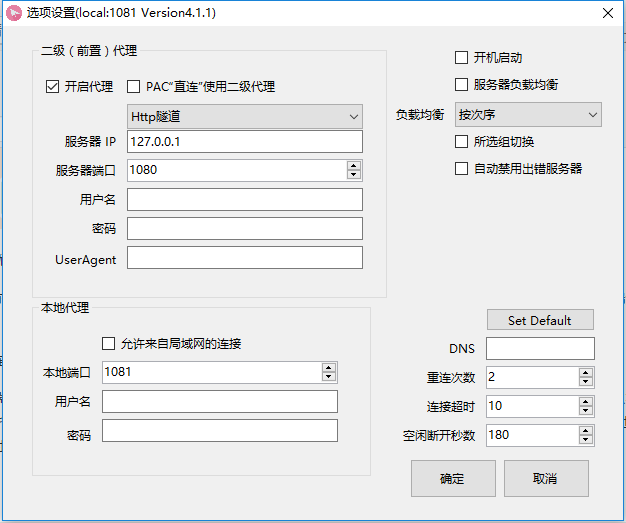

第一,由于需要两个代理,你需要同时打开两个shadowsocks客户端,所以,你要需要复制一份。为了避免冲突,请将两个客户端分别放入两个不同的文件夹内。

第二,先打开一个客户端,连接维也纳节点。(系统代理模式选择不修改系统(IE)代理)

第三,再打开另外一个客户端,此时会提醒你端口被占用,先点击确定,连接伦敦节点。端口占用的原因是shadowsocks默认本地端口都是1080,两个同时打开必然会冲突。所以你需要修改这一个客户端的本地端口为1081(可以任意选择端口,只要不和其他程序占用相同端口即可)。同时填写二级(前置)代理信息。这部分参数设置为:右键小飞机→选项设置 。 请参照下图填写:

第四,启用这个伦敦节点客户端代理就行了(这里系统代理模式选择全局模式) ,然后就大功告成了!

打开 https://www.bbc.co.uk/iplayer 测试:

================================================

FILE: docs/append/ss1130.md